Hvordan fungerer et VPN?

VPN bruger kryptering til at skabe sikre VPN-tunneler

VPN-teknologien bruger datakrypteringsalgoritmer til oprettelse af sikre tunneler fra en enhed (punkt A) til en destinationsserveren (punkt B). Har man f.eks. AdGuard VPN aktiveret på sin enhed og ønsker at tilgå YouTube:

Man etablerer en krypteret forbindelse mellem sin enhed og en VPN-server hos sin VPN-udbyder, såsom AdGuard VPN.

Internettrafikken krypteres og rutes igennem den etablerede VPN-tunnel til VPN-serveren.

VPN-serveren dekrypterer delvist oplysninger på transport- og VPN-lagene. Dataene, såsom brugerlegitimationsoplysninger, cookies, betalingsoplysninger eller videoer, man har kigget, forbliver krypteret på protokollaget med TLS-kryptering og er ukendt for VPN-udbyderen.

VPN-serveren opretter forbindelse til en YouTube-server og videresender forespørgslen fra webbrowseren eller YouTube-appen.

YouTube-serveren svarer med data til VPN-serveren.

VPN-serveren modtager TLS-krypteret trafik, tilføjer VPN-krypteringslaget og sender den til enheden.

Enheden modtager den krypterede trafik, dekrypterer den og videresender den til webbrowseren eller YouTube-appen, der foretog forespørgslen.

Kort fortalt, så får man med VPN-teknologien mulighed for at skjule sin onlineidentitet ved at rute sin trafik igennem en ekstern VPN-server med en anden IP-adresse, placering og andre tilknyttede data. Den tilføjer også et ekstra lag af beskyttelse ved at kryptere trafikken.

Internetudbyder, annoncører, offentlige myndigheder, hackere og andre tredjeparter kan forsøge at overvåge trafikken mellem enheden og VPN-serveren. VPN sikrer, at trafikken er krypteret, og observatører kan ikke udtrække nogen nyttig information fra den krypterede datastrøm. Husk, at selv med en skjult IP-adresse kan man stadig få sin onlineaktivitet sporet via cookies og enhedsfingeraftryk.

VPN-protokoller og deres typer

En VPN-protokol er et regelsæt for tilladte godkendelses- og transportprotokoller samt krypteringsmetoder. Den fastlægger, hvordan forbindelsen etableres mellem brugerens enhed og VPN-serveren. VPN-protokoller varierer i hastighed, sikkerhed, understøttede netværk og platforme.

Lad os se på de mest populære VPN-protokoller og beskrive deres styrker og svagheder.

IPsec

Internet Protocol Security (IPsec) er en sikker netværksprotokol, der godkender, krypterer og etablerer gensidig godkendelse mellem to agenter: Vært-til-vært, sikkerheds-gateways (netværk-til-netværk) eller en vært og en gateway. Protokollen giver sikkerhed for internettrafik gennem flg. funktioner:

Fortrolighed: Kun afsenderen og modtageren kan tilgå de ukrypterede data.

Integritet: Datapakker har korresponderende hashværdier, som ændres, når dataene ændres. Parterne beregner hashværdien for hver datapakke for at bekræfte, at dataene er autentiske.

Anti-svar: IPsec bruger sekvensdata for at undgå at sende dubletpakker. Selvom hackere opfanger pakken, kan de ikke sende den igen.

Godkendelse: Både afsender og modtager er godkendt, så de kan være sikre på, at dataene går til den påtænkte part

OpenVPN (TCP og UDP)

En af de mest populære gratis protokoller er OpenVPN. Som standard bruger den UDP-transport: Alle netværkspakker indkapsles i UDP-datagrammer og sendes derefter til en VPN-server. UDP-trafik er dog ofte begrænset på offentlige netværk. Som en løsning kan TCP-indkapsling bruges med lidt ekstra opsætning på serversiden. Mange brugere roser fleksibiliteten i dens indstillinger og dens kompatibilitet med forskellige platforme. Det kræver dog en vis teknisk viden at bruge denne protokol.

PPTP

Point-to-Point Tunneling Protocol (PPTP) er et af de første sådanne værktøjer, udgivet til Windows 95. Den er nu forældet og er ikke meget brugt, da den har nogle protokolsårbarheder og er let at hacke.

L2TP

Layer Two Tunneling Protocol (L2TP), en udvidelse af PPTP, bruges til at understøtte VPN eller som en del af ISP-tjenestelevering. Protokollen krypterer kun sine kontrolmeddelelser, ikke indholdet. Den etablerer en tunnel på datalinklaget (lag 2 i OSI-netværkskommunikationsmodellen), der kan transmitteres via en krypteringsprotokol på netværkslaget, såsom IPsec.

WireGuard

Letvægtskodebasen i Jason A. Donenfelds protokol giver en god forbindelseshastighed. Den er nem at bruge og tilbyder høj sikkerhed takket være dens rene design og moderne elliptisk-kurve kryptografi. Da den dog ikke understøtter TCP, fungerer den måske ikke på netværk, som blokerer UDP-trafik. Derskal i modsætning til IPsec downloades en særlig app for at bruge protokollen, da den ikke understøttes af almindelige operativsystemer.

SSTP

Secure Socket Tunneling-protokollen blev udviklet af Microsoft til Windows-baserede enheder. Bruger man Microsoft Azure, skal man bruge minimum Windows 8.1, der understøtter TLS 1.2 og har SSTP. Som en proprietær TLS-baseret protokol kan SSTP gennemtrænge firewalls, hvoraf de fleste lader udgående TCP-port 443 stå åben. SSTP giver en mekanisme til at transmittere PPP-trafik over en SSL/TLS-kanal med beskyttelse på transportlaget.

Proprietære protokoller

Det primære mål med de protokoller og den relaterede software, som beskrives ovenfor, er at skabe private netværk i organisationer. De er ikke designet til at omgå firewalls eller portblokering eller til at skjule det faktum, at deres klienter bruger et VPN. Deres brug i kommerciel software kan være begrænset grundet licensrestriktioner.

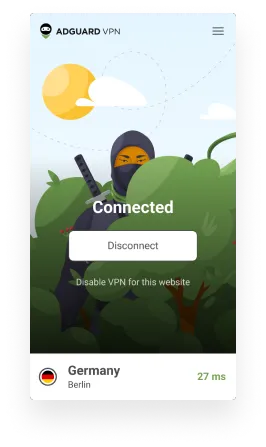

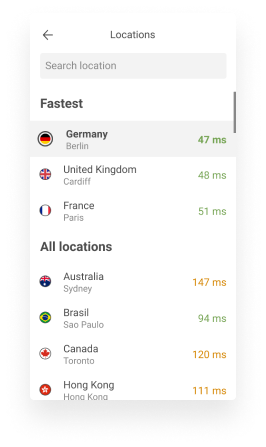

Det er derfor, at store offentlige VPN-udbydere udvikler deres egne VPN-protokoller. Denne kategori omfatter LightWay fra ExpressVPN, Hydra fra Hotspot Shield og vores egen proprietære AdGuard VPN-protokol.

Især AdGuard VPN-protokollen er designet til at være hurtig, energieffektiv og umulig at skelne fra almindelig HTTPS-trafik.

Hvorfor behøver man VPN?

I disse tider med udbredt digital transformation bliver onlineaktivitet overvåget. Ligesom en hjemmeadresse bruges til at levere post, bruges en IP-adresse til at bestemme, hvor internettrafikken skal sendes hen, eller til at spore oprindelsen af en bestemt søgeforespørgsel eller et webstedsbesøg. Det er sådan regeringer, hackere eller andre tredjeparter kan finde en bruger. Nogle websteder blokere ligeledes adgangen til deres data fra visse lokationer.

Hvordan kan VPN hjælpe? Et virtuelt privat netværk muliggør at undgå afsløring af brugerens reelle IP-adresse ved at sende alle data via en sikker forbindelse til en dedikeret server.

Her er et par grunde til at bruge VPN:

For at være sikret på offentlig Wi-Fi. Brug af offentlige Wi-Fi netværk, især dem uden adgangskodebeskyttelse, gør brugeren sårbar. Trafikken bliver et let mål for data-miners. VPN løser dette problem ved at kryptere al trafik og DNS-forespørgsler.

At skjule onlineaktivitet for internetudbyderen (ISP). Internetudbydere kan spore, hvilke websteder, som besøges, og hvad man foretager sig dér. Alle besøg og klik gemmes og kan sælges til reklamevirksomheder eller overdrages til efterretningstjenester. Med VPN er browserhistorikken skjult for internetudbyderen.

For at undgå geografisk prisfastsættelse. Nogle onlineforhandlere fastsætter priser baseret på brugerplaceringen. F.eks. kan den samme skjorte koste $20 i Indien og $30 i USA. Besøges webstedet fra en IP-adresse i et andet land, spares penge.

Kigge yndlings TV-serier, når man er i et andet land. Da en IP-adresse viser, hvor trafikken kommer fra, kan webstedsadministratorer nemt blokere adgangen for visse lande. Med VPN kan man lade som om, at enheden er i hjemregionen og opnå adgang til det sædvanlige indhold