Настройки сети

В этой статье описывается AdGuard для Windows v8.0 — комплексный блокировщик рекламы, который защищает ваше устройство на системном уровне. Это бета-релиз, который ещё находится в стадии разработки. Чтобы начать им пользоваться, скачайте бета-версию AdGuard для Windows.

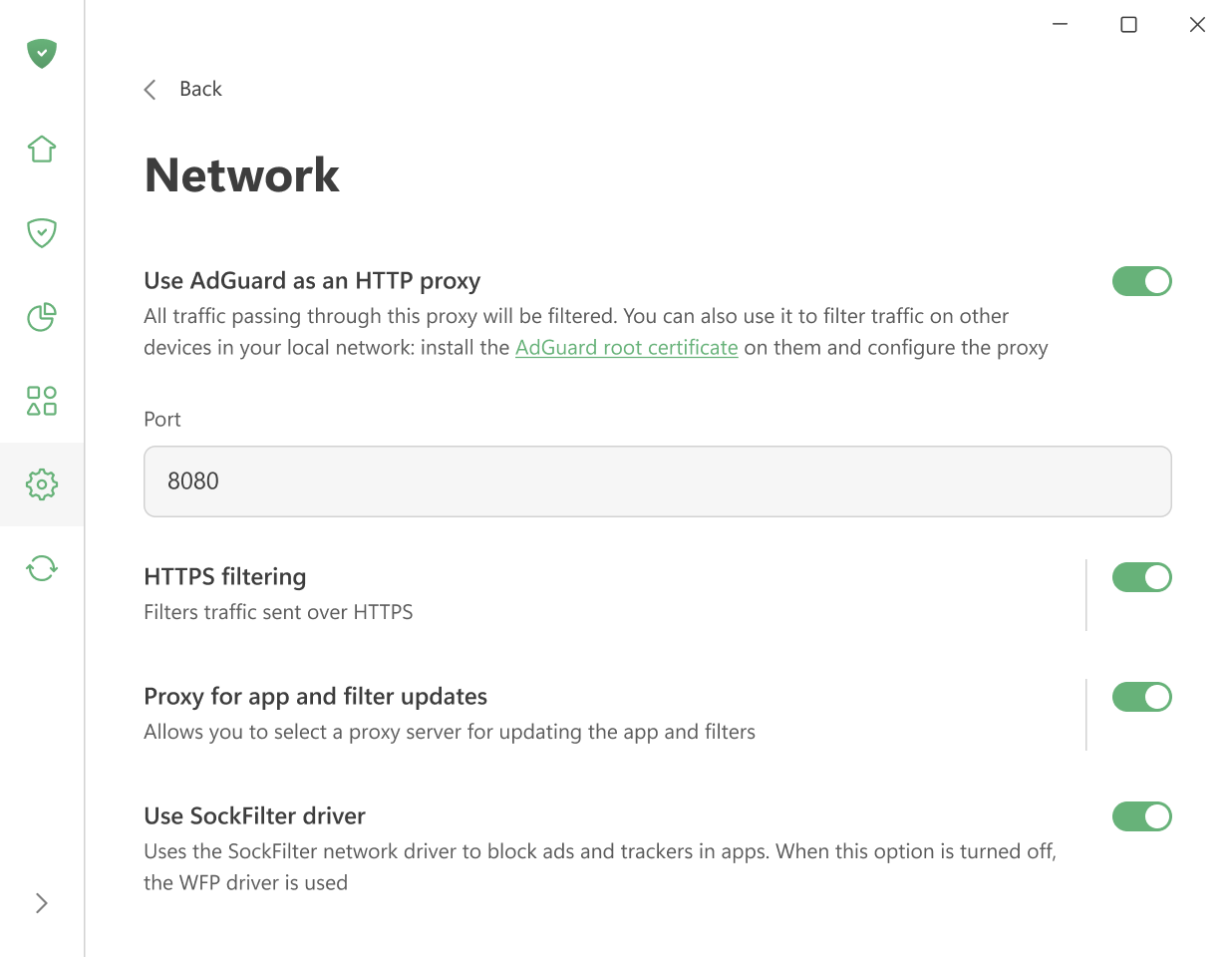

Этот раздел позволяет управлять тем, как AdGuard фильтрует ваш интернет-трафик, и предоставляет дополнительные инструменты для контроля сетевых функций.

Использовать AdGuard как HTTP-прокси

Включите эту опцию, чтобы AdGuard работал как HTTP-прокси. Весь трафик, проходящий через него, будет фильтроваться — не только на вашем компьютере, но и на других устройствах в вашей домашней сети.

Чтобы фильтровать трафик на других устройствах, установите корневой сертификат AdGuard на них и настройте прокси вручную.

Другие настройки включены по умолчанию.

HTTPS-фильтрация

Сегодня большинство сайтов используют HTTPS-шифрование. Без HTTPS-фильтрации AdGuard не может блокировать рекламу на таких сайтах, как YouTube, Facebook или X (Twitter).

Мы рекомендуем оставить опцию Фильтрация HTTPS включённой, если у вас нет веской причины выключить её.

С этой опцией вы можете:

-

Переустановить или скачать сертификат AdGuard

-

Добавить сайты в список, который не будет фильтроваться

-

Выбрать, фильтровать ли сайты с EV-сертификатами (Extended Validation)

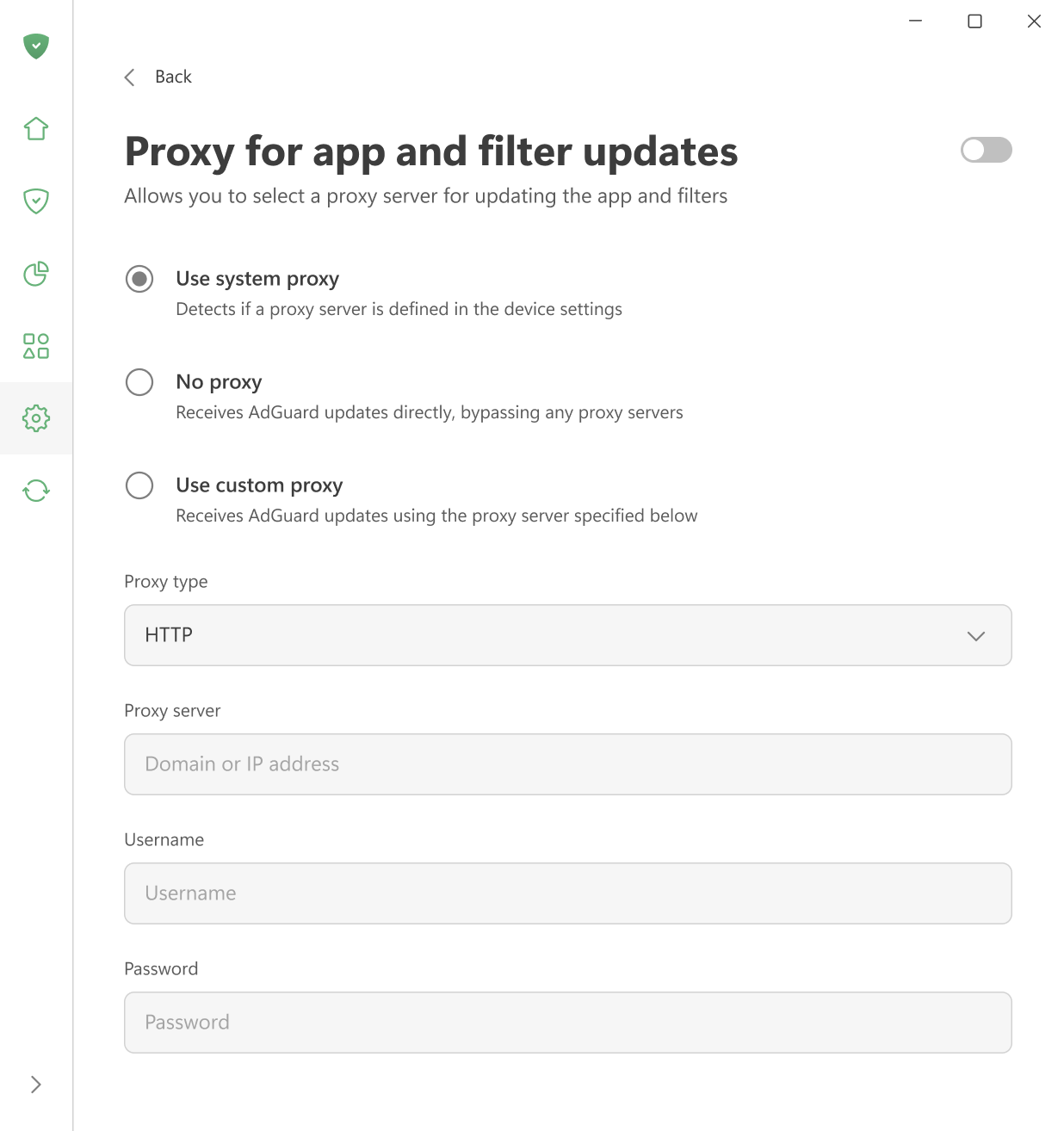

Прокси для обновлений приложения и фильтров

Здесь можно выбрать, какой прокси AdGuard должен использовать для скачивания обновлений фильтров или новых версий приложений — системный прокси, пользовательский прокси или вообще без прокси.

Использовать драйвер SockFilter

Enable this option to use the SockFilter driver, which helps block ads and trackers in apps on Windows 8 and later. If this option is disabled, AdGuard will switch to the older WFP driver instead.

SockFilter was first introduced in v8.0 RC. It is an experimental, lightweight kernel-mode network driver that works at the socket level (TCP/UDP). Instead of inspecting or modifying packets as they travel through the full Windows networking stack, a sock filter intercepts socket calls (e.g., connect, send, receive, bind) at a higher, more stable abstraction level. This makes it ideal for applications that need to monitor or control network activity without deep packet processing.

When fully tested and implemented, SockFilter has the potential to bring several advantages over other drivers:

- It operates at a higher, socket-level layer: SockFilter works with socket operations rather than raw packets, making it less complex and more stable than WFP’s low-level packet filtering.

- No interference with other network drivers: Because it sits above VPN, firewall, and antivirus WFP filters, it avoids filter-ordering problems and compatibility conflicts common in the WFP stack.

- Greatly reduced risk of NETIO-related BSODs: SockFilter doesn’t run inside the NETIO packet pipeline, so it avoids the typical crash scenarios caused by WFP callouts mishandling buffers, classification results, or packet memory.

When it comes to disadvantages, SockFilter driver sees only socket-level operations and does not capture traffic generated by other kernel drivers or components that bypass the standard Winsock API. From a low-level networking perspective, this can be viewed as a limitation, since the driver cannot access raw packets or inspect non-socket traffic. However, for an ad-blocking application, this behavior is not just acceptable but optimal. All relevant traffic from browsers and user-mode applications goes through standard sockets, and that’s exactly what we need to control. At the same time, ignoring low-level driver traffic removes unnecessary complexity, avoids compatibility issues, and keeps the system stable.