Jak działa VPN?

VPN wykorzystuje szyfrowanie do tworzenia bezpiecznych tuneli VPN

Technologia VPN wykorzystuje algorytmy szyfrowania danych do tworzenia bezpiecznych tuneli z Twojego urządzenia (punkt A) do serwera docelowego (punkt B). Na przykład masz włączony AdGuard VPN na swoim urządzeniu i chcesz uzyskać dostęp do YouTube:

Ustanawiasz szyfrowane połączenie między swoim urządzeniem a serwerem VPN dostawcy VPN, takim jak AdGuard VPN

Twój ruch internetowy jest szyfrowany i kierowany przez ustanowiony tunel VPN do serwera VPN

Serwer VPN częściowo odszyfrowuje informacje w warstwie transportowej i VPN. Twoje dane, takie jak dane uwierzytelniające użytkownika, pliki cookie, szczegóły płatności lub oglądane filmy, pozostają zaszyfrowane w warstwie protokołu za pomocą szyfrowania TLS i są nieznane dostawcy VPN

Serwer VPN łączy się z serwerem YouTube i przekazuje żądanie z przeglądarki lub aplikacji YouTube

Serwer YouTube odpowiada danymi do serwera VPN

Serwer VPN odbiera ruch szyfrowany TLS, dodaje warstwę szyfrowania VPN i wysyła go do Twojego urządzenia

Twoje urządzenie odbiera zaszyfrowany ruch, odszyfrowuje go i przekazuje do przeglądarki lub aplikacji YouTube, która zainicjowała żądanie

Krótko mówiąc, technologia VPN pozwala ukryć swoją tożsamość online, kierując ruch przez zdalny serwer VPN z innym adresem IP, lokalizacją i innymi powiązanymi danymi. Dodaje również dodatkową warstwę ochrony, szyfrując ruch.

Twój dostawca usług internetowych, reklamodawcy, agencje rządowe, hakerzy i inne osoby trzecie mogą próbować monitorować ruch między Twoim urządzeniem a serwerem VPN. VPN zapewnia, że Twój ruch jest szyfrowany, a obserwatorzy nie mogą wydobyć żadnych przydatnych informacji z zaszyfrowanego strumienia danych. Pamiętaj, że nawet z ukrytym adresem IP Twoja aktywność online może być nadal śledzona za pomocą plików cookie i odcisków palców urządzenia.

Protokoły VPN i ich rodzaje

Protokół VPN to zestaw reguł dotyczących dozwolonych protokołów uwierzytelniania i transportu oraz metod szyfrowania. Określa sposób nawiązywania połączenia między Tobą a serwerem VPN. Protokoły VPN różnią się szybkością, bezpieczeństwem, obsługiwanymi sieciami i platformami.

Przyjrzyjmy się najpopularniejszym protokołom VPN i opiszmy ich mocne i słabe strony.

IPsec

Internet Protocol Security (IPsec) to bezpieczny protokół sieciowy, który uwierzytelnia i szyfruje dane oraz ustanawia wzajemne uwierzytelnianie między dwoma agentami: hostami, bramami bezpieczeństwa lub między hostem a bramą bezpieczeństwa. Protokół ten zapewnia silną ochronę ruchu internetowego dzięki następującym cechom:

Poufność: Tylko nadawca i odbiorca mogą uzyskać dostęp do niezaszyfrowanych danych

Integralność: Pakiety danych mają odpowiednie wartości skrótu, które zmieniają się wraz ze zmianą danych. Nadawca i odbiorca obliczają wartość skrótu, aby zrozumieć, czy zmienione dane są prawdziwe, czy nie

Anti-Reply: IPsec wykorzystuje sekwencyjne dane, dzięki czemu zduplikowane pakiety nie są przesyłane. Nawet jeśli hakerzy przechwycą dane, nie mogą wysłać ich ponownie

Uwierzytelnianie**: Ponieważ obaj agenci są uwierzytelniani, mogą być pewni, że dane są wysyłane do zamierzonej strony

OpenVPN (TCP i UDP)

Jednym z najpopularniejszych darmowych protokołów jest OpenVPN. Domyślnie korzysta z transportu UDP: wszystkie pakiety sieciowe są hermetyzowane w datagramach UDP, a następnie wysyłane do serwera VPN. Jednak ruch UDP jest często ograniczony w sieciach publicznych. Jako obejście można zastosować enkapsulację TCP z dodatkową konfiguracją po stronie serwera. Wielu użytkowników chwali elastyczność ustawień i kompatybilność z różnymi platformami. Jednak korzystanie z tego protokołu wymaga pewnej wiedzy technicznej.

PPTP

Protokół PPTP (Point-to-Point Tunneling Protocol) jest jednym z pierwszych takich narzędzi, wydanym dla systemu Windows 95. Jest teraz przestarzały i nie jest szeroko stosowany, ponieważ ma pewne luki w protokole i jest łatwy do zhakowania.

L2TP

Protokół L2TP (Layer Two Tunneling Protocol), rozszerzenie protokołu PPTP, jest używany do obsługi sieci VPN lub w ramach świadczenia usług przez dostawców usług internetowych. Protokół szyfruje tylko komunikaty kontrolne, a nie zawartość. Ustanawia tunel w warstwie łącza danych (Layer 2 modelu komunikacji sieciowej OSI), który może być przesyłany przez protokół szyfrowania warstwy sieciowej, taki jak IPsec.

WireGuard

Lekka baza kodu protokołu Jasona A. Donenfeld zapewnia dobre prędkości połączeń. Jest bardzo łatwy w użyciu i może pochwalić się wysokim poziomem bezpieczeństwa dzięki czystemu projektowi i wykorzystaniu nowoczesnej kryptografii krzywej eliptycznej. Ponieważ jednak protokół ten nie obsługuje protokołu TCP, może on nie działać w sieciach blokujących ruch UDP. Ponadto, w przeciwieństwie do IPsec, korzystanie z protokołu wymaga pobrania specjalnej aplikacji, ponieważ nie jest on obsługiwany przez systemy operacyjne.

SSTP

Protokół Secure Socket Tunneling został opracowany przez firmę Microsoft dla urządzeń z systemem Windows. Jeśli korzystasz z Microsoft Azure, potrzebujesz systemu Windows 8.1 lub nowszego, który obsługuje TLS 1.2 i ma SSTP. Jako zastrzeżony protokół oparty na TLS, SSTP może przenikać przez zapory ogniowe, z których większość pozostawia otwarty wychodzący port TCP 443. SSTP zapewnia mechanizm transmisji ruchu PPP kanałem SSL/TLS z ochroną w warstwie transportowej.

Własne protokoły

Podstawowym celem protokołów i powiązanego oprogramowania opisanych powyżej jest zapewnienie sieci prywatnych w organizacjach. Nie są zaprojektowane do omijania zapór ogniowych lub blokowania portów, ani do ukrywania faktu, że ich klienci korzystają z VPN. Ich użycie w oprogramowaniu komercyjnym może być ograniczone ze względu na ograniczenia licencyjne.

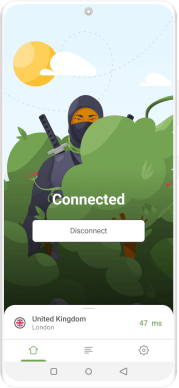

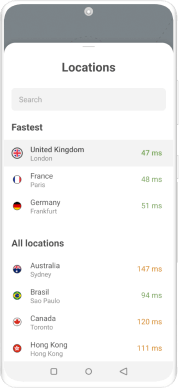

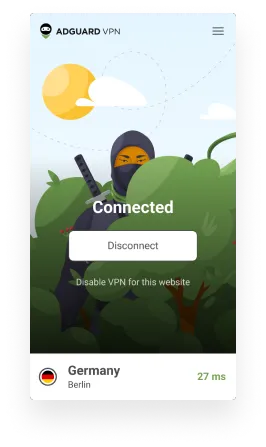

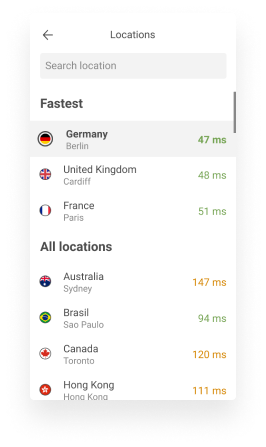

Dlatego duzi publiczni dostawcy usług VPN opracowują własne protokoły VPN. Ta kategoria obejmuje LightWay firmy ExpressVPN, Hydra firmy Hotspot Shield oraz nasz własny, zastrzeżony protokół AdGuard VPN.

W szczególności protokół AdGuard VPN został zaprojektowany tak, aby był szybki, energooszczędny i nie do odróżnienia od zwykłego ruchu HTTPS.

Dlaczego potrzebujesz VPN?

W dobie powszechnej transformacji cyfrowej Twoja aktywność online jest monitorowana. Podobnie jak Twój adres domowy jest używany do dostarczania poczty, Twój adres IP jest używany do określenia, dokąd kierować ruch internetowy lub do śledzenia pochodzenia konkretnego zapytania lub wizyty w witrynie. I w ten sposób rząd, hakerzy lub inne strony trzecie mogą Cię znaleźć. Ponadto niektóre witryny internetowe mogą blokować określonym lokalizacjom dostęp do ich danych.

W jaki sposób VPN może pomóc? Wirtualna sieć prywatna pozwala uniknąć ujawnienia prawdziwego adresu IP, przesyłając wszystkie dane za pośrednictwem bezpiecznego połączenia do serwera dedykowanego.

Oto kilka powodów, dla których warto korzystać z VPN:

Aby zachować bezpieczeństwo w publicznej sieci Wi-Fi. Korzystanie z publicznych sieci Wi-Fi, zwłaszcza tych, które nie są chronione hasłem, naraża Cię na niebezpieczeństwo. Twój ruch staje się łatwym celem dla eksploratorów danych. VPN rozwiązuje ten problem, szyfrując cały ruch i żądania DNS

Aby ukryć swoją aktywność online przed dostawcą usług internetowych (ISP). Dostawcy usług internetowych mogą śledzić, które witryny odwiedzasz i co tam robisz. Wszystkie Twoje wizyty i kliknięcia są przechowywane i mogą być sprzedawane firmom reklamowym lub przekazywane agencjom wywiadowczym. Dzięki VPN Twoja historia przeglądania jest ukryta przed usługodawcą internetowym

Aby uniknąć cen geograficznych. Niektórzy sprzedawcy internetowi ustalają ceny na podstawie lokalizacji użytkownika. Na przykład ta sama koszula może kosztować 20 dolarów w Indiach i 30 dolarów w USA. Odwiedzając witrynę z adresu IP w innym kraju, zaoszczędzisz pieniądze

Aby oglądać ulubione programy telewizyjne, będąc w innym kraju. Ponieważ Twój adres IP pokazuje, skąd pochodzi ruch, administratorzy witryny mogą łatwo zablokować dostęp dla niektórych krajów. Dzięki VPN możesz udawać, że Twoje urządzenie znajduje się w Twoim regionie domowym i uzyskać dostęp do zwykłych treści