Identität vor Diebstahl schützen: Was können Sie tun?

Erfahren Sie, wie Sie Ihre persönlichen Daten schützen können und was Sie tun sollten, um Identitätsdiebstahl zu vermeiden.

Was ist Identitätsdiebstahl

Identitätsdiebstahl bezeichnet das widerrechtliche Beschaffen, Einsichtnehmen, Kopieren oder Verwenden persönlicher Daten einer Person ohne deren Einwilligung. Mit dem Aufschwung des Internets und den Fortschritten in der digitalen Technologie hat sich dieser beunruhigende Trend noch verstärkt. Wie merkt man den Versuch, Identitätsdiebstahl zu begehen? Erfahren Sie in diesem Artikel.

Welche Informationen im Internet gestohlen werden

Im Folgenden erläutern wir die gängigsten Arten von personenbezogenen Daten, die häufig im Visier von Cyberkriminellen stehen.

Persönliche Kenndaten

- Name

- Geburtsdatum

- Wohnadresse

- Handynummer

Finanzinformationen

- Bankkontonummern

- Debit- und Kreditkartennummern

- PINs und Passwörter von Bankkonten

- Kreditberichte

Medizinische Informationen

- Krankheitsgeschichte

- Versicherungsdaten

- Rezeptinformationen

Social-Media-Konten

- Anmeldedaten und Passwörter

- Persönliche Nachrichten

- Fotos und Videos

Beschäftigungs- und Bildungsdaten

- Lebenslauf

- Gehaltsinformationen

- Daten zu Ausbildung und Qualifikationen

Informationen zur Geolokalisierung

- Aktueller Standort

- Bewegungshistorie

Online-Einkaufsinformationen

- Kaufhistorie

- Verbraucherpräferenzen

- Versandinformationen

Internetverhaltensdaten

- Suchverlauf

- Besuchte Websites

- Informationen zu angesehenen Videos

- E-Mail-Inhalte

- Kontaktinformationen

- Anmeldedaten und Passwörter für Postfächer

Biometrische Informationen

- Fingerabdrücke

- Fotos des Gesichts

- Daten zur Spracherkennung

Wie gestohlene Daten genutzt werden

Finanzbetrug

Unbefugter Zugriff auf Bankdaten kann zu illegalen Transaktionen führen. Im Jahr 2013 wurde Target Opfer eines umfangreichen Cyberangriffs, bei dem die Daten von 40 Millionen Kredit- und Debitkarten gestohlen wurden.

Kontodiebstahl

Das Ziel von Cyberkriminellen besteht oft darin, Zugang zu Benutzernamen und Passwörtern zu erlangen, um unberechtigten Zugriff auf Profile in sozialen Medien zu erhalten. Im Jahr 2014 wurden zahlreiche Prominente zu Opfern des iCloud-Phishing-Angriffs, bei dem ihre persönlichen Fotos und Informationen kompromittiert wurden.

Erstellung von falschen Identitäten und Identitätsbetrug

Der Diebstahl von persönlichen Kenndaten kann zu betrügerischen Dokumenten und Rechnungen führen. Diese können verwendet werden, um unrechtmäßig Kredite zu erhalten oder sogar medizinische Leistungen in Anspruch zu nehmen.

Verkauf von Informationen an Dritte

Daten, die auf rechtswidrige Weise erlangt wurden, können an Werbetreibenden oder andere Unternehmen für gezielte Marketingmaßnahmen verkauft werden. Ein drastisches Beispiel dafür war der Skandal um Facebook und Cambridge Analytica, bei dem die persönlichen Daten von Millionen von Menschen für die gezielte Ausrichtung politischer Kampagnen missbraucht wurden.

Cyber- und Industriespionage

Im digitalen Zeitalter stellen Cyber- und Industriespionage erhebliche Bedrohungen dar. Hacker, die von Staaten oder Unternehmen unterstützt werden, dringen in Systeme ein, um geheime kommerzielle oder verteidigungsbezogene Daten zu stehlen. Ein beeindruckendes Beispiel hierfür ist der schwere Hackerangriff auf den Bundestag im Jahr 2015. Die Angreifer erlangten Zugriff auf die IT-Infrastruktur und missbrauchten sogar den Namen der damaligen Kanzlerin für das Versenden von infizierten Mails.

Schwarzmarkt und kriminelle Organisationen

Persönliche Informationen verkauft man auf dem Schwarzmarkt für zahlreiche illegale Aktivitäten, einschließlich Menschenhandel und Drogenschmuggel.

Phishing-Angriffe und Social Engineering

Kompromittierte Daten können als Ausgangspunkt für nachfolgende Angriffe auf Bekannte oder Kollegen einer Person dienen, wie der Cyberangriff auf Sony Pictures im Jahr 2014 zeigte.

Wie schützen Sie Ihre Identität im Internet

Grundlagen der Sicherheit

Komplexe Passwörter

Eine komplexe Kombination aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen kann Sie vor Identitätsdiebstahl schützen. Hier sind einige Vorteile, die mit der Verwendung sicherer Passwörter einhergehen:

-

Schutz vor Wörterbuchangriffen: Wenn Sie sich für einfache und häufig verwendete Passwörter entscheiden, sind Sie „Wörterbuchangriffen“ ausgesetzt, bei denen Hacker eine Folge von Standardwörtern oder -mustern ausprobieren. Ein sicheres Passwort minimiert dieses Risiko, da es weniger vorhersehbar ist.

-

Widerstandsfähigkeit gegen Brute-Force: Je komplizierter und länger das Passwort, desto schwieriger wird es, es mit Brute-Force zu knacken. Selbst mit leistungsstarken Computern ist es eine entmutigende Aufgabe, ein komplexes Passwort herauszukriegen.

-

Schutz vor sequenziellen Angriffen: Wenn ein Cyberkrimineller ein Konto mit einem einfachen Passwort hackt, kann er dasselbe Passwort auch auf anderen Plattformen ausprobieren. Wenn man jedoch verschiedene und komplexe Passwörter verwendet, wird diese Möglichkeit verringert.

-

Aufrechterhaltung der allgemeinen Sicherheit: Ein starkes Passwort schützt Ihre persönlichen Dateien, Bankdaten, sozialen Plattformen und E-Mails vor unbefugtem Zugriff. Es dient als Schutzschild für unsere digitalen Identitäten.

Zwei-Faktor-Authentifizierung (2FA)

Die Zwei-Faktor-Authentifizierung (2FA) ist eine zusätzliche Sicherheitsmaßnahme, die zum Schutz Ihrer Online-Konten beiträgt. Sie erfordert nicht nur einen Benutzernamen und ein Passwort, sondern auch eine weitere Bestätigung, z. B. einen physischen Token oder einen Bestätigungscode, der auf Ihr Smartphone gesendet wird. Die Vorteile von 2FA sind:

-

Schutz vor Hackerangriffen: Selbst wenn Angreifer Ihr Passwort herausfinden, benötigen sie einen zweiten Faktor, um sich bei Ihrem Konto anzumelden, was das Hacken erheblich erschwert.

-

Benachrichtigungen über Anmeldeversuche: Viele 2FA-Systeme geben Ihnen Bescheid, wenn jemand versucht, sich bei Ihrem Konto anzumelden, damit Sie verdächtige Aktivitäten schnell erkennen können.

-

Eignung für mehrere Dienste: 2FA kann für die meisten modernen Internetdienste konfiguriert werden, von E-Mails bis zu Bankkonten, was die allgemeine Sicherheit erhöht.

-

Leichte Nutzung: Obwohl 2FA einen zusätzlichen Schritt zum Anmeldeprozess hinzufügt, ist es normalerweise schnell und einfach.

Software-Updates

Regelmäßige Aktualisierungen Ihrer Software sind entscheidend, um die digitale Sicherheit zu verbessern. Lassen Sie uns erklären, warum sie so wichtig sind:

-

Sie beheben Sicherheitsrisiken. Die Welt der Technologie ist ein ständiges Schachspiel. Die Entwickler sind immer auf der Suche nach Schwachstellen in ihrer Software. Sobald sie Schwachstellen entdecken, veröffentlichen sie schnell ein Update. Diese Updates sind wie Schutzwälle, die Angreifer daran hindern, Schwachstellen auszunutzen. Wenn Sie diese Updates nicht installieren, öffnen Sie Cyberangriffen Tür und Tor.

-

Sie schützen Sie vor Schadsoftware. Aktuelle Updates enthalten normalerweise Schutzmaßnahmen gegen die neuesten Viren und Malware. Wenn Sie Ihre Software auf dem neuesten Stand halten, wird Ihr System gestärkt.

-

Sie verbessern die allgemeine Leistung. Neben der Erhöhung der Sicherheit enthalten Updates auch oft Optimierungen und neue Funktionen, die dafür sorgen, dass die Software reibungsloser läuft.

-

Sie enthalten die aktuellen Sicherheitsprotokolle. Die digitale Umgebung unterliegt ständigen Veränderungen und die Sicherheitsprotokolle und -vorschriften passen sich an. Regelmäßige Updates stellen sicher, dass Ihre Software den aktuellen Sicherheitsstandards entspricht.

-

Sie schützen Ihre Privatsphäre. Mit den neuesten Softwareversionen haben es Cyberkriminelle schwerer, auf Ihre persönlichen Daten zuzugreifen und diese zu kompromittieren. Hierbei handelt es sich um Passwörter, Finanzdaten oder auch persönliche Kommunikationen.

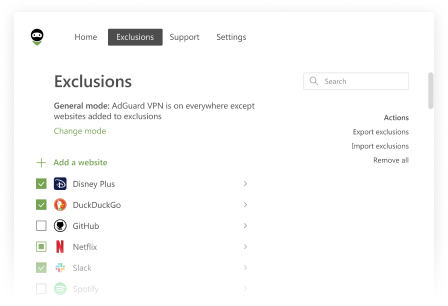

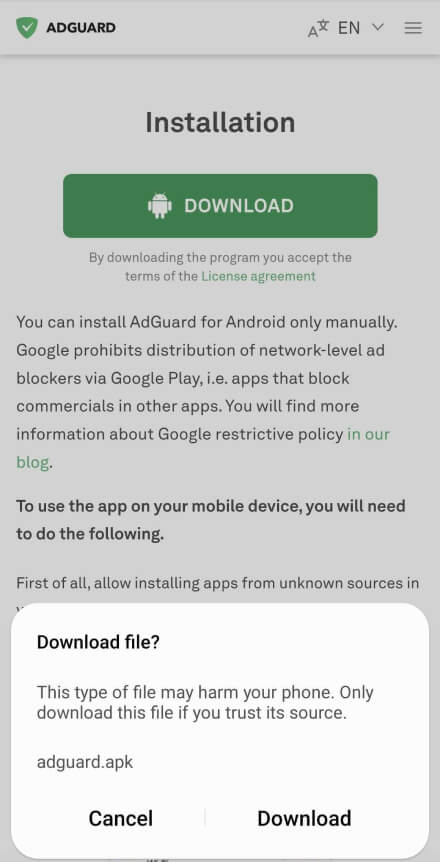

Was Sie bei Installation und Verwendung von Apps beachten sollen

In der digitalen Welt gibt es viele Innovationen und Annehmlichkeiten, aber auch zahlreiche potenzielle Gefahren. Insbesondere für Desktop-Nutzer:innen auf Plattformen wie Windows und Mac ist es wichtig, vorsichtig zu sein.

-

Vertrauen auf Authentizität: Bevorzugen Sie immer Software von anerkannten und autorisierten Entwicklern. Vertrauenswürdige Unternehmen unterziehen sich oft strengen Tests und Qualitätskontrollen, um die Sicherheit der Benutzer:innen zu gewährleisten. Es ist riskant, unbekannte Gebiete mit Software von nicht verifizierten Entwicklern zu betreten.

-

Vorsicht vor manipulierter Software: Modifikationen von Drittanbietern, die beispielsweise auf Torrent-Seiten zu finden sind, können Trojaner sein. Sie können zunächst harmlos oder sogar nützlich erscheinen, aber sie können auch böswilligen Code enthalten. Sobald dieser aktiviert ist, kann er Eindringlingen praktisch uneingeschränkten Zugang zu Ihrem System gewähren.

-

Wachsamkeit bei mobilen Anwendungen: In der Ära der Smartphones gibt es viele Apps, aber nicht alle sind zum Wohle der Nutzer:innen konzipiert. Einige, besonders von fragwürdigen Entwicklern erstellte Apps, können eine Vielzahl persönlicher Daten sammeln, von Ihrem genauen Standort bis hin zur IP‑Adresse, um sie dann an den Höchstbietenden zu verkaufen.

-

Browsererweiterungen können sowohl nützlich als auch gefährlich sein. Sie verbessern zwar das Surfen, aber sie können auch missbraucht oder gehackt werden. Wenn böswillige Personen die Kontrolle über eine Erweiterung haben, können sie Ihre Online-Aktivitäten aufzeichnen, sensible Daten stehlen und sogar auf Ihre Finanzinformationen zugreifen.

Schutz finanzieller Daten

Es ist unerlässlich, in der heutigen digitalen Welt ein wachsames Auge auf Ihre Konten zu haben. Durch die Kontoüberwachung können Ihre persönlichen Daten geschützt werden. Hier erfahren Sie mehr darüber.

-

Frühzeitige Erkennung von Betrug: Wenn Sie regelmäßig Ihre Bankkartenabrechnungen überprüfen, können Sie unberechtigte Transaktionen schnell erkennen. Bei solchen Anomalien bemerkt man auch Versuche zum Identitätsdiebstahl im Zusammenhang mit Ihren finanziellen Daten.

-

Rasches Handeln: Wenn Ihnen etwas merkwürdig erscheint, sollten Sie sich an Ihr Finanzinstitut wenden. Durch schnelles Handeln, wie das Einfrieren Ihres Kontos oder die Sperrung Ihrer Karte, können Sie mögliche Konsequenzen begrenzen.

-

Überprüfung von Abonnements: Das Überwachen des Kontos kann auch als Finanz-Check dienen. Wenn Sie regelmäßig Ihre Abbuchungen überprüfen, können Sie sicherstellen, dass Sie nicht für Dienstleistungen bezahlen, die Sie nicht mehr benötigen oder noch schlimmer, für fiktive Dienstleistungen, die Sie nie abonniert haben.

-

Digitales Verantwortungsbewusstsein: Gewohnheitsmäßige Kontoüberwachung hilft dabei, proaktiv für Ihr finanzielles Wohlergehen zu sorgen. Wenn Sie die Nuancen Ihrer Ein- und Ausgaben verstehen, schützen Sie nicht nur sich selbst, sondern stärken auch Ihr Selbstvertrauen im Umgang mit digitalen Finanzangelegenheiten.

Schutz persönlicher Informationen

Vorsicht vor Phishing

Phishing-Websites und -E-Mails sind eine der Hauptursachen für Datenschutzverletzungen. Es ist wichtig, aufmerksam zu sein und nicht auf diese betrügerischen Taktiken hereinzufallen. Im Grunde genommen handelt es sich bei Phishing um eine schlaue Methode, mit der Sie dazu gebracht werden können, vertrauliche Daten wie Passwörter oder Kreditkarteninformationen preiszugeben. Diese Phishing-Versuche tarnen sich oft als angesehene Online-Dienste, haben jedoch tatsächlich das Ziel, Ihre persönlichen Daten zu stehlen.

Zusätzlich sind einige Phishing-E-Mails mit schädlicher Software beladen, die Ihren Computer gefährden kann. Seien Sie immer aufmerksam und klicken Sie nicht auf verdächtige Anhänge oder Links, insbesondere wenn Ihnen etwas seltsam vorkommt. Vertrauen Sie Ihrem Bauchgefühl und stellen Sie Ihre Online-Sicherheit an erste Stelle.

Verwaltung der Privatsphäre in sozialen Medien

Es ist äußerst wichtig, dass Ihre persönlichen Daten im Internet geschützt werden. Dazu gehört auch die Verwaltung Ihrer Privatsphäre auf Social-Media-Plattformen. Im Folgenden erhalten Sie einen Überblick über die Bedeutung der Privatsphäre-Einstellungen in sozialen Netzwerken.

-

Kontrollierte Sichtbarkeit: Es ist wichtig, dass Sie Ihre Datenschutzeinstellungen sorgfältig anpassen. Auf diese Weise entscheiden Sie, wer Ihre persönlichen Daten, Fotos und Status-Updates sehen kann, und halten potenzielle Eindringlinge auf Abstand und merken den Identitätsdiebstahl sofort.

-

Schutz vor Identitätsbetrug: Noch eine Antwort auf „Was kann ich tun gegen Identitätsdiebstahl“ ist die Beschränkung der persönlichen Informationen, die Sie öffentlich zugänglich machen, wie z. B. Ihr Geburtsdatum, Ihre Adresse oder Ihre Handynummer. Dadurch wird das Risiko, dass diese Daten für betrügerische Aktivitäten missbraucht werden, wesentlich verringert.

-

Reduzierung des digitalen Fußabdrucks: Werbetreibende und andere Drittanbieter schnüffeln oft in Ihrem Verhalten in den sozialen Netzwerken herum. Durch die Feinabstimmung Ihrer Datenschutzeinstellungen oder den Einsatz von Werbeblockern wie AdGuard können Sie die Menge der Daten, die diese Unternehmen über Sie sammeln, begrenzen.

-

Unerwünschte Einblicke vermeiden: Wenn Sie die öffentliche Sichtbarkeit Ihres Profils und Ihrer Interaktionen verringern, schützen Sie sich vor unerwünschter Aufmerksamkeit.

Technologielösungen

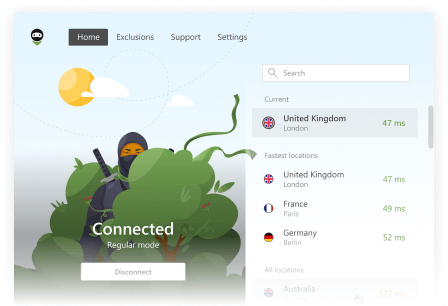

Virtuelles Privates Netzwerk (VPN)

Ein VPN ist ein wichtiges Hilfsmittel zur Stärkung Ihrer Online-Privatsphäre und Sicherheit. Sehen wir uns an, wie ein VPN Ihre digitale Verteidigung stärkt:

-

Robuste Verschlüsselung: Ein VPN stellt im Grunde eine verschlüsselte Verbindung zwischen Ihrem Gerät und dem Internet her. Dadurch wird sichergestellt, dass alle Informationen, die durchlaufen, sicher getarnt sind und vor neugierigen Blicken geschützt werden.

-

Maskierung Ihrer IP‑Adresse: Eine der Hauptfunktionen eines VPN besteht darin, Ihre tatsächliche IP‑Adresse zu verschleiern, indem sie durch die des VPN-Servers ersetzt wird. Diese Tarnung macht es für Websites und digitale Tracker schwierig, Ihren Standort zu bestimmen oder Ihre Identität zu erkennen.

-

Absicherung der öffentlichen WLAN-Nutzung: Öffentliche WLAN-Hotspots sind zwar praktisch, aber auch eine Quelle für Cyberbedrohungen. Ein VPN fungiert als Schutzbarriere, verschlüsselt personenbezogene Daten und sorgt dafür, dass Sie auch in potenziell gefährdeten Netzwerken sicher sind.

-

Umgehung von Geobeschränkungen: Ein VPN bietet nicht nur Sicherheit, sondern auch die Möglichkeit, Geobeschränkungen zu umgehen. Das bedeutet, dass Sie auf Inhalte zugreifen können, die in Ihrer Region möglicherweise eingeschränkt sind.

-

„Verdünnung“ digitaler Fußabdrücke: In unserer digitalen Welt sammeln viele Unternehmen unzählige Daten über unsere Online-Aktivitäten. Mit einem VPN können Sie Ihre digitalen Spuren verwischen und Ihre Privatsphäre schützen. Es wird für diese Unternehmen viel schwieriger, Ihre Aktivitäten zu verfolgen und Daten von Ihnen zu sammeln.

-

Schutz vor Phishing und Malware: Einige der fortschrittlichen VPNs sind mit eingebauten Funktionen ausgestattet, die bekannte bösartige Websites abwehren und als erste Verteidigungslinie gegen Phishing-Versuche und potenzielle Malware dienen.

Antivirensoftware

In der Vergangenheit hat sich Antivirensoftware vor allem im Windows-Ökosystem einen Namen gemacht, da dieses als Hauptziel für Cyberbedrohungen gilt. Obwohl Plattformen wie Mac relativ isoliert waren, sind sie dennoch nicht vollständig sicher. Mobile Plattformen verfügen zwar nicht über herkömmliche Antivirenlösungen, aber es gibt Anwendungen, die einige Antivirenfunktionen nachahmen. Schauen wir uns die Kernfunktionen eines herkömmlichen Virenschutzes für Windows oder Mac an:

-

Erkennung und Neutralisierung von Schadsoftware: Eine Antivirensoftware überprüft Ihr System aufmerksam auf bösartige Elemente, einschließlich Viren, Trojaner, Würmer und andere Programme, die Ihre digitale Sicherheit gefährden.

-

Phishing-Schutz: Viele Antivirenprogramme sind mit Phishing-Schutzmechanismen ausgestattet, die dazu dienen, zweifelhafte Websites abzuwehren, die Sie zur Preisgabe vertraulicher Daten verleiten wollen. Aber auch moderne Browser haben sich weiterentwickelt und verfügen oft über ähnliche Schutzmaßnahmen.

-

Überwachung des Internetverkehrs: Sind Sie online? Viele Antivirenprogramme überwachen Ihre Online-Aktivitäten genau und warnen Sie sofort, wenn Sie sich auf potenziell gefährlichem Terrain bewegen oder gefährliche Dateien herunterladen.

-

Firewall-Verstärkungen: Ob eigenständig oder in Verbindung mit einem Antivirenprogramm, Firewalls dienen als Torwächter, die sowohl den eingehenden als auch den ausgehenden digitalen Datenverkehr überprüfen. Wenn verdächtige Aktivitäten erkannt werden, werden sie im Keim erstickt.

-

Rechtzeitige Updates und Verstärkungen: Um auf die ständig wachsenden Cyberbedrohungen vorbereitet zu sein, werden Antivirenlösungen regelmäßig aktualisiert und verstärkt. Dadurch soll sichergestellt werden, dass sie immer in der Lage sind, die neuesten Bedrohungen abzuwehren.

-

Aufklärende Erkenntnisse: Antivirenprogramme können mehr als nur den Computer schützen. Einige Marken bieten auch nützliche Informationen, die den Nutzer:innen helfen, potenzielle Risiken zu erkennen und sicheres digitales Verhalten zu erlernen.

-

Anpassungsfähigkeit an mobile Geräte: Es ist wichtig zu erwähnen, dass einige Funktionen, die normalerweise mit Antivirenprogrammen in Verbindung gebracht werden, nun auch auf mobilen Geräten verfügbar sind. Ein gutes Beispiel hierfür sind AdGuard für Android und AdGuard für iOS. Diese Anwendungen dienen nicht nur als Schutz gegen Phishing-Websites, sondern blockieren auch Tracker.

Temporäre E-Mails

📧 Probieren Sie AdGuard Temp Mail aus, einen Wegwerf-E-Mail-Dienst. Erhalten Sie kostenlos eine temporäre E-Mail-Adresse und behalten Sie Ihren Posteingang sauber.

Ausprobieren

Die Verwendung einer temporären E-Mail-Adresse kann ein wirksames Mittel sein, um Ihre Identität zu schützen und Online-Privatsphäre zu stärken. Schauen wir uns die vielfältigen Vorteile dieser Lösung genauer an:

-

Gewährleistung der Anonymität: Temporäre E-Mail-Plattformen ermöglichen es Ihnen, zu kommunizieren, ohne Ihre primäre E-Mail-Identität preiszugeben. So bleibt Ihr digitaler Fußabdruck verborgen.

-

Schutz vor Spam: Sie wagen sich an einmalige Anmeldungen oder kurzfristige Abonnements? Ein temporäres Postfach fungiert als Zwischenspeicher und sorgt dafür, dass Ihr Hauptposteingang nicht von einer Flut unerwünschter Nachrichten überschwemmt wird.

-

Sicherheit bei Anmeldungen: Sollte man bei neuen Websites vorsichtig sein? Eine temporäre E-Mail-Adresse bei der Anmeldung auf fragwürdigen Plattformen zu verwenden, kann die Wahrscheinlichkeit, dass Ihre Haupt-E-Mail-Adresse kompromittiert oder missbraucht wird, drastisch verringern.

-

Phishing-Abwehr: Wegwerf-Adressen erfüllen ihren Zweck und verschwinden dann, wodurch die Wahrscheinlichkeit von Phishing-Angriffen auf Ihr primäres Konto deutlich sinkt.

-

Undurchdringlich für Tracker: Mehrere Anbieter von Wegwerf-E-Mails haben den Standard erhöht, indem sie Funktionen eingebaut haben, die Tracker, die in E-Mails lauern, abwehren und so sicherstellen, dass Ihre digitalen Bewegungen privat bleiben.

-

Keine Bedingungen: Egal, ob Sie ein Konto validieren, ein Werbeangebot in Anspruch nehmen oder einfach nur eine neue Plattform ausprobieren möchten — mit zeitlich begrenzten E-Mails können Sie dies tun, ohne sich an dauerhafte Verpflichtungen zu binden.

Verschlüsselung von Daten auf dem Gerät

Die Verschlüsselung der gespeicherten Daten auf Ihrem Gerät bietet einen wichtigen Schutz vor unbefugtem Zugriff. Besonders wenn Ihr Gerät — egal, ob Laptop, Handy oder Tablet — verloren geht oder in die falschen Hände gerät. Es ist von großer Bedeutung zu verstehen, dass unsere Geräte wertvolle und sensible Informationen speichern, von Passwörtern und Browserdaten bis hin zu Dokumentenscans und privaten Informationen wie Korrespondenz. Ein Eindringen in diese Daten durch böswillige Akteure kann schwerwiegende Folgen haben.

Glücklicherweise verfügen moderne Betriebssysteme über integrierte Funktionen zur Festplatten- oder Dateisystemverschlüsselung. Die Aktivierung dieser Tools ist nicht nur ratsam, sondern für Ihre digitale Sicherheit unabdingbar.

Windows

BitLocker ist ein umfassendes Tool zur Verschlüsselung von Festplatten, das in ausgewählten Versionen von Windows ab Vista verfügbar ist. Es kann nahtlos in das TPM (Trusted Platform Module) integriert werden und bietet eine zusätzliche Sicherheitsebene, indem es die gesamte Festplatte verschlüsselt.

Encrypting File System (EFS) ermöglicht es Nutzer:innen, einzelne Dateien und Ordner innerhalb des NTFS-Dateisystems zu verschlüsseln, was ihnen Flexibilität gibt.

Mac

FileVault 2 verschlüsselt die gesamte Boot-Disk mit XTS‑AES‑128‑Verschlüsselung mit einem 256-Bit-Schlüssel.

Mit Disk Utility können auch verschlüsselte Festplattenvolumes mit AES‑256 erstellt werden.

iOS

Datenschutz: iOS nutzt ein Framework, welches mehrere Schlüssel für eine robuste Datensicherheit auf Dateisystemebene verwendet. Jeder Verschlüsselungsschlüssel ist eindeutig mit einer Geräte-ID und einem Benutzer-Passcode verbunden.

Verschlüsselung auf Dateiebene: Mit der Einführung einer zusätzlichen Verschlüsselung auf Dateiebene ab iOS 10 hat Apple seine Sicherheit erhöht. Diese ergänzt die bestehenden Verschlüsselungsprotokolle.

Android

Die vollständige Festplattenverschlüsselung (Full disk encryption oder FDE) ist seit Android 5.0 die Standardverschlüsselungstechnik, die gewährleistet, dass alle Daten auf dem Gerät verschlüsselt werden. Beim Starten des Geräts wird eine PIN oder ein Passwort abgefragt.

Die dateibasierte Verschlüsselung (File-based encryption oder FBE) wurde mit Android 7.0 eingeführt und ermöglicht die Verschlüsselung von einzelnen Dateien und Verzeichnissen mit unterschiedlichen Schlüsseln. Dadurch wird die Verwaltung verschiedener Zugriffsebenen innerhalb eines Geräts vereinfacht.

Sicherheit für mobile Geräte

Neben den oben genannten Verschlüsselungsmechanismen sind noch weitere wichtige Einstellungen für mobile Geräte erwähnenswert:

-

Konfiguration des Sperrbildschirms: Entscheiden Sie sich für ein sicheres Passwort oder eine PIN und ziehen Sie diese einfachen Mustern oder biometrischen Merkmalen vor. Deaktivieren Sie die Vorschau von Benachrichtigungen (von SMS bis hin zu Benachrichtigungen von Banking-Apps) auf dem Sperrbildschirm. Dieser Schritt verhindert, dass unbefugte Personen den 2FA-Code einsehen können, falls das Handy verlegt wurde.

-

App-Berechtigungen: Überprüfen und regeln Sie regelmäßig die App-Berechtigungen und steuern, welche Apps auf welche Daten oder Gerätefunktionen zugreifen dürfen, um sicherzustellen, dass keine unnötigen Zugriffe erfolgen.

-

Blockieren unbekannter Quellen: Deaktivieren Sie die Erlaubnis zur Installation von Apps aus nicht verifizierten Quellen.

-

Sicheres Surfen: Um bösartige Websites zu vermeiden, ist es ratsam, Ihren Browser mit Einstellungen für sicheres Surfen auszurüsten.

-

Fernsteuerung: Für den Fall, dass Ihr Gerät verloren geht, sollten Sie Funktionen aktivieren, die eine Fernverfolgung des Standorts und eine Datenlöschung ermöglichen.

-

Deaktivierung nicht benötigter Dienste: Um mögliche Sicherheitslücken zu schließen, empfiehlt es sich, nicht benötigte Dienste wie Bluetooth und NFC auszuschalten.

Im heutigen digitalen Zeitalter ist es ein allgegenwärtiges Risiko, Opfer eines Identitätsdiebstahls zu werden. Doch was kann man dagegen tun?

Mit immer raffinierteren Methoden wie Kreditkarten-Skimmern und Spyware-Software sind unsere persönlichen Daten ständig in Gefahr. Phishing-E-Mails, die geschickt als legitime Mitteilungen getarnt sind, zielen darauf ab, uns zur Angabe sensibler Daten zu verleiten. Selbst das Verbinden mit einem scheinbar harmlosen WLAN kann die Tür für Identitätsdiebe öffnen. Um sich zu schützen, ist es wichtig, proaktiv und sachkundig zu sein. Wenn Sie sich der Bedrohungen bewusst sind und die notwendigen Vorsichtsmaßnahmen ergreifen, können Sie die Gefahr, Opfer eines Identitätsdiebstahls zu werden, erheblich reduzieren. Bleiben Sie informiert, bleiben Sie wachsam und stellen Sie Ihre digitale Sicherheit immer in den Vordergrund.