Что такое спуфинг

Спуфинг электронной почты — это техника, которую используют киберпреступники для подделывания адреса электронной почты. В результате письмо выглядит так, будто оно пришло от доверенного отправителя, хотя на самом деле было отправлено из опасного источника. Цель спуфинга электронной почты — обмануть получателя и заставить его перейти по вредоносной ссылке, скачать заражённое вложение или предоставить конфиденциальную информацию, такую как пароли или данные банковских карт.

Эта техника часто используется в фишинговых схемах, где злоумышленник притворяется кем-то надёжным: например, сотрудником известного банка компании или коллегой, чтобы обмануть получателя. Поскольку письмо выглядит настоящим, получатель с большей вероятностью ничего не заподозрит и откроет вложения или ссылки в сообщении.

Как работает спуфинг электронной почты

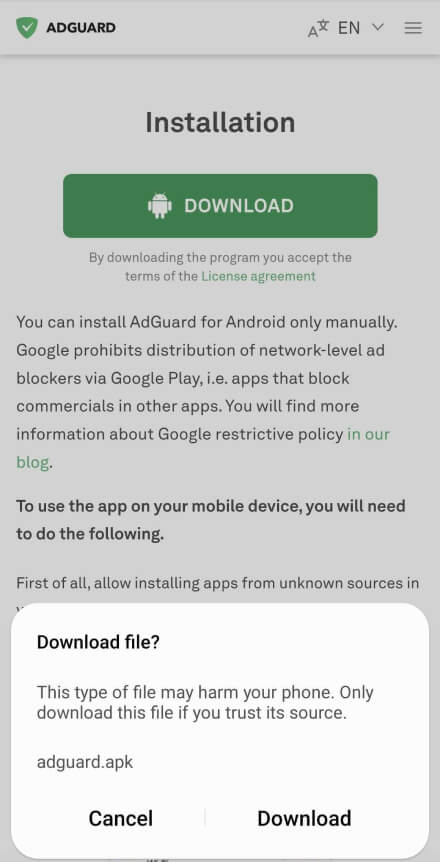

Пользуясь доверием людей к знакомым электронным адресам, злоумышленники изменяют адрес в поле «От» в заголовке письма. Заголовок письма (англ. email header) — это часть HTML-кода, включающая сведения об отправителе, получателе, маршруте передачи сообщения и другие данные. В неразвёрнутом виде получатель видит поддельного отправителя, но если развернуть заголовок, то можно увидеть дополнительную информацию, например, путь прохождения письма через почтовые серверы и IP-адреса, которые участвовали в передаче письма. Несмотря на то, что в этом поле может отображаться имя и почта известного контакта, фактический отправитель может быть совершенно другим.

Пример заголовка электронного письма.

Вот простой разбор того, как работает спуфинг электронной почты:

-

Создание поддельного письма. Злоумышленник создаёт электронное письмо, которое выглядит настоящим, используя поддельный адрес отправителя. Адрес может быть очень похож на домен доверенной организации или человека. Например, вместо @company.com может быть @cornpany.com — опечатка, которую можно не заметить.

-

Изменение заголовка письма. Когда электронное письмо отправляется с одного устройства на другое, почтовый сервер автоматически «вносит» в заголовок сообщения информацию об отправителе, времени и дате отправки. Злоумышленники изменяют эти заголовки, в частности поле «От», чтобы письмо выглядело так, будто оно пришло из другого источника. Они также могут изменять другие заголовки, чтобы обойти спам-фильтры или избежать обнаружения.

-

Отправка поддельного письма. Поддельное письмо отправляется на целевой адрес (или адреса). Поскольку протоколы электронной почты не требуют проверки поля «От», на письме не будет метки или уведомления, что оно может быть вредоносны.

-

Взаимодействие с получателем. Получатель, считая, что письмо было отправлено из доверенного источника, может открыть его, кликнуть по вредоносным ссылкам, скачать заражённые вложения или отправить конфиденциальную информацию. Эти действия могут привести к серьёзным последствиям, таким как кража личных данных, финансовые потери или нарушения безопасности.

Спуфинг и фишинг — в чём разница?

Многие люди путают спуфинг и фишинг, часто используя эти термины как синонимы. Давайте разберёмся в различиях.

Фишинг — это общий термин, который относится к действиям, направленным на то, чтобы обманом заставить человека раскрыть конфиденциальную информацию, такую как пароли и данные банковских карт. Основные цели фишинга — это обычно кража информации, получение несанкционированного доступа или совершение финансового мошенничества. Для фишинговых атак используются различные средства:, например, мошеннические смс, письма и сайты.

Спуфинг — это одна из техник, используемых для достижения целей фишинга. Спуфинг заключается в маскировке источника связи, чтобы создать впечатление, что письмо или звонок исходит от доверенного или законного лица. В электронных письмах злоумышленники изменяют поле «От», а в звонках подменяют номер телефона отображаемый у получателя.

Вкратце, если фишинг — это общее понятие для обмана жертв с целью кражи их информации, то спуфинг — это один из методов, используемых для фишинговых атак, где отправитель маскируется под кого-то другого.

Типы спуфинга электронной почты

Спуфинг электронной почты может принимать различные формы, каждая из которых направлена на обман получателя. Вот некоторые наиболее распространённых типов спуфинга электронной почты:

- Подделка имени отправителя

Злоумышленник изменяет имя отправителя в заголовке на того, кому получатель доверяет, например, коллегу, друга или компанию.

Пример:

Вы получаете письмо от «Службы поддержки Amazon», с просьбой обновить вашу платёжную информацию. В поле «От» указано «Служба поддержки Amazon», но сам адрес электронной почты отличается от настоящего. Кажется, что письмо отправлено от «Службы поддержки Amazon», но фактический адрес отправителя немного отличается от официального домена Amazon. Это означает, что вы получили поддельное письмо и вас пытаются обманом заставить раскрыть личную информацию.

- Подделка домена

Доменное имя адреса электронной почты подделывают, чтобы письмо выглядело как отправленное из надёжного источника. Злоумышленники часто используют домены, которые визуально похожи на настоящие, например, подставляя буквы или используя поддомены.

Пример:

Письмо выглядит так, будто оно пришло с адреса admin@paypal.com, но фактический отправитель использует admin@paypa1.com, где буква l заменена цифрой 1. Такую разницу нелегко заметить, а значит, велика вероятность, что получатель попадёт на удочку мошенников.

- Подделка поля «Кому»

Злоумышленник изменяет поле «Кому» в заголовке письма, чтобы перенаправить все ответы на адрес, который он контролирует, а не на тот, который указан в поле «От». Этот тип подделки часто используется в фишинговых атаках, когда злоумышленник хочет сохранить контроль над общением и получить конфиденциальную информацию от получателя.

Пример:

Вы получаете письмо, которое кажется отправленным вашим банком, с просьбой подтвердить данные вашего счёта. В поле «От» указан настоящий адрес электронной почты банка, но при нажатии кнопки «Ответить» адрес автоматически изменяется на support@fraudulentdomain.com. Если вы ответите, ваша информация попадёт прямо в руки злоумышленника.

- Компрометация деловой электронной почты (BEC)

Эта сложная форма подделки электронной почты нацелена на компании с целью финансового мошенничества. BEC-атаки тщательно спланированы, злоумышленники выдают себя за руководителей компаний, сотрудников или деловых партнёров, чтобы обманом заставить получателей совершить несанкционированные переводы денег или раскрыть конфиденциальную финансовую информацию.

Пример:

Финансовый директор получает срочное письмо от генерального директора компании (или, скорее, от кого-то, кто выдаёт себя за него) с просьбой перевести крупную сумму денег на новый счёт. Письмо выглядит достоверным, с обычным завершением и электронной подписью генерального директора. Финансовый директор, считая, что запрос настоящий, выполняет перевод, но позже выясняется, что деньги были отправлены мошеннику.

Все эти типы используют разные аспекты восприятия и использования почтовых сервисов, что делает спуфинг эффективным инструментом для киберпреступников. Важно уметь распознавать основные тактики, чтобы защитить себя и свою компанию от атак по электронной почте.

Риски и последствия спуфинга электронной почты

В этом разделе мы рассмотрим, как спуфинг электронной почты способствует фишинговым атакам и распространению вредоносного ПО, проанализируем финансовые убытки, которые он может нанести через мошеннические транзакции, и исследуем негативные последствия для репутации и доверия как отдельных лиц, так и организаций.

-

Риски безопасности. Спуфинг электронной почты создаёт серьёзные риски для безопасности, в первую очередь через фишинговые атаки и распространение вредоносных программ. Фишинговые атаки могут обманом заставить получателей раскрыть конфиденциальную информацию, такую как учётные или финансовые данные, имитируя достоверные источники. Кроме того, спуфинговые письма могут содержать вредоносные программы, которые могут привести к несанкционированному доступу злоумышленников к учётным записям и сервисам, утечкам данных или даже полной компрометации корпоративной системы. Последний случай особо опасен — если вредоносное ПО попадёт в корпоративную среду, то у него будет доступ к внутренним системам и базам данных компании.

-

Финансовые последствия. Финансовые последствия спуфинга электронной почты могут быть серьёзными. Злоумышленники обманывают жертв, заставляя их переводить деньги или предоставлять платёжную информацию. Организации и частные лица могут понести прямые финансовые убытки, а также затраты на исправление последствий мошенничества и усиление мер безопасности для предотвращения будущих инцидентов.

-

Репутационные риски. Репутация как отдельных лиц, так и организаций может серьёзно пострадать из-за спуфинга электронной почты. Спуфинговые письма могут запятнать репутацию затронутой стороны — лица или организации, от чьего имени они были отправлены. Например, если злоумышленники отправляют спуфинговые письма, которые выглядят так, будто они были отправлены от имени известной компании, и в результате этих писем получатели становятся жертвами мошенничества, доверие к этой компании может быть подорвано. Люди могут начать думать, что компания ненадёжна или плохо защищает свои системы. Потеря доверия к компании может привести к испорченным отношениям, потере клиентов и сильному удару по репутации, что особенно важно для бизнеса.

Как обнаружить спуфинговые письма

Обнаружение спуфинга электронной почты начинается с внимательного изучения самого письма. Вот несколько ключевых советов:

-

Проверьте данные отправителя. Всегда проверяйте адрес электронной почты отправителя. В спуфинговых письмах может использоваться адрес, похожий на настоящий, с небольшими изменениями в доменном имени или имени пользователя. Наведите курсор на имя отправителя, чтобы увидеть фактический адрес электронной почты, и будьте осторожны, если он не соответствует ожидаемому отправителю.

-

Проанализируйте содержание письма. Внимательно изучите текст письма. Обратите внимание, есть ли в нём орфографические ошибки или необычные запросы на предоставление конфиденциальной информации. Спуфинговые письма часто создают ощущение срочности или используют тактику запугивания, чтобы побудить к немедленным действиям без тщательного обдумывания.

-

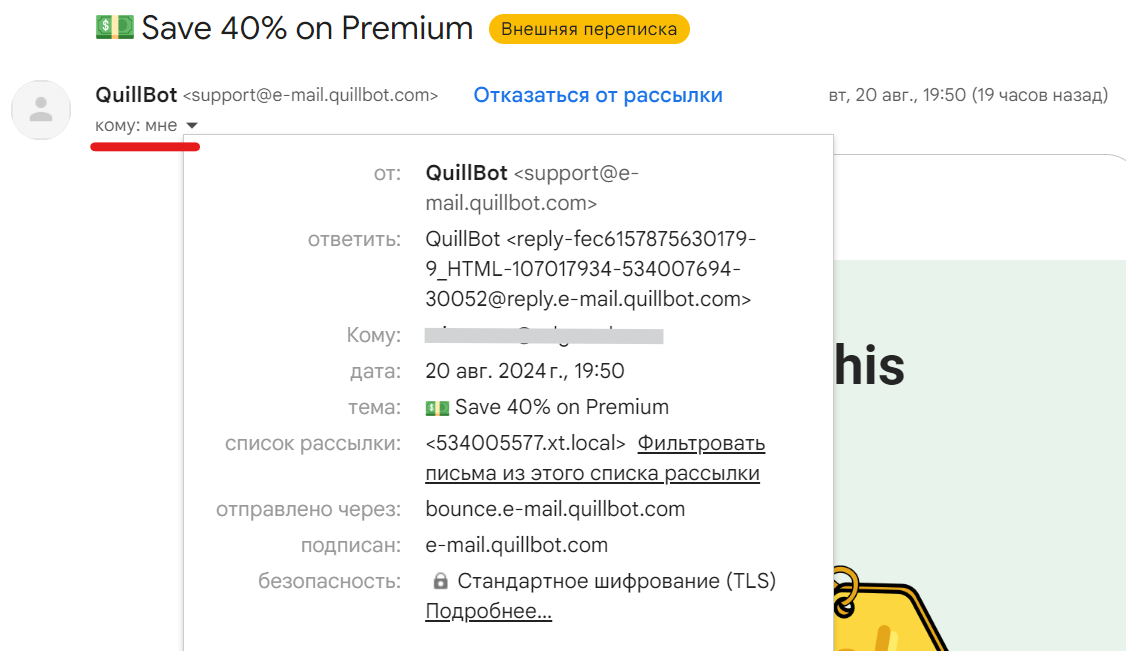

Избегайте подозрительных ссылок и вложений. Наведите курсор на любые ссылки в письме, не кликая по ним, чтобы увидеть фактический URL-адрес. Если ссылка не связана с отправителем или выглядит подозрительно, не нажимайте на неё. Также будьте осторожны с вложениями, особенно если они приходят от незнакомых источников.

-

Ищите несоответствия в брендинге. Деловые письма обычно выдержаны в едином стиле. Если логотип, цветовая схема или подпись в письме отличаются, это может быть признаком спуфинга.

Как защитить себя от спуфинга

Существует несколько инструментов, программных решений и протоколов аутентификации электронной почты, которые помогают защититься от спуфинга:

-

Протоколы аутентификации электронной почты. Внедрение протоколов аутентификации электронной почты, таких как Sender Policy Framework (SPF), DomainKeys Identified Mail (DKIM) и Domain-based Message Authentication, Reporting, and Conformance (DMARC), может помочь проверить, действительно ли письмо пришло из надёжного источника.

-

Антиспамовые и антифишинговые инструменты. Используйте продвинутое антиспамное и антифишинговое программное обеспечение, которое автоматически фильтрует подозрительные письма. В этих инструментах часто есть алгоритмы машинного обучения, которые распознают и блокируют спуфинговые письма до того, как они попадут в ваш почтовый ящик.

-

Инструменты для анализа заголовков электронной почты. Анализ заголовка электронной почты может показать, было ли письмо подделано. Вы можете использовать сервисы, которые предоставляют набор инструментов для диагностики и анализа проблем, связанных с электронной почтой, а также позволяют пользователям проверять DNS-записи, выполнять поиск в чёрных списках, анализировать записи почтовых серверов и многое другое. Онлайн-анализаторы заголовков электронной почты могут помочь расшифровать заголовок письма и дать информацию о его подлинности.

-

Secure Email Gateways (SEG). SEG — это система, которая фильтрует потенциально вредоносные электронные письма до того, как они достигнут конечного получателя. Она может обнаруживать и блокировать поддельные письма на основании различных критериев, таких как подозрительные домены отправителей и шаблоны содержания.

Заключение

Спуфинг электронной почты — это практика, при которой киберпреступники подделывают адрес отправителя, чтобы электронное письмо выглядело как отправленное из надёжного источника. Чтобы не попасться на спуфинг, организации должны внедрять протоколы SPF, DKIM и DMARC. Понимая, как работает спуфинг электронной почты, и используя меры защиты, можно вы не дадите конфиденциальной информации попасть в чужие руки.