TechTok #4:学习 DNS 过滤和 DNS 隐私的基础知识

我们继续 TechTok 系列,回答大家关于广告拦截、VPN 和相关技术的各种问题。我们已经讨论到了一些与 VPN 和广告拦截相关的话题。今天让我们来解答一些关于 DNS 过滤和 DNS 隐私的问题。我们来从 Lenny 提的这个问题开始:

AdGuard DNS 的工作原理是什么?DNS 过滤与常规广告拦截相比有哪些优缺点?在什么情况下最好要使用它们?

DNS 过滤是隐私保护和广告拦截中非常重要的工具,为了更好地理解它,我们首先要复习一下 DNS 到底是什么,如何工作。

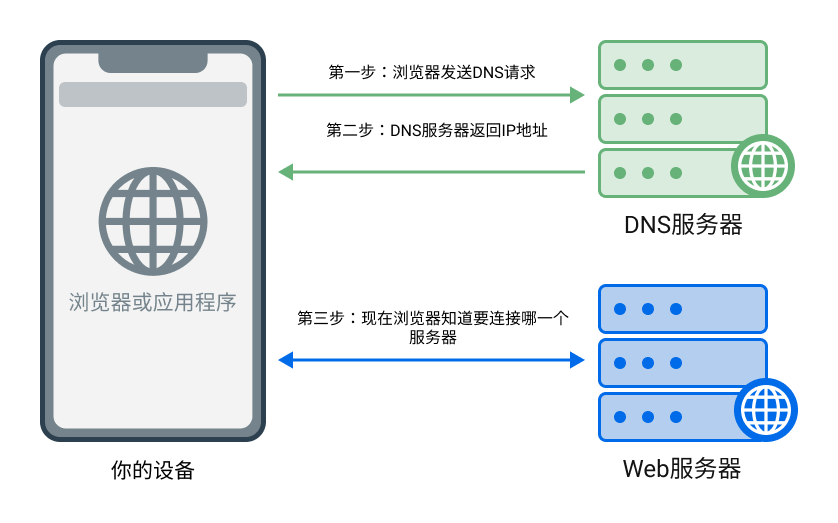

假设您在浏览器的地址栏中输入内容或点击链接。浏览器怎么知道要把您转到哪个网页呢?浏览器只理解 IP 地址的语言,而不理解像 google.com 这样的人类语言。因此,为了获取网站的 IP 地址,浏览器向 DNS 服务器发出请求。DNS 代表「域名系统」(英文:Domain Name System)。这个系统的存在就是为了将域名(例如 google.com)转换为 IP 地址(例如 74.125.139.139)。有许多 DNS 服务器可以作为“翻译器”,您可以使用其中任何一个。您的互联网服务提供商(英文简称:ISP)会为您提供一个默认的 DNS 服务器,但您可以随时切换到自己喜欢的任何 DNS 服务器。

DNS 工作原理

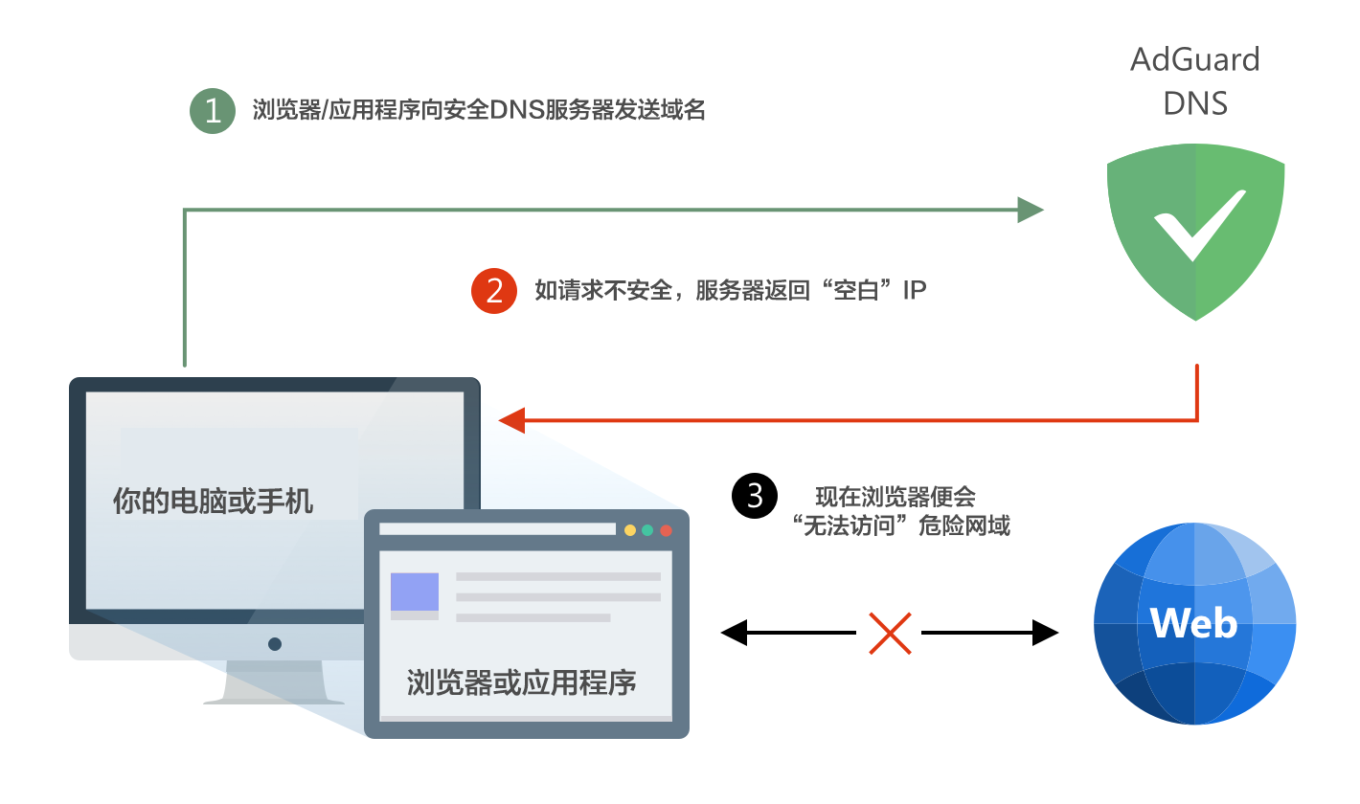

一个“普通”的 DNS 服务器会简单地返回您想要访问的网站的 IP 地址,没有任何附加条件。然而,某些 DNS 服务器在特定情况下不会返回正确的 IP 地址,而是返回0.0.0.0,实际上将浏览器指向一个“黑洞”。这正是包括 AdGuard DNS 在内的广告拦截 DNS 服务器的工作原理。

DNS 过滤的工作原理

不同的服务器可能有不同的域名屏蔽列表,在 AdGuard DNS 的情况下,它是一个包含广告、跟踪和恶意域名的长列表。

现在让我们将 DNS 过滤与常规过滤进行比较。使用 DNS 过滤时,您只能阻止整个域名。它缺乏更精细的网页过滤的灵活性,后者可以屏蔽特定请求、应用“美化”规则以使页面在屏蔽广告后看起来更好,并执行更多操作。DNS 拦截的其他缺点几乎都源于这种不灵活性,可以统称为“过滤方式不够灵活”。但它的优点有什么呢?

首先,它能够轻松地在几乎所有连接到互联网的设备上设置,包括手机、平板电脑、智能电视,甚至智能家居设备。虽然要进行网页过滤,用户需要浏览器扩展或独立的广告拦截应用程序,但使用 DNS 过滤,只需在路由器设置中更改一行文本,连接到家庭 Wi-Fi 的所有设备都将受到广告和跟踪器的保护。

DNS 过滤的另一个显著优势是,它在最早的阶段就应用了过滤,因此在某种意义上,它是阻止广告和防止跟踪的最有效方式,尤其是在电池和流量消耗可能成为问题的移动设备上。

总结一下并回答 Lenny 提的问题的最后一部分:理想情况下,用户要在支持这两种过滤的所有设备上补充网络过滤和 DNS 过滤。它们是互补的。尤其是在保护用户免受跟踪方面上。如果必须选择,并且您的设备没有限制,请选择常规的网页过滤,它更灵活,能为用户提供更好的整体体验。而在路由器和智能电视等设备上,选择 DNS 保护,因为这可能是唯一可用的选项。

既然我们已经了解了 DNS 和 DNS 过滤的工作原理,现在是时候讨论如何保持 DNS 连接的安全性和私密性了。xiulou 的这个问题将帮助我们开启这个话题:

您如何看待 DNScrypt 协议?

就像您的常规网络流量需要加密以防止恶意行为者篡改一样,您的 DNS 流量也需要加密。DNSCrypt 是最早尝试加密 DNS 查询以保护其免受监视的协议之一。当时,这是 DNS 隐私领域的一项重大突破,但主要是因为几乎没有其他替代方案。DNSCrypt 至今仍然存在(AdGuard DNS 至今仍支持它),但它早已被更现代的协议如 DNS-over-HTTPS 和 DNS-over-TLS 超越和取代。

说到这,Dmitry 问道:

请用通俗易懂的语言解释 DNS-over-TLS 和 DNS-over-HTTPS 的工作原理。

尽管 DNSCrypt 是 DNS 加密协议的先驱,但如今它仅占所有加密 DNS 请求的不到10%。更流行的协议是 DNS-over-TLS(DoT)和 DNS-over-HTTPS(DoH),它们共同占据近 90% 的加密 DNS 流量。让我们简单了解一下它们的工作原理。

在使用未加密的 DNS 时,当浏览器请求用户要连接的网站的 IP 地址时,它会以明文形式将带有该网站域名的请求发送到 DNS 服务器。这意味着任何想要“监视”您 DNS 流量的人都可以看到您访问的每个网站。

使用 DoH 时,您的 DNS 通信通过 HTTPS 进行加密。这是您在网络上随处可见的已知安全协议(想想浏览器地址栏旁边的绿色锁图标)。您的浏览器通过 DoH 发送的每个 DNS 查询都被“包裹”在 HTTPS 请求中加密。这不仅提供保护,还使用户的 DNS 流量在外部观察者看来像普通的 HTTPS 流量。这样,他们甚至无法意识到看到的是 DNS 查询,更不用说查看其内容了。

DoT 的工作方式与 DoH 略有不同。它使用 TLS 安全协议在浏览器和 DNS 服务器之间创建一个直接的安全隧道,DNS 查询可以通过这个隧道双向传输。这使您的 DNS 流量安全,但对于任何人来说,它更容易被检测到,因为它很容易与常规的 HTTPS 流量区分开来。总的来说,这两种协议都提供安全性,但方式不同,各司其职。

还有更多与 DNS 相关的问题,但我们无法将所有答案都塞进一篇文章中。我们以后一定会再次讨论 DNS 过滤和 DNS 隐私,通过此表单向我们发送更多关于 DNS 和其他隐私有关的问题,您也许会在下一期 TechTok 中看到答案!