新研究表明,Google 在清除不良扩展方面上失败了

Google Chrome 浏览器是最流行的桌面浏览器,其市场份额高达 66%,拥有 16 亿活跃用户。浏览器的扩展程序数量也同样惊人:Chrome 网上商城(CWS)中列出超过 12,5 万个扩展程序。然而,该浏览器以及其扩展程序大受欢迎的背后,也有其阴暗的一面。根据斯坦福大学的一项研究,Google 的能力有限,几乎无法控制庞大的扩展帝国。

研究人员发现,尽管 Google 据说可以使用机器学习和人工审核相结合的方法对每个扩展程序进行严格检查,但其主要目标,即确保扩展程序的使用安全,却远远没有达到。

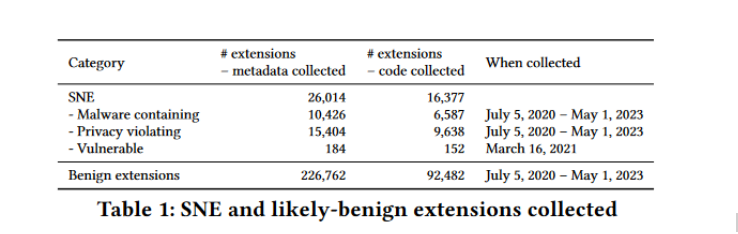

报告称,研究人员称之为「安全值得关注的扩展」(Security-Noteworthy Extensions,简称 SNE)的潜在有害和危险的扩展所带来的风险规模非常巨大。研究称,在过去三年中,超过 3.46 亿用户至少安装了一个 SNE。其中,2.8 亿用户下载了含有恶意软件的扩展程序,6330 万用户安装了违反 CWS 政策的扩展程序,290 万用户安装了已知存在漏洞的扩展程序。

即使不考虑违反策略和易受攻击的扩展,这些扩展也不会对电脑造成严重的安全威胁,但仍有 2.8 亿个充满恶意软件的扩展会释放出一系列威胁,从恶意广告轰炸用户到隐形跟踪和监视用户,同时还有可能窃取登录认证信息等敏感数据。

简而言之,这些数据意味着数百万用户在不知不觉中暴露在了,从数据窃取到隐私侵犯的各种威胁之下,而他们却以为自己在浏览器添加了一项有用的功能。

危险扩展程序在 Chrome 浏览器商店徘徊多年

尤其令人担忧的是,良性扩展(不危及个人隐私安全的扩展)在 Chrome 浏览器商店中的停留时间往往少于易受攻击的扩展。研究人员发现,良性扩展的平均停留时间为 1152 天,而易受攻击扩展的平均停留时间为 1248 天,超过 3 年。虽然含有恶意软件的扩展的平均停留时间要短得多,但它们在 CWS 中的停留时间仍超过一年(380 天)。

至于中位数,良性的中位数(780 天)明显低于低质的中位数(1213 天)。

正如研究人员所指出的,“该问题非常严重,因为这类扩展程序会使用户的安全和隐私长年处于危险之中”。

恶意扩展程序的平均寿命令人担忧,但有一些更糟糕的情况。研究人员发现了一个令人震惊的例外情况:一个名为 “TeleApp” 恶意软件扩展在 CWS 中停留了惊人的 8.5 年!TeleApp 最后一次更新时间是 2013 年 12 月,距今已有 10 多年时间,但软件一直瞒天过海,直到 2022 年 6 月才下架了。

同样令人不安的是,受恶意软件影响的扩展程序的平均用户数量超过良性扩展程序。研究显示,良性扩展的平均用户数量为 1.1 万,而含有恶意软件的扩展的用户数量是良性扩展的两倍多,达到 2.7 万。

如何判断不良扩展?

Google 在审查扩展和剔除“烂苹果”方面似乎做得并不好。此外,正如研究人员所指出的,虽然 Google 工程师“似乎通过审查程序寻找含有恶意软件或违反政策的扩展”(引出“似乎”一词),但他们显然没有工具或程序来检测易受攻击的扩展。

研究人员将易受攻击的扩展程序定义为代码中包含弱点的扩展程序,这些弱点一旦被攻击者利用,就会引发大范围的恶意攻击,如窃取用户数据或在用户访问的每个网站上注入恶意脚本。这意味着,大量潜在危险的扩展程序仍然是 Google 的一个黑点。

那么,如果 Google 难以分辨和赶走“坏人”,用户自己能否挺身而出,亲自动手呢?理想情况下,可以。然而,正如研究人员所指出的,这在实践中很难实现,因为至少从第一眼来看,SNE 扩展程序并不能真正从众多扩展程序中脱颖而出。

例如,研究人员发现,至少可以说,评级并不是衡量可信度的最佳指标。虽然有相当一部分恶意扩展(52%)和易受攻击的扩展(47%)完全没有评级,但也有数量惊人的良性扩展(32%)缺少评分。更令人担忧的是,所有扩展的评级中位数仍然很高:良性和违反政策的扩展为 5 分,含有恶意软件的扩展为 4.9 分,易受攻击的扩展为 4.5 分。正如研究人员所指出的,这表明用户普遍忽视了他们所安装的扩展程序的真实性质和相关风险。虽然不能排除虚假或被操纵的评论,但这似乎伤敌一千,自损八百,既影响良性扩展,也影响恶意扩展。

那么,如果不能真正相信评论,该怎么知道某个扩展是好是坏呢?虽然没有万无一失的指标,但你最好的选择可能是查看开发者的记录,至少研究表明是这样。

开发商声誉:一个线索

有趣的是,研究表明,平均而言,至少拥有一个恶意扩展的开发者往往比至少拥有一个良性扩展的开发者发布更多具有安全价值的扩展。因此,论文指出,“发布过 1 个恶意扩展的开发者平均会发布 3.6 个良性扩展、4.9 个含有恶意软件的扩展、1.4 个违反政策的扩展和 0.00093 个易受攻击的扩展”。

奇怪的是,研究人员发现有 30 名开发人员每人拥有 100 多个含恶意软件的扩展。

不过,在这里恶意扩展和易受攻击扩展之间出现了一个关键的区别。虽然恶意软件和侵犯隐私的扩展通常来自惯犯,但发布易受攻击扩展的开发者似乎也有较高比例的良性扩展,这表明这些漏洞可能是在实施过程中无意犯下的错误。

不良扩展程序往往会要求更多权限

研究人员发现,与良性扩展相比,安全值得关注的扩展(SNE)需要更多的数据访问权限,这并不令人感到意外。含有恶意软件和易受攻击的扩展请求的 API 权限中位数为 4,而违反策略的扩展需要 2,良性扩展只需要 1。

最终,扩展权限越多,攻击面就越大。

有趣的是,良性扩展和 SNE 似乎都使用类似的 API 来实现功能。关键区别在于 ‘topSites’ 权限,它允许访问用户访问最多的网站。在恶意扩展程序中,该权限排名第二(有 4000 多个扩展程序使用),但在其他类别的扩展程序中,该权限没有进入前 10 名。这可能与恶意软件在新标签页上“劫持”你的主页有关,这种功能需要 ‘topSites’ 权限。

然而,当我们查看主机权限(访问特定网站)时,情况就发生了变化。允许访问所有 URL 的权限,如 <all_urls> 或 http://,在良性和易受攻击的扩展中很流行。与此相反,恶意软件和违反策略的扩展经常以特定的 Google 子域为目标。这表明恶意软件开发者可能有意回避那些会触发 Google 审查并可能将其扩展标记为恶意的权限。

更新情况如何?

多年未更新的扩展程序是漏洞的一大来源,因此也是用户面临风险的一大来源,这些扩展程序更容易因未修补的安全漏洞而受到各种攻击。

研究人员发现,在所有可用的扩展程序中,有 60% 从未更新过,这使它们成为被利用和入侵的“首要目标”。也许更令人震惊的是,在已知存在漏洞的扩展程序中,有一半(这意味着它们的漏洞已被公开报告)在其漏洞被披露后的两年内仍未在 Chrome 浏览器商店中打补丁。

总结

随着用户越来越依赖扩展程序提升浏览体验,我们认为开发者和平台管理者(这里指的是 Google)都有责任将安全放在首位。在涉及恶意软件的扩展程序时,Google 的作用尤为关键,因为这些扩展程序是开发者设计出来的。

加强监控、更严格地执行政策和改进用户教育是降低这些风险并确保为全球数百万 Chrome 浏览器用户提供更安全的浏览环境的关键步骤。