Comment un VPN fonctionne-t-il ?

VPN utilise le cryptage pour créer des tunnels VPN sécurisés

La technologie VPN utilise des algorithmes de cryptage des données pour créer des tunnels sécurisés entre votre appareil (point A) et le serveur de destination (point B). Par exemple, vous avez activé AdGuard VPN sur votre appareil et vous souhaitez accéder à YouTube :

Vous établissez une connexion cryptée entre votre appareil et un serveur VPN de votre fournisseur VPN, tel qu'AdGuard VPN

Votre trafic Internet est crypté et acheminé via le tunnel VPN établi vers le serveur VPN

Le serveur VPN décrypte partiellement vos informations au niveau des couches transport et VPN. Vos données, telles que les informations d'identification de l'utilisateur, les cookies, les détails de paiement ou les vidéos visionnées, restent cryptées au niveau de la couche de protocole avec le cryptage TLS et sont inconnues du fournisseur VPN

Le serveur VPN se connecte à un serveur YouTube et transmet la demande de votre navigateur ou de l'application YouTube

Le serveur YouTube répond avec des données au serveur VPN

Le serveur VPN reçoit le trafic crypté par TLS, ajoute la couche de cryptage VPN et l'envoie à votre appareil

Votre appareil reçoit le trafic crypté, le décrypte et le transmet au navigateur ou à l'application YouTube qui a initié la requête

En résumé, la technologie VPN vous permet de masquer votre identité en ligne en acheminant votre trafic via un serveur VPN distant avec une adresse IP, une localisation et d'autres données associées différentes. Elle ajoute également une couche de protection supplémentaire en cryptant votre trafic.

Votre FAI, les annonceurs, les agences gouvernementales, les pirates informatiques et d'autres tiers peuvent essayer de surveiller votre trafic entre votre appareil et le serveur VPN. Le VPN garantit que votre trafic est crypté et que les observateurs ne peuvent pas extraire d'informations utiles du flux de données cryptées. Gardez à l'esprit que même avec une adresse IP cachée, votre activité en ligne peut toujours être suivie grâce aux cookies et à l'empreinte digitale de votre appareil.

Protocoles VPN et leurs types

Un protocole VPN est un ensemble de règles pour les protocoles d'authentification et de transport autorisés et les méthodes de cryptage. Il détermine la manière dont la connexion est établie entre vous et le serveur VPN. Les protocoles VPN varient en termes de vitesse, de sécurité, de réseaux pris en charge et de plates-formes.

Examinons les protocoles VPN les plus populaires et décrivons leurs forces et leurs faiblesses.

IPsec

Internet Protocol Security (IPsec) est un protocole réseau sécurisé qui authentifie, crypte et établit une authentification mutuelle entre deux agents : hôte à hôte, passerelles de sécurité (réseau à réseau) ou un hôte et une passerelle. Le protocole assure la sécurité du trafic Internet grâce aux fonctionnalités suivantes :

Confidentialité : Seuls l'expéditeur et le destinataire peuvent accéder aux données non cryptées.

Intégrité : les paquets de données ont des valeurs de hachage correspondantes qui changent lorsque les données sont modifiées. Les parties calculent la valeur de hachage de chaque paquet de données pour confirmer que les données sont authentiques.

Anti-réponse : IPsec utilise des données de séquence pour éviter d'envoyer des paquets en double. Même si les pirates capturent le paquet, ils ne l'envoieront nulle part.

Authentification : l'expéditeur et le destinataire sont tous deux authentifiés, ils peuvent donc être sûrs que les données vont à la partie prévue

OpenVPN (TCP et UDP)

L'un des protocoles gratuits les plus populaires est OpenVPN. Par défaut, il utilise le transport UDP : tous les paquets réseau sont encapsulés dans des datagrammes UDP puis envoyés à un serveur VPN. Cependant, le trafic UDP est souvent restreint sur les réseaux publics. Pour contourner ce problème, l'encapsulation TCP peut être utilisée, avec une configuration supplémentaire côté serveur. De nombreux utilisateurs vantent la flexibilité de ses paramètres et sa compatibilité avec différentes plateformes. Cependant, l'utilisation de ce protocole nécessite certaines connaissances techniques.

PPTP

Le protocole PPTP (Point-to-Point Tunneling Protocol) est l'un des premiers outils de ce type, créé pour Windows 95. Il est désormais obsolète et n'est pas largement utilisé, car il présente certaines vulnérabilités de protocole et est facile à pirater.

L2TP

Le protocole L2TP (Layer Two Tunneling Protocol), une extension de PPTP, est utilisé pour prendre en charge les VPN ou dans le cadre de services d'un FAI. Le protocole chiffre uniquement ses messages de contrôle, pas le contenu. Il établit un tunnel au niveau de la couche liaison de données (couche 2 du modèle de communication réseau OSI) qui peut être transmis via un protocole de cryptage de couche réseau, tel qu'IPsec.

WireGuard

La base de code légère du protocole de Jason A. Donenfeld offre une bonne vitesse de connexion. Il est facile à utiliser et offre une grande sécurité grâce à son design épuré et à la cryptographie moderne à courbe elliptique. Toutefois, comme il ne prend pas en charge le protocole TCP, il risque de ne pas fonctionner sur les réseaux qui bloquent le trafic UDP. De plus, contrairement à IPsec, vous devez télécharger une application spéciale pour utiliser le protocole, car il n'est pas pris en charge de manière native par les systèmes d'exploitation grand public.

SSTP

Le protocole Secure Socket Tunneling a été développé par Microsoft pour les appareils Windows. Si vous utilisez Microsoft Azure, vous avez besoin de Windows 8.1 ou version ultérieure, qui prend en charge TLS 1.2 et dispose de SSTP. En tant que protocole propriétaire basé sur TLS, SSTP peut pénétrer les pare-feu, dont la plupart laissent le port TCP sortant 443 ouvert. SSTP fournit un mécanisme de transmission du trafic PPP sur un canal SSL/TLS avec protection au niveau de la couche transport.

Protocoles propriétaires

L'objectif principal des protocoles et des logiciels y associés décrits ci-dessus est de fournir des réseaux privés aux sociétés. Ils ne sont pas conçus pour contourner les pare-feu ou le blocage de ports, ni pour cacher le fait que leurs clients utilisent un VPN. Leur utilisation dans un logiciel commercial peut être limitée en raison de restrictions de licence.

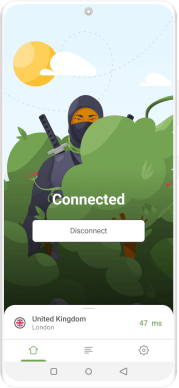

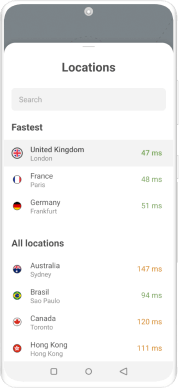

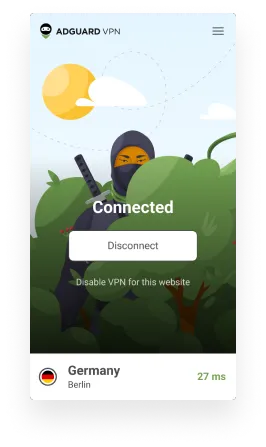

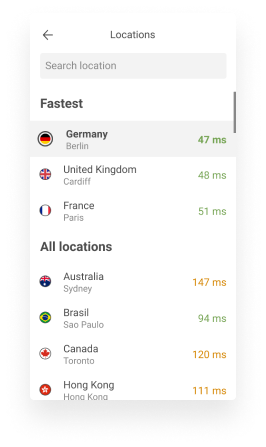

C'est pourquoi les grands fournisseurs de services VPN publics développent leurs propres protocoles VPN. Cette catégorie comprend LightWay d'ExpressVPN, Hydra de Hotspot Shield et notre propre protocole AdGuard VPN.

En particulier, le protocole AdGuard VPN est conçu pour être rapide, économe en énergie et impossible à distinguer du trafic HTTPS classique.

Pourquoi nécessitez-vous un VPN ?

À l'ère de la transformation numérique généralisée, votre activité en ligne est surveillée. Tout comme l'adresse de votre domicile est utilisée pour distribuer le courrier, votre adresse IP est utilisée pour déterminer où envoyer le trafic Internet, soit pour suivre l'origine d'une recherche particulière ou d'une visite sur un site web. C'est ainsi que le gouvernement, les pirates informatiques ou d'autres tiers peuvent vous trouver. En outre, certains sites web peuvent bloquer l'accès à leurs données à certains endroits.

Comment un VPN peut-il vous aider ? Un réseau privé virtuel vous permet d'éviter de révéler votre véritable adresse IP en acheminant toutes vos données via une connexion sécurisée à un serveur dédié.

Voici quelques raisons d'utiliser un VPN :

Pour rester en sécurité sur les réseaux Wi-Fi publics. L'utilisation de réseaux Wi-Fi publics, en particulier ceux qui ne sont pas protégés par un mot de passe, vous place dans une position vulnérable. Votre trafic devient une cible facile pour les chercheurs de données. Le VPN résout ce problème en chiffrant l'ensemble du trafic et des requêtes DNS

Pour cacher votre activité en ligne à votre fournisseur d'accès à Internet (FAI). Les FAI peuvent savoir quels sites web vous visitez et ce que vous y faites. Toutes vos visites et tous vos clics sont stockés et peuvent être vendus à des sociétés de publicité ou transmis à des agences de renseignement. Avec un VPN, votre historique de navigation est caché à votre FAI

Pour éviter les prix géographiques. Certains détaillants en ligne fixent des prix en fonction de la localisation de l'utilisateur. Par exemple, la même chemise peut coûter 20 dollars en Inde et 30 dollars aux États-Unis. En visitant le site à partir d'une adresse IP située dans un autre pays, vous économiserez de l'argent.

Pour regarder vos émissions de télévision préférées lorsque vous êtes dans un autre pays. Comme votre adresse IP indique d'où vient le trafic, les administrateurs de sites peuvent facilement bloquer l'accès à certains pays. Avec un VPN, vous pouvez prétendre que votre appareil se trouve dans votre région d'origine et accéder à votre contenu habituel