¿Qué es la seguridad de correo electrónico?

La seguridad de correo electrónico se refiere a las medidas y estrategias implementadas para proteger las cuentas de correo electrónico, las comunicaciones y los datos contra el acceso no autorizado, ataques y otras amenazas. Con la prevalencia del correo electrónico como una herramienta de comunicación primaria tanto para propósitos personales como profesionales, garantizar su seguridad se ha vuelto crucial para proteger información sensible y mantener la privacidad.

Tipos de ataques de correo electrónico

En esta sección, explicaremos varios tipos de ataques de correo electrónico: técnicas de phishing, como suplantación de identidad (spoofing), spear phishing, whaling, pharming y ataques a cadenas de respuestas de correos electrónicos. También cubriremos ataques de malware, compromiso de correo electrónico empresarial (BEC), bombardeo de correos electrónicos y cómo identificarlos.

-

Ataques de phishing por correo electrónico. El phishing por correo electrónico es la forma más común de ataque cibernético basado en correos electrónicos. En este ataque, el perpetrador finge ser de una empresa u organización legítima. El objetivo principal es robar información de identidad sensible (como nombres de usuario y contraseñas) o datos personales y financieros. Tipos comunes de ataques de phishing por correo electrónico dirigidos a organizaciones incluyen suplantación de identidad (spoofing), phishing de clonación, spear phishing, whaling, pharming y ataques a cadenas de respuestas de correos electrónicos.

-

Suplantación de identidad (Spoofing). En la suplantación de identidad por correo electrónico, el atacante falsifica una dirección de correo que parece provenir de una fuente legítima, como un banco o un colega. Esto se puede hacer manipulando el campo "De" en el encabezado del correo electrónico para crear una dirección de remitente falsa. El objetivo es robar información personal o financiera, como contraseñas o números de tarjetas de crédito.

-

Spear phishing. Similar al spoofing, el spear phishing apunta a individuos u organizaciones específicas. Los correos electrónicos a menudo contienen información personalizada para hacerlos parecer legítimos. A diferencia del phishing regular, el spear phishing es más dirigido, utilizando el nombre del destinatario, su puesto u otra información personal para parecer creíble.

-

Whaling. Los ataques de whaling son sofisticados y están dirigidos a individuos de alto perfil dentro de una organización para extraer información sensible, como secretos comerciales o datos financieros. Aunque son menos comunes, pueden ser muy costosos si tienen éxito.

-

Ataques a cadenas de respuestas de correos electrónicos. Estos ataques utilizan encabezados de Respuesta-A falsificados para engañar a los destinatarios y hacerlos responder a un correo electrónico malicioso. La respuesta va al atacante en lugar del remitente original, lo que permite al atacante recopilar información sensible. Son difíciles de detectar porque a menudo usan direcciones de cuentas reales y solo alteran ligeramente el contenido del mensaje.

-

-

Ataques de malware. Los ataques de malware por correo electrónico implican el envío de correos electrónicos con virus o malware adjuntos con la esperanza de que la víctima abra el archivo adjunto e infecte su computadora. Es importante revisar los archivos adjuntos sospechosos y nunca abrir archivos adjuntos de remitentes desconocidos. Ejemplos notorios de ataques de malware por correo electrónico incluyen:

-

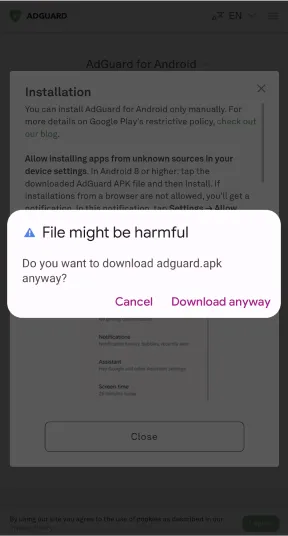

Adware. Abreviatura de "software soportado por publicidad," es un tipo de malware que muestra anuncios intrusivos en tu dispositivo. Puede estar incluido con archivos o enlaces que puedes recibir por correo electrónico, a menudo en forma de archivos adjuntos o enlaces que parecen legítimos. Es importante tener precaución al descargar archivos de fuentes desconocidas.

-

Scareware. El scareware utiliza el miedo y la urgencia para que hagas clic en un enlace o abras un archivo adjunto, haciéndote pensar que tu computadora está infectada o que tu información personal está en riesgo. Las señales de scareware incluyen mala gramática, fuentes desiguales y logotipos falsos.

-

-

Compromiso de correo electrónico empresarial (BEC). El BEC es un tipo peligroso de ataque de correo electrónico en el que el hacker se hace pasar por un ejecutivo de alto rango de la empresa para engañar a los empleados y hacer que transfieran dinero a cuentas fraudulentas. Los ataques de BEC son cada vez más comunes y a menudo no se denuncian. Para protegerte de los ataques de BEC, desconfía de cualquier solicitud de dinero o información sensible de parte de ejecutivos de la empresa.

-

Bombardeo de correos electrónicos. El bombardeo de correos electrónicos, o ataques de correo electrónico DoS (Denegación de Servicio), sobrecargan el servidor de correo electrónico con un gran volumen de correos, impidiendo la entrega de correos electrónicos legítimos. Estos ataques pueden ser manuales o parte de una campaña más grande, y a menudo se utilizan para protestar o interrumpir las operaciones comerciales. Los filtros de spam fuertes y el software antivirus actualizado son la mejor defensa contra las bombas de correo electrónico.

-

Hackeo de correos electrónicos. El hackeo de correos electrónicos implica obtener acceso no autorizado a una cuenta de correo electrónico para robar tu información personal, cometer fraude o distribuir contenido malicioso. Los hackers utilizan una variedad de técnicas para comprometer cuentas de correo electrónico, como el phishing o ataques de fuerza bruta.

-

Ataques de fuerza bruta. Este método implica el uso de herramientas automatizadas para adivinar sistemáticamente contraseñas hasta encontrar la correcta. Los atacantes pueden usar listas de contraseñas comúnmente usadas o generar combinaciones hasta encontrar la exitosa.

-

Reutilización de contraseñas y relleno de credenciales. El relleno de credenciales implica usar pares de nombre de usuario y contraseña robados de una filtración de datos para acceder a cuentas en otros servicios. Este método se basa en que los usuarios reutilicen las mismas credenciales en múltiples sitios.

-

Keylogging. Los keyloggers son programas maliciosos que registran las pulsaciones de teclas hechas en un dispositivo. Estos pueden capturar nombres de usuario, contraseñas y otra información sensible escrita por el usuario.

-

Ataques de Hombre en el Medio (MitM). Los ataques MitM interceptan las comunicaciones entre el usuario y el servidor de correo electrónico, permitiendo a los hackers leer o modificar mensajes y capturar información sensible.

-

5 formas de mejorar la seguridad de tu correo electrónico

Aquí, discutiremos medidas clave para mejorar la seguridad de correo electrónico, enfocándonos en la autenticación y el control de acceso, la encriptación, la protección contra spam y phishing, la protección contra malware, el monitoreo de cuentas y la prevención de pérdida de datos (DLP).

-

Autenticación y control de acceso:

-

Contraseñas seguras: Utiliza contraseñas complejas que combinen letras mayúsculas y minúsculas, números y caracteres especiales. Evita usar información fácilmente adivinable, como nombres o fechas de nacimiento.

-

Autenticación de dos factores (2FA): Implementar 2FA agrega una capa adicional de seguridad al correo electrónico al requerir una segunda forma de verificación (como un código enviado a un correo electrónico secundario o una aplicación móvil) además de la contraseña.

-

Inicio de sesión único (SSO): Los sistemas SSO permiten a los usuarios iniciar sesión una vez y acceder a múltiples aplicaciones sin necesidad de volver a ingresar las credenciales, lo que simplifica la gestión de usuarios y mejora la seguridad del correo electrónico.

-

-

Cifrado:

-

Encriptación de extremo a extremo: Esto asegura que los correos electrónicos sean encriptados en el dispositivo del remitente y solo se desencripten en el dispositivo del destinatario, evitando que intermediarios puedan leer el contenido.

-

Seguridad de la capa de transporte (TLS): TLS encripta el canal de comunicación entre servidores de correo electrónico, dificultando que los atacantes intercepten y lean los correos en tránsito.

-

-

Protección contra spam y phishing:

-

Filtros de spam: Los filtros de spam avanzados identifican y bloquean correos electrónicos no deseados y potencialmente peligrosos antes de que lleguen a la bandeja de entrada.

-

Detección de phishing: Muchos servicios de correo electrónico incluyen herramientas para detectar y alertar a los usuarios sobre posibles intentos de phishing, que son correos diseñados para engañar a los destinatarios y hacerles proporcionar información personal.

-

-

Protección contra malware:

-

Software antivirus: Integrar software antivirus con servicios de correo electrónico puede ayudar a detectar y bloquear archivos adjuntos y enlaces maliciosos.

-

Archivos adjuntos y enlaces seguros: Los proveedores de correo electrónico a menudo escanean archivos adjuntos y enlaces para asegurarse de que sean seguros antes de permitir que los usuarios los abran.

-

-

Monitoreo de cuentas:

-

Registros de actividad: Revisar regularmente los registros de actividad de la cuenta puede ayudar a identificar intentos de inicio de sesión sospechosos o accesos no autorizados.

-

Sistemas de alerta: Muchos proveedores de correo electrónico ofrecen sistemas de alerta que notifican a los usuarios sobre actividades sospechosas, como intentos de inicio de sesión desde ubicaciones desconocidas.

-

Nuestra solución: AdGuard Temp Mail

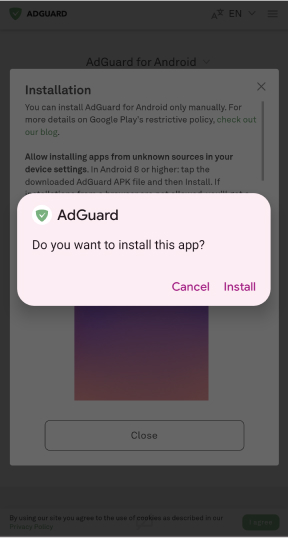

AdGuard Temp Mail es una herramienta práctica para mejorar la seguridad de correo electrónico, especialmente cuando los usuarios necesitan mantener la privacidad y evitar el spam. Proporciona direcciones de correo electrónico temporales que se eliminan automáticamente después de un período de inactividad, lo que lo hace ideal para situaciones de uso único, como registrarse en sitios web y servicios.

Características clave:

-

Direcciones temporales y desechables: Se generan automáticamente y se descartan después de su uso, ayudando a proteger la privacidad del usuario y a reducir los correos electrónicos no deseados.

-

No se requiere información personal: Los usuarios no necesitan proporcionar ninguna información personal para crear una dirección de correo electrónico temporal.

-

Protección contra spam: El servicio ayuda a proteger contra phishing y spam al garantizar que las direcciones de correo electrónico temporales no reciban contenido dañino. Incluso si recibes correos de spam o phishing, permanecerán en tu dirección de correo desechable, no en tu dirección de correo principal.

-

Experiencia sin anuncios: Los usuarios pueden disfrutar del servicio sin la distracción de anuncios, ya que AdGuard Temp Mail no tiene anuncios en absoluto.

Conclusión

La seguridad de correo electrónico es un aspecto esencial de la comunicación moderna e incluye una variedad de estrategias y herramientas para protegerse contra amenazas. Desde el uso de contraseñas seguras y autenticación de dos factores hasta la utilización de encriptación y filtros de spam, hay muchas formas de proteger las cuentas y comunicaciones de correo electrónico. Al comprender e implementar estas medidas, las personas y las organizaciones pueden proteger mejor su información sensible y mantener la integridad de sus comunicaciones por correo electrónico.