Веб-аналитика ворует пароли даже когда не хочет

Веб-аналитика – это жадный, вечно голодный монстр, поглощающий все данные, до которых сможет дотянуться. Даже те, которые не пойдут ему на пользу.

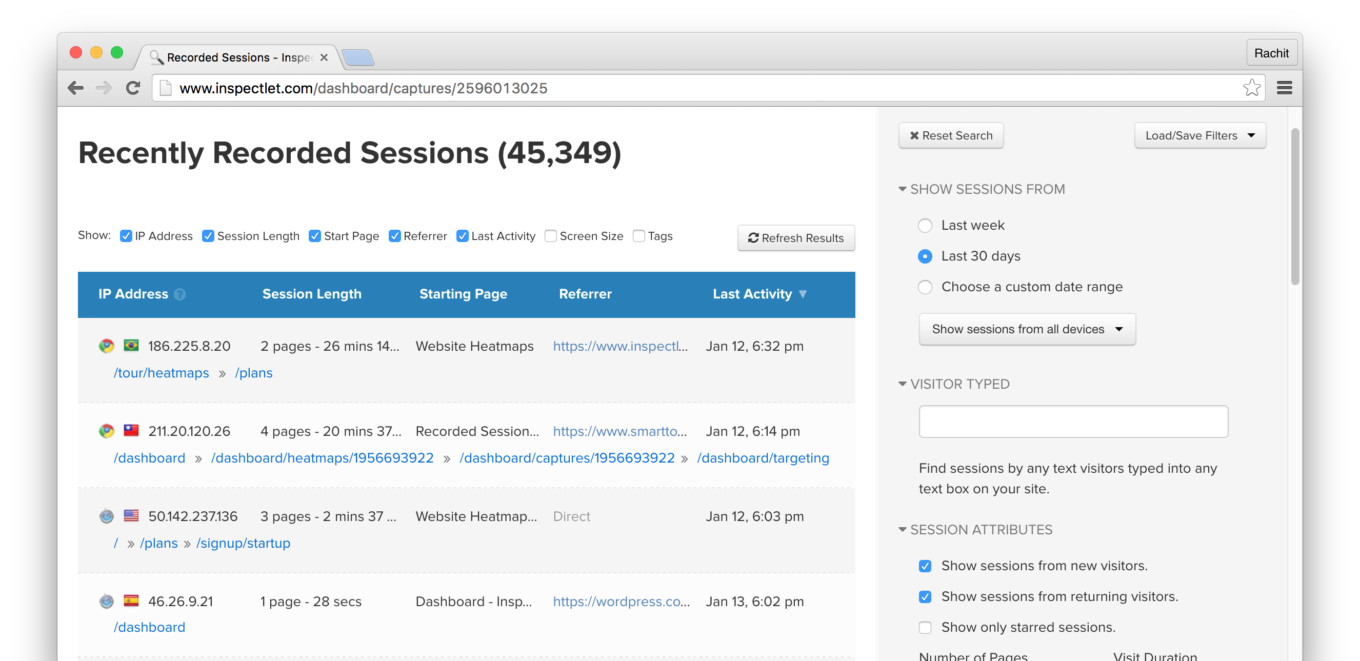

Например, в феврале разработчики аналитического сервиса Mixpanel обнаружили, что непреднамеренно собирали пользовательские пароли. В программе есть модуль Autotrack, который отслеживает взаимодействие пользователя с кнопками, ссылками и формами – в том числе отправляя разработчикам для анализа набранный в формах текст.

Autotrack был сделан так, чтобы не собирать пароли и значения других скрытых форм. Но всё равно собирал. И даже после выпуска патча, который должен был исправить эту ошибку, всё равно собирал.

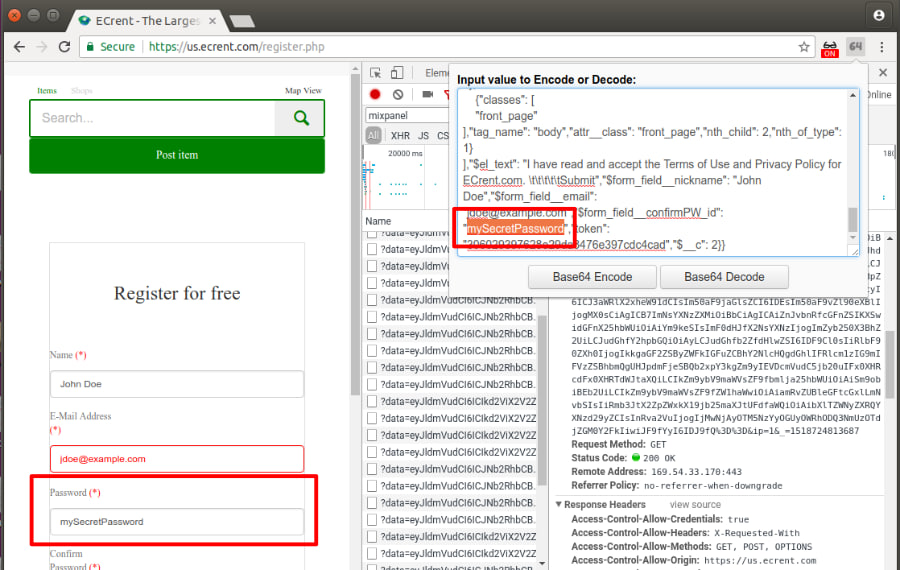

Нельзя просто взять и перестать собирать пароли. Сервис веб-аналитики должен распознавать поля и формы с приватными данными, но этому могу помешать много разных факторов. Разработчики по-разному реализуют разные функции в своих сайтах и приложениях. Не всегда правильно размечают в коде поля с приватными данными. Скрипты нескольких третьесторонних сервисов могут взаимодействовать друг с другом непредсказуемым образом. Браузерные расширения могут менять структуру страниц и разметку элементов. Бывают просто ошибки программистов.

Наконец, функция, созданная для удобства пользователей, может поставить под угрозу чувствительные данные. Часто встречается опция “показать пароль” – скрытый за звездочками пароль становится виден, чтобы его легче было набрать без ошибок. Но чтобы это реализовать, пароль в коде надо лишить меток о том, что это пароль, иначе браузеры его будут автоматически прятать за звездочками.

Даже если на сайте нет такой функции, пользователь может установить себе в браузер расширение, которое делает пароли видимыми. И демаскирует их для всех желающих заодно. Эксперты из принстонского CITP в своем исследовании показали сразу несколько сценариев того, как пароль становится видим в коде и может быть собран посторонними скриптами.

Суть проблемы тут в самой парадигме работы сервисов мобильной и веб-аналитики: собирать как можно больше информации о поведении и действиях пользователя, а потом уже фильтровать приватную и ненужную. Пользователям остается только надеяться, что она будет честно и успешно отфильтрована, а не продана кому-нибудь, или просто не утечёт в интернет.

Но можно ли не только надеяться, но как-то защититься?

- Не пользуйтесь функцией “показать пароль” или другие данные, которые должны вводиться скрыто

- Не устанавливайте расширения, которые показывают пароли. Вообще, браузерные расширения давно показали себя как одна из главных угроз для приватности, безопасности, сохранности финансов и личных данных. Чего они только не собирают и кому только не продают. А теперь ещё и майнят за ваш счет. Даже изначально добропорядочное расширение может быть продано или угнано, после чего становится зловредным. Лучше ставить только действительно нужные расширения от хорошо известных респектабельных разработчиков и регулярно удалять неиспользуемые.

- Внимательно заполняйте формы, не вводите данные в поля, для них не предназначенные. Случайно набрали пароль в форме поиска – показали его посторонним сервисам.

- Используйте блокировщики рекламы и слежки (антитрекинг)

- Используйте разные пароли для разных сайтов и приложений, чтобы один украденный пароль не сделал уязвимыми сразу все ваши аккаунты в интернете