Facebook, DuckDuckGo, более приватный WhatsApp, утечка Signal и многое другое. Дайджест AdGuard

В этом выпуске дайджеста AdGuard: DuckDuckGo исправляет ошибки, ноутбуки шпионят за детьми, приложения для здоровья — за женщинами, WhatsApp добавляет новые функции приватности, Messenger тестирует сквозное шифрование по умолчанию, а Signal становится жертвой атаки.

DuckDuckGo будет блокировать трекеры Microsoft, но не везде

DuckDuckGo, которая ранее подверглась жёсткой критике за отказ от блокировки трекеров Microsoft в своём браузере, пытается вернуть доверие пользователей. Компания объявила, что больше не будет делать исключение для трекеров Microsoft. В мобильном браузере и расширениях DuckDuckGo теперь будут блокироваться трекеры, связанные с доменами bing.com и linkedin.com.

Хотя DDG утверждает, что уже работает над собственным решением для оценки эффективности рекламных кампаний, на данный момент DuckDuckGo всё ещё нуждается в помощи Microsoft для доставки рекламы в поисковике. После клика на рекламное объявление в поиске DuckDuckGo разрешит однократную загрузку скрипта отслеживания на сайте рекламодателя. Рекламу, однако, можно отключить в настройках поиска.

DuckDuckGo раскрыла детали своего соглашения о поиске с Microsoft только после того, как трекеры были обнаружены исследователем безопасности. Таким образом, у DDG, возможно, нет другого выхода, кроме как распространить защиту от отслеживания и на Microsoft, чтобы сохранить лицо. Тем не менее, это шаг в правильном направлении: чем меньше слежки, тем лучше.

Школьные ноутбуки шпионят за учениками после уроков

Ноутбуки, выданные ученикам во время пандемии, следили за ними на уроках и во внеурочное время и будут продолжать это делать. На это указывают данные нового исследования: 89% американских учителей признаются, что школы следят за учениками онлайн, причём в 80% случаев такая слежка осуществляется при помощи выданных школой устройств. В большинстве случаев шпионское ПО используют, чтобы фиксировать дисциплинарные нарушения, а не предупреждать случаи членовредительства или угрозы насилия.

Ученики не могут расслабиться и дома: по меньшей мере в половине случаев слежка продолжается и после уроков. Более того, в это время программа может посылать уведомления о подозрительной онлайн-активности учеников «третьей стороне, занимающейся вопросами общественной безопасности», например, полиции. 44% учителей заявили, что в результате такого круглосуточного мониторинга с их учащимися действительно связывались правоохранители.

Но если от бесплатных, выданные школой ноутбуков Chromebooks, мало приходится ожидать в плане приватности, то, оказывается, шпионское ПО может получать данные и с личных телефонов школьников. Когда ученик подключает свой телефон к ноутбуку (например, для подзарядки), ПО для мониторинга может получить доступ к фотографиям на телефоне и отсканировать их, сообщает The Wired.

К сожалению, пандемия нормализовала практику слежки за людьми, и, в данном случае, благородная цель защиты детей используется для оправдания тотального мониторинга. Роль шпионских программ в обеспечении безопасности учащихся спорна, но несомненно одно: они попирают неприкосновенность частной жизни детей, вселяют в них страх и создают условия для чрезмерного полицейского контроля.

Популярные «женские» приложения сливают данные

Подавляющее большинство популярных приложений для женского здоровья не обеспечивают защиту конфиденциальности пользователей — к такому выводу пришли исследователи Mozilla. Они изучили 10 приложений для отслеживания менструального цикла, 10 приложений для отслеживания беременности и 5 носимых устройств. 18 приложений не прошли проверку Mozilla, в то время как умные устройства (Garmin, Apple Watch, Fitbit, Oura Ring, Whoop Strap 4) получили зелёный свет.

Популярное приложение для отслеживания месячных Flo посчитали небезопасным из-за «неоднозначной» репутации и за то, что оно может обогащать информацию о пользователях данными из сторонних источников. Немецкое приложение Clue упрекнули в том, что оно по умолчанию передает личные данные пользователей рекламодателям, использует дату рождения в качестве рекламного идентификатора и не требует сложного пароля.

Результаты исследования являются лишним напоминанием о том, что большинство приложений, обрабатывающих конфиденциальные медицинские данные, не являются ни приватными, ни безопасными. Мы призываем пользователей давать приложениям только самые необходимые разрешения, а также внимательно изучать их политики конфиденциальности.

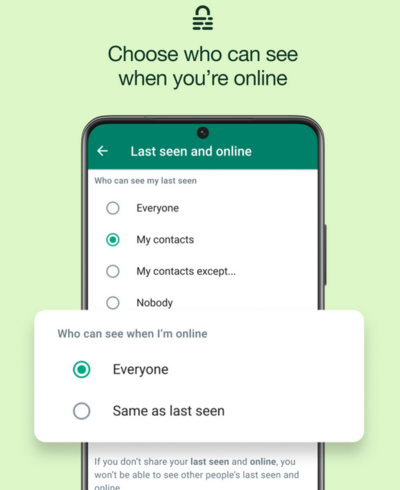

WhatsApp позволит пользователям надеть мантию-невидимку

В рамках нового обновления WhatsApp даст пользователям возможность покидать группу без лишнего шума. Только администраторы группы получат уведомление, если вы решите уйти по-английски. Пользователи также смогут выбирать, кто может видеть, когда они онлайн: больше не придётся оправдываться за то, что вы были в сети и не ответили на сообщение.

Также WhatsApp сообщил, что будет блокировать возможность делать скриншоты файлов, переданных при помощи функции «Просмотреть один раз» (view once). Если раньше файлы для однократного просмотра можно было заскриншотить, то теперь эта лазейка будет прикрыта.

Новые функции обещают сделать WhatsApp чуть более приватным для пользователей. Однако этого может быть недостаточно, чтобы реабилитировать мессенджер в глазах тех, кто помнит его более сомнительные практики — такие как использование многочисленной армии модераторов контента. Не стоит также забывать, что WhatsApp по-прежнему делится данными с Meta, которая печально известна отсутствием заботы о конфиденциальности пользователей.

Meta тестирует сквозное шифрование по умолчанию в Messenger

Meta не спешит с внедрением сквозного шифрования во всех своих сервисах, но и не отказывается от этой идеи. Компания объявила, что начнёт тестировать автоматическую защиту чатов сквозным шифрованием в Facebook Messenger в ближайшее время. Функцию включат для наиболее часто используемых чатов пользователей из тестовой группы.

В отличие от WhatsApp, где по умолчанию применяется сквозное шифрование, пользователи Messenger всё еще не получили этого дополнительного уровня защиты. Бремя включения сквозного шифрования ложится на самих пользователей — для этого нужно активировать режим «секретной переписки» в каждом отдельном чате. Ранее в этом году Messenger также представил функцию сквозного шифрования для групповых чатов и звонков.

Кроме того, Meta заявила, что позволит пользователям хранить зашифрованную переписку не на устройстве, а в «безопасном хранилище» на серверах Meta. У Meta, по её заверениям, не будет доступа к переписке, если только пользователь cам не захочет пожаловаться на сообщение в Facebook. Чтобы восстановить историю переписки на новом устройстве, пользователям нужно будет либо задать PIN-код, либо сгенерировать код (и сохранить его). Ещё один вариант — использовать сторонний облачный сервис, например, iCloud, для хранения секретного ключа, позволяющего получить доступ к резервной копии данных.

«Незашифрованный мессенджер» звучит как анахронизм в 2022 году, поэтому мы можем только надеяться, что Facebook выполнит данное ранее обещание начать шифровать личные сообщения в Messenger и Instagram по умолчанию в следующем году.

Facebook раскрыл данные личной переписки в деле об аборте

Выбор Meta момента для тестирования функции сквозного шифрования в Messenger весьма любопытен. О тесте стало известно сразу после того, как Facebook признал, что передал полиции историю личной переписки девочки-подростка и её матери, в результате чего обеим женщинам были предъявлены обвинения в деле о незаконном аборте.

Facebook действовал на основании судебного ордера, передавая данные переписки. Из неё полицейские узнали, что подросток и её мать обсуждали в мессенджере график приёма препарата для прерывания беременности.

В Meta в свою очередь заявили, что в ордере об абортах речи не было. Дело расследовалось в начале июня, ещё до того как Верховный суд США отменил конституционные гарантии права на аборт. Решение суда вызвало волну беспокойства по поводу того, кому приложения и социальные сети могут передавать конфиденциальные медицинские данные пользователей.

Meta отрицает, что тест новой функции имеет какое-либо отношение к абортам. Более того, сквозное шифрование само по себе не обеспечивает пуленепробиваемую защиту в подобных случаях. Если секретный ключ шифрования хранится на серверах компании, то данные могут быть легко расшифрованы тем человеком, у которого есть к этому ключу доступ. Новая функция Messenger «безопасное хранилище», очевидно, направлена на то, чтобы исключить эту уязвимость.

Никто не идеален: номера телефонов пользователей Signal раскрыты в результате утечки

Ваше приложение может быть максимально безопасным и конфиденциальным, но пока его работа зависит от сторонних компаний, оно никогда не будет на 100% застраховано от утечек, подобных той, что произошла с Signal, одним из, если не самым безопасным мессенджером на сегодняшний день.

Signal стал случайной жертвой хакерской атаки на телекоммуникационного гиганта Twilio, которого взломали в начале августа. В результате взлома были скомпрометированы данные 125 клиентов Twilio, и Signal оказался их числе — мессенджер использует Twilio для отправки SMS-сообщений с кодами подтверждения.

В Signal сообщили, что злоумышленники могли получить доступ к телефонным номерам или кодам аутентификации 1900 пользователей. Среди 1900 номеров злоумышленники явно искали три, и владелец одного из них сообщил, что его учётную запись перерегистрировали. В ответ на утечку Signal отменил регистрацию всех пострадавших пользователей на всех устройствах, чтобы они могли зарегистрироваться заново. Пользователей также призвали включить функцию ввода PIN-кода перед регистрацией аккаунта.

Несмотря на то, что взлом — не самое приятное событие для Signal, оно также подчеркивает важность сквозного шифрования и других мер безопасности, принятых платформой. Благодаря им злоумышленники не смогут получить доступ к истории сообщений, данным профиля или спискам контактов пострадавших. Следует отметить, что сквозное шифрование не является панацеей и будет служить своей цели только при условии правильного исполнения. Уязвимостью могут стать слабые алгоритмы или слив ключей шифрования.