Big Tech не защитит ваши данные: история хакерской группы Lapsus$

Это не просто дайджест: он целиком посвящён хакерской группировке Lapsus$. И такая слава вполне оправдана: каждый взлом, который они совершали — громкое событие. На первый взгляд может показаться, что к вам эти события отношения не имеют — но это только на первый взгляд.

«Новый президент Португалии»

В начале января появились новости, что после взлома остановили работу португальский телеканал SIC и газета Expresso. Оба принадлежали самой крупной в стране медиагруппе Impresa. Группа хакеров, назвавшая себя Lapsus$, потребовала от Impresa выкуп, а в Twitter-аккаунте газеты объявила себя новым президентом Португалии.

Источник: Twitter-аккаунт Cyber etc.

Уже через неделю заговорили о новом взломе: в течение некоторого времени посетители сайта крупнейшей в Латинской америке компании по аренде автомобилей попадали на порносайт.

Обычно при такого рода атаках пользователей перенаправляют на фишинговый сайт — его сложно отличить от оригинального, а доменный адрес, например, написан с опечаткой, — чтобы заставить людей ввести данные банковских карт и другие личные данные. Недавно именно так поступили хакеры, разместив фишинговую информацию в Instagram-аккаунте NFT-проекта Bored Ape Yacht Club: этот взлом принёс им 1 млн. долларов.

Но Lapsus$, по-видимому, выбирали жертвой не обычных пользователей, а корпорации. Кажется, группировку куда больше интересовал общественный резонанс.

От общественного резонанса к «национальной катастрофе»

Чем дальше, тем серьёзнее. Взлом NVIDIA окрестили «национальной катастрофой» для США.

Lapsus$ украли исходные коды драйверов, получил доступ к закрытым технологиям и архитектуре плат, а также к 71 тысяче учётных записей работников фирмы.

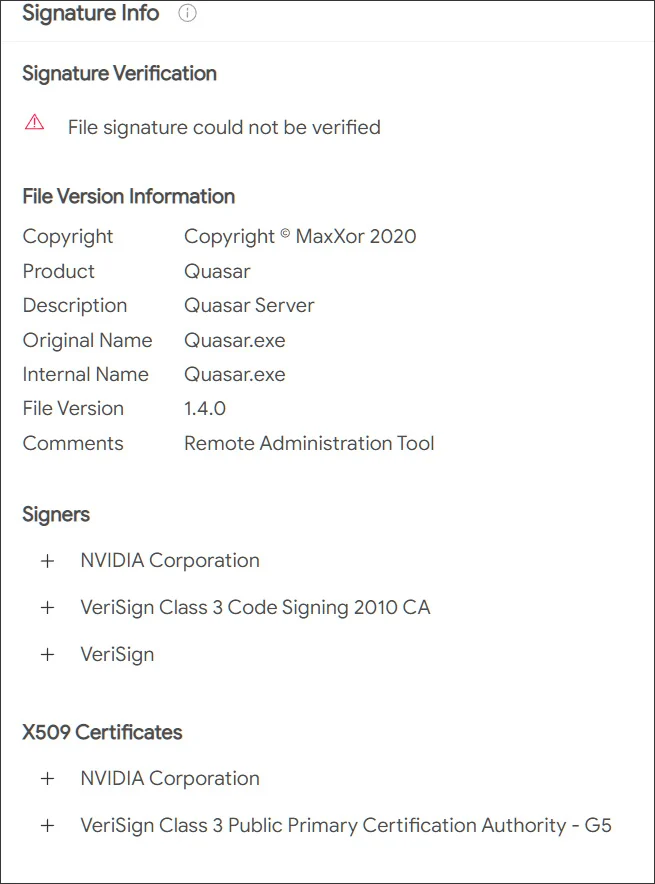

Среди украденного оказались и сертификаты подписи кода NVIDIA. Злоумышленник, которому в руки попал такой сертификат, смог бы подписать любое программное обеспечение как оригинальное ПО NVIDIA — так, вредоносную программу компьютер воспринял бы как безопасную и встроенная защита Windows не сработала бы. Долго ждать не пришлось: судя по новостям, уже появилось вредоносное ПО, которое использует украденные сертификаты подписи кода NVIDIA.

Источник: Bleeping computer

Цель — интеллектуальная собственность...

На этом хакерская группа не остановилась. В марте стало известно о взломе компании Samsung. Группировка украла, как она сама утверждает, 190 ГБ исходного кода и конфиденциальные данные Qualcomm, одного из контрагентов Samsung. Помимо прочего, Lapsus$ выложили в сеть данные об устройстве систем защиты компании — теперь изучить их, найти слабые места и придумать методы обхода не составит большого труда. Не удивительно, если скоро появятся новости о многочисленных взломах устройств Samsung.

...но не пользовательские данные?

В своём телеграм-канале Lapsus$ не только объявляли о взломах, но и, по-видимому, предлагали подписчикам выбрать, какие данные слить в этот раз. О том, что группировка взломала Vodafone и украла 200 ГБ данных, журналисты узнали из такого опроса. Vodafone ответили, что достоверность подтвердить не могут, а если что-то и было украдено, то не данные пользователей. Скорее всего, так и есть: складывается впечатление, что Lapsus$ охотятся за интеллектуальной собственностью, чем за личными данными.

Ту же тенденцию показали и следующие взломы: хакеры покушались на технологии компании, об утечке пользовательских данных новостей не поступало. Тогда же жертвой Lapsus$ стали игровая компания Ubisoft и компания Microsoft.

Не время отключать бдительность

Не исключено, что Lapsus$ украли больше данных — например, учётные записи или доступы к инфраструктуре — и просто ждут удобного случая для новой атаки. Пока это не очень похоже на правду: ни фишинг, ни продажа пользовательских данных группировку, кажется, не интересовали. Их громкие фразы, посты в соцсетях от имени известных компаний, заигрывание с аудиторией говорят скорее о том, что хакерам куда интереснее привлекать внимание общественности — а вымогательством денег у корпораций они заработали немаленькую сумму.

Но даже если личные данные пользователей не нужны Lapsus$, всегда найдётся кто-то, кому они покажутся привлекательными. Слитых исходных текстов может быть достаточно, чтобы найти уязвимости в продуктах и воспользоваться ими, а конфиденциальных данных о компании — для того, чтобы обойти системы безопасности и получить доступ к желанной информации.

Взломать можно и через третьи лица

В способах взлома группировка проявила немалую изобретательность: к конфиденциальным данным значимого SSO-провайдера, сервиса Okta, они попали через компанию-подрядчика. В компании Sykes, которая оказывает техподдержку на аутсорсе, есть доступ к большому количеству данных её клиентов — в том числе и Okta. Каким-то образом Lapsus$ завладели аккаунтом одного из сотрудников (в Sykes заявили, что хакеры украли ноутбук) — и дальше смогли через удалённый доступ сбрасывать пароли и управлять информацией о клиентах Okta. Даже если версия с ворованным ноутбуком кажется не очень правдоподобной, вспомнить о правилах надёжного пароля лишним не будет.

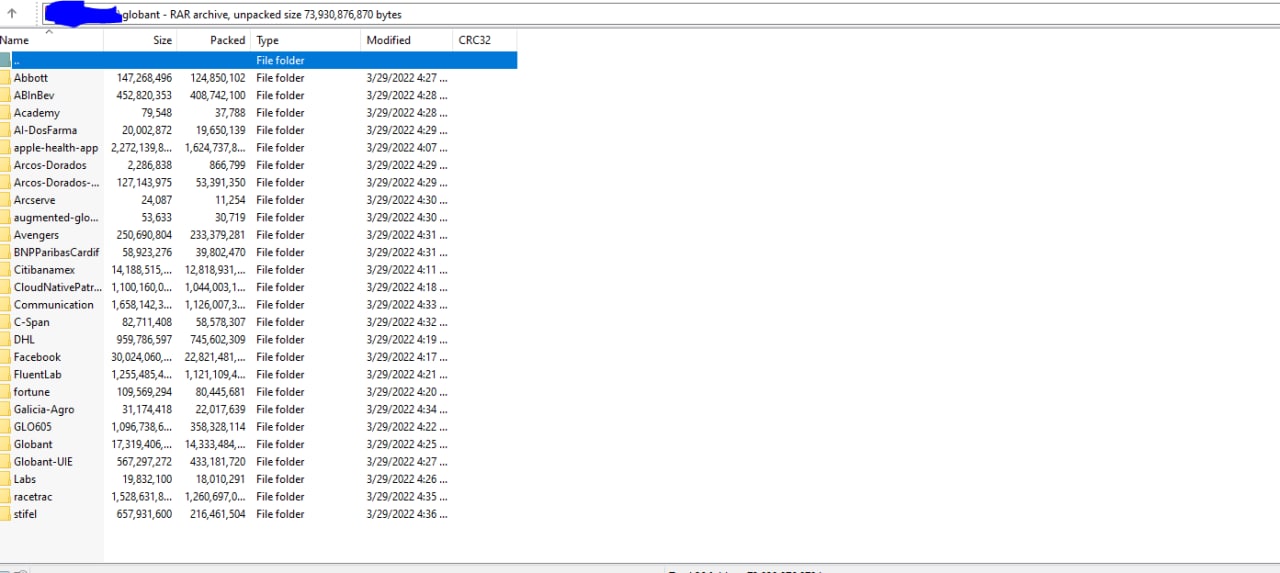

Последней (вероятно, пока) взломали консалтинговую фирму Globant. И судя по тому, что среди клиентов фирмы — компании DHL, Facebook, Apple, C-span, Fortune, Arcserve и другие (это видно на скриншоте), то фирму Globant, очевидно, использовали как посредника. Lapsus$ украли и опубликовали 70 ГБ исходного кода некоторых из клиентов Global — как его захотят использовать другие, неизвестно.

Даже если вы доверяете проверенной компании, обо всех её подрядчиках вы не можете знать — их системы безопасности могут быть недостаточно защищены — а значит, через них добраться до основной компании хакерам будет куда проще. А может вендор сам отдаёт данные компаниям-подрядчикам и за ними далеко ходить не нужно?

Источник: Telegram-канал Lapsus$

И через полицию

Системы безопасности компаний несовершенны, а хакеры изобретательны в обходных путях. И даже самые крупные корпорации, репутация которых стоит невообразимых сумм, попадаются на уловки. Недавно выяснилось, что в 2021 году Apple и Meta передали пользовательские данные хакерам, которые представились полицией. Группировка Recursion Team, некоторые участники которой позже предположительно перешли в Lapsus$, взломала электронную почту полиции и подделала срочные запросы на получение данных пользователей. Meta и Apple передали эти данные, среди которых были домашние адреса, номера телефонов и IP-адреса клиентов.

Эпилог

Позже оказалось, что часть участников Lapsus$ — подростки, которые все свои действия превращали в эпатажный спектакль: подключались к совещаниям компаний в Zoom, высмеивали сотрудников. Огромные корпорации с миллиардами пользователей оказались уязвимы перед лицом 16-летних детей. Те легко обходили системы безопасности — или использовали для этого сторонние организации и даже полицию. И если так легко вытащить информацию из богатейших корпораций, которые могут себе позволить потратить огромные деньги на безопасность и тщательно оберегают корпоративные тайны, то что может произойти с компаниями помельче?

Мы не можем быть уверены, что наши данные в надёжных руках, даже если они в руках крупных технологических корпораций вроде Apple, Microsoft или Google. Поэтому вот наша просьба, как и всегда: почаще проверяйте, что и кому вы разрешаете о себе знать. И задавайтесь вопросом: если данные могут попасть к кому угодно, действительно ли о вас должны знать столько? Разрешать ли компаниям относиться к вашим данным, как им вздумается, говоря «мне нечего скрывать», или ограничивать их сбор — решать вам. Так или иначе, мы сами в ответе за то, какой информацией мы делимся — и мы можем повлиять на то, как компаниям к ней относиться.