TikTok, Meta, X y otras empresas exploran las notificaciones push en iOS para recopilar datos

Apple ha dejado claro durante mucho tiempo que el fingerprinting, una actividad de seguimiento a través de las características de hardware y software de un dispositivo, está prohibido en sus dispositivos. Sin embargo, algunas aplicaciones populares han encontrado una brecha en esta prohibición y se están aprovechando de ella sin escrúpulos.

Tommy Mysk, investigador en privacidad, descubrió que varias aplicaciones populares para iOS están utilizando una funcionalidad de notificaciones push, introducida por primera vez en 2016, para enviar datos detallados sobre el dispositivo del usuario a los servidores de sus respectivas empresas.

Mysk explicó que notó este patrón preocupante y aparentemente persistente al examinar varias aplicaciones de redes sociales, incluyendo TikTok, Facebook, FB Messenger, Instagram, Threads y X. Todas estas aplicaciones se aprovecharon de la funcionalidad que permite la personalización de sus notificaciones push, incluso cuando no están en ejecución.

Esta funcionalidad no es inherentemente maliciosa y tiene un propósito importante. Por ejemplo, puede ser útil para aplicaciones que necesitan decodificar la carga útil de las notificaciones o descargar contenido adicional para mostrar la notificación al usuario. Cuando una aplicación recibe una notificación push, iOS da una señal para que la aplicación "despierte" y se ejecute durante un corto período de tiempo. Durante este proceso, la aplicación puede hacer cualquier cosa que el desarrollador desee, incluyendo cambiar la apariencia de la notificación. Este sería el propósito final de la funcionalidad, pero el problema es que la app también puede recopilar datos o enviar información sobre el usuario en ese tiempo.

Mysk observó que las aplicaciones estudiadas aprendieron a aprovechar al máximo este tiempo de ejecución limitado, enviando los datos recopilados a servidores remotos. El investigador llamó a esta capacidad de ejecutar código en segundo plano una “mina de oro para las aplicaciones ávidas de datos.”

Pero, ¿cómo funciona todo esto, según Mysk?

- El desarrollador de la aplicación crea un código para ejecutar en segundo plano

- El desarrollador envía una notificación push al usuario de la aplicación. El push puede contener cualquier información, ya sea una noticia, el marcador de un partido de fútbol o una nueva solicitud de amistad

- El dispositivo del usuario recibe la notificación push, pero aún no se muestra en la pantalla. iOS reconoce que la notificación push proviene de la aplicación de redes sociales y la activa en segundo plano. La aplicación se está ejecutando, pero el usuario no puede verla ni interactuar con ella

- La aplicación ejecuta el código preparado por el desarrollador en segundo plano. Aunque esto puede ser inofensivo (por ejemplo, el código puede usarse para agregar más información, incluidas imágenes, a la notificación), este proceso también puede usarse para recopilar datos del dispositivo del usuario y enviarlos a los servidores del desarrollador

Este esquema puede proporcionar a los desarrolladores una combinación única de información sobre las características de software y hardware del dispositivo de un usuario.

Muchas aplicaciones están utilizando esta funcionalidad como una oportunidad para enviar información detallada sobre dispositivos mientras se ejecutan silenciosamente en segundo plano. Esto incluye: ubicación, tiempo de actividad del sistema, idioma del teclado, memoria disponible, estado de la batería, modelo del dispositivo, iluminación de la pantalla, etc.

Estos datos pueden usarse posteriormente para rastrear a los usuarios a través de las aplicaciones, afirma Mysk.

¿Qué datos se están recopilando?

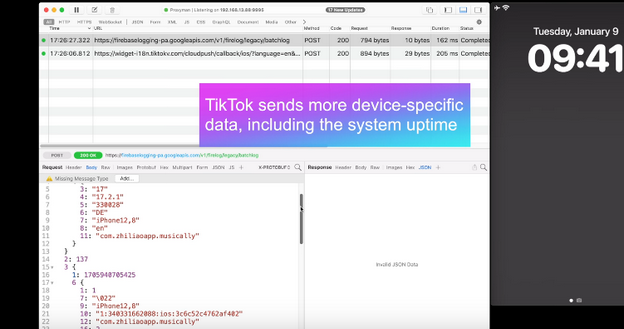

En el vídeo donde se describen los ejemplos de este truco, Mysk muestra los tipos de datos que pueden ser recopilados por empresas de redes sociales a través de notificaciones push. Esta recolección se realiza tanto por el propio servicio de la empresa o con la ayuda de software de terceros, como las herramientas de análisis de Google, como Google Analytics y Firebase.

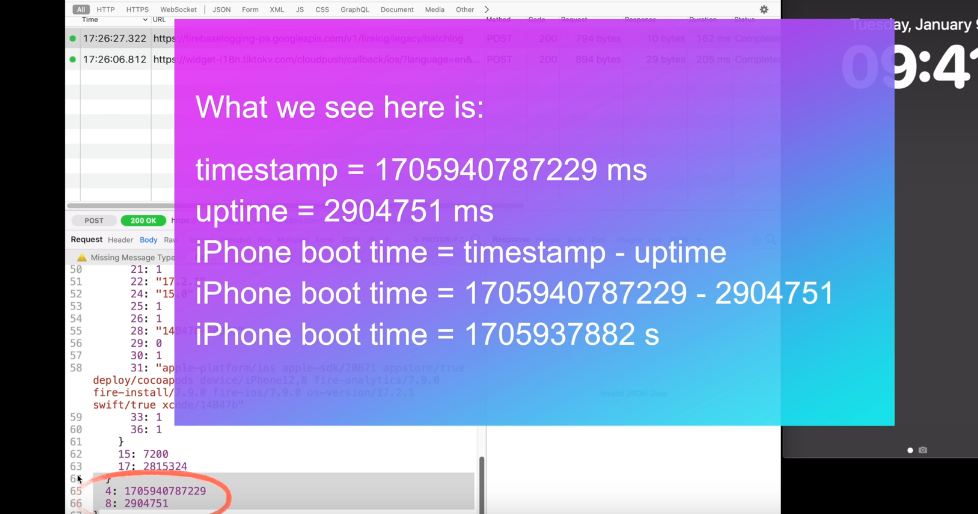

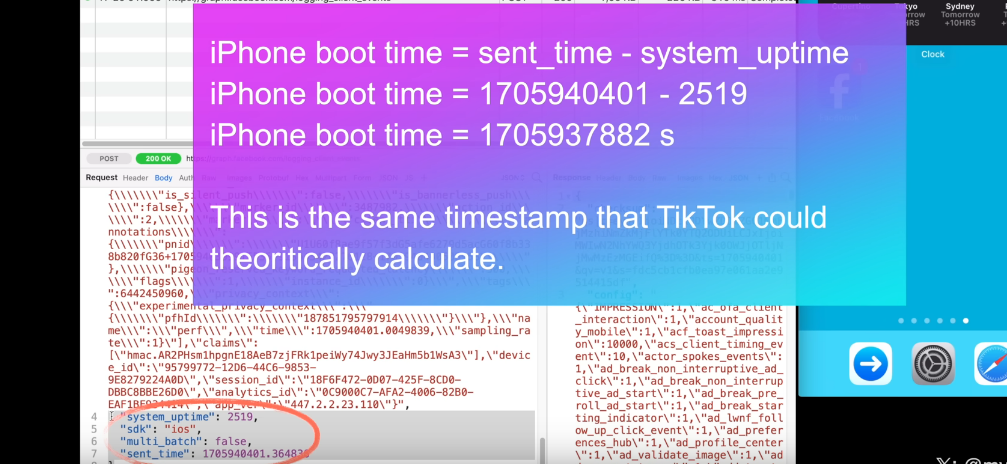

En el caso de TikTok, por ejemplo, la aplicación envía el tiempo de arranque del iPhone a los servidores remotos siempre que recibe una notificación push.

Esto significa que TikTok sabe exactamente cuándo el usuario reinició su iPhone por última vez. Si se recopila después de cierto período de tiempo, el horario de inicio es capaz de revelar la frecuencia con la que el usuario reinicia su iPhone, indicando cuánto se utiliza y qué tan estable es su funcionamiento. Esto también puede ser utilizado para identificar el dispositivo del usuario o para rastrear su actividad.

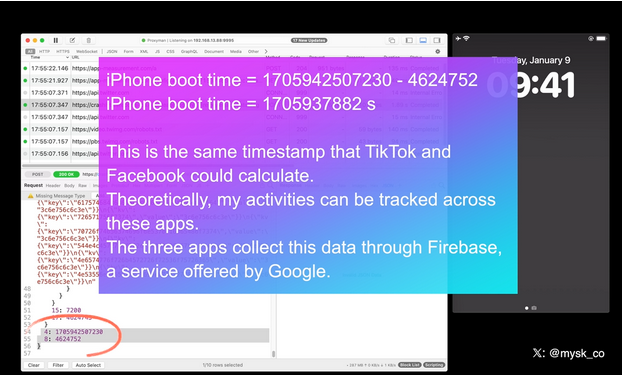

Cuando la aplicación de Facebook envía una notificación push al mismo dispositivo, Facebook recibe los mismos datos sobre la última vez que el iPhone fue iniciado.

Como notó el investigador, esto puede facilitar el rastreo del usuario en diferentes aplicaciones. Esto se debe a que el horario de inicio puede utilizarse como un identificador único para el dispositivo de un usuario. Si el mismo dispositivo tiene múltiples aplicaciones que recopilan y envían el horario de inicio a servidores, los horarios de inicio pueden compararse y vincularse al mismo dispositivo. Así, el comportamiento y las preferencias del usuario en Internet pueden rastrearse a través de diferentes apps, incluso si el usuario no utiliza la misma cuenta o la misma información de inicio de sesión en diferentes aplicaciones. Todo esto hace que la explotación de las notificaciones push por parte de las empresas de redes sociales sea una amenaza legítima para la privacidad.

Además, Mysk llama la atención sobre el hecho de que algunas aplicaciones como Facebook y TikTok también envían datos al limpiar sus notificaciones del centro de notificaciones, lo cual también es una funcionalidad del iOS que ofrece una visión general de las alertas de aplicaciones.

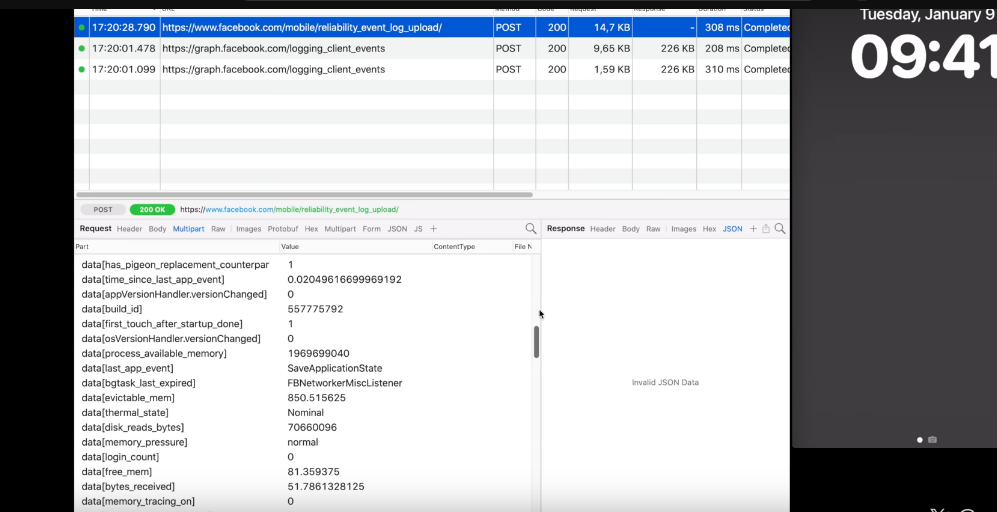

Por ejemplo, cuando un usuario limpia una notificación de Facebook, la aplicación envía una solicitud con información detallada, incluyendo datos sobre memoria disponible, último evento de la app (como dar "Me gusta" a una publicación, por ejemplo), el tiempo pasado desde el último evento, el ID del usuario (capaz de identificar su cuenta en Facebook), el tamaño del contenido preferido, la marca de tiempo (la fecha y hora exactas) en que se eliminó la notificación, el tipo de conexión, entre otros.

Twitter (X) maneja la recolección de datos de usuarios más o menos de la misma manera que Facebook y TikTok.

Todas estas empresas están utilizando Firebase, un servicio ofrecido por Google, señala Mysk, añadiendo que "la frecuencia con la que muchas aplicaciones envían información de dispositivos después de una notificación es sorprendente".

Nueva regla de Apple para desarrolladores: ¿qué cambiará?

Mysk cree que las nuevas reglas para desarrolladores de Apple pueden ser positivas. Serán implementadas en la primera mitad de este año y establecen que los desarrolladores de aplicaciones tendrán que justificar por qué sus aplicaciones necesitan usar ciertas APIs. Las APIs son métodos utilizados por diferentes aplicaciones para comunicarse y compartir datos.

Los desarrolladores tendrán que explicar por qué necesitan acceder a la información de las aplicaciones no solo desde su código, sino también desde los SDKs (kits de desarrollo de software) que agregan a sus aplicaciones. Tanto las aplicaciones como los SDK de terceros tendrán que justificar uno o más “motivos aprobados” por los cuales necesitan acceder a la información de los dispositivos a través de APIs en documentos llamados “manifiestos de privacidad.” Estos motivos deberían ser “consistentes con la funcionalidad de la aplicación.” Escribimos una evaluación detallada de los nuevos requisitos de Apple para desarrolladores en agosto, puedes leerla aquí.

Pero la pregunta es: ¿esto impedirá que las empresas recopilen datos de aplicaciones a través de notificaciones push? En teoría, sí, pero solo si Apple toma en serio estas nuevas reglas, supervisando la adopción o no por parte de las aplicaciones. Y no hay forma de estar seguro de esto.

Creemos que las nuevas reglas mejorarán la situación, pero ¿hasta qué punto? Esta es una pregunta difícil y puede tener varias respuestas. Los desarrolladores tendrán que tener en cuenta las nuevas reglas, por lo que existe la posibilidad de que intenten seguirlas de buena fe. Sin embargo, los servicios que están más decididos a continuar con la recopilación de datos probablemente optarán por aceptar los riesgos. En estos casos, identificar estas aplicaciones será tarea de Apple.

De cualquier manera, esperamos que Apple adopte una postura más proactiva y transparente en cuanto a la privacidad. De lo contrario, la privacidad de los usuarios seguirá estando amenazada.