Pratiques, mais dangereux : pourquoi les babyphones entraînent-ils des risques ?

Les écoute-bébés peuvent avoir l'air tout à fait innocent : ils ressemblent à des nounours, des chiens en peluche, des girafes, et même des fleurs sur des tiges longues et pliables. Ils ne doivent pas effrayer le bébé en faisant une chose essentiellement effrayante : observer l'enfant en permanence et suivre chacun de ses mouvements et de ses sons, qu'il s'agisse d'un cri ou d'un ronflement. Ils transmettent la vidéo aux parents en temps réel et peuvent les alerter si quelque chose ne va pas, comme par exemple si le nez et la bouche du bébé sont couverts ou si le bébé s'aventure hors du berceau - sa " zone intelligente " désignée.

Les nounous de demain

Les écoute-bébés ne peuvent pas remplacer une baby-sitter, mais ils peuvent aider les parents à garder un œil sur leurs petits, où qu'ils se trouvent : dans la pièce voisine ou, dans le cas des écoute-bébés dotés d'une connexion Wi-Fi, dans une autre ville. Certaines caméras peuvent effectuer des panoramiques à 360 degrés et zoomer sur le bébé. Si le bébé fait une crise de colère, le moniteur l'apaise avec une berceuse qui peut être activée à distance dans l'application mobile. Et si cela ne suffit pas, les parents peuvent parler au bébé et l'entendre roucouler et rire (ou pleurer) grâce à la fonction de communication bidirectionnelle.

Mais l'apparence innocente des babyphones peut être trompeuse. Comme toute autre technologie moderne, ils sont vulnérables aux piratages. Et une fois qu'ils deviennent la proie des pirates, ils peuvent entraîner dans leur chute tout le système de maison intelligente. Un babyphone compromis peut servir de passerelle vers le réseau domestique local et vers tout autre dispositif connecté à ce réseau : un assistant vocal intelligent, des haut-parleurs intelligents, des prises intelligentes, des ampoules intelligentes, un aspirateur intelligent, etc.

Photo: Manik Roy/Unsplash

De plus, si les criminels qui cherchent à s'introduire dans une maison intelligente sont déjà assez dangereux, il y a aussi des prédateurs sexuels qui rôdent et qui risquent de laisser des cicatrices sur l'état mental du bébé.

Une sécurité médiocre et une vulnérabilité extrême aux attaques, voilà ce qui a fait la réputation des babyphones connectés à Internet. Mais cela n'a pas freiné leur popularité. Le marché mondial des interphones pour bébé est évalué à plus d'un milliard de dollars, et il continue de croître. Bien qu'il existe également des écoute-bébés numériques et analogiques, il leur manque un avantage majeur que les parents occupés recherchent dans les technologies intelligentes pour bébé : une portée illimitée. Même les meilleurs babyphones numériques ont une portée maximale de 300 mètres (1 000 à 1 200 pieds).

Ainsi, à moins que les nouveaux parents ne soient prêts à perdre l'accès à distance au moniteur, ils doivent accepter les risques qui y sont liés et essayer de les minimiser. Mais pour faire ça, il faut savoir exactement comment les malfaiteurs piratent les babyphones.

Il ne prend que quelques clics pour pirater un babyphone

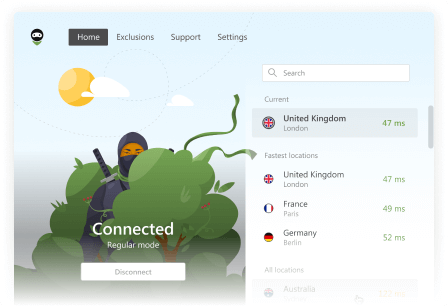

Dans cet article, nous allons nous concentrer sur les babyphones connectés à Internet : ils offrent de nombreuses fonctionnalités et deviennent donc souvent le choix par défaut des nouveaux parents. De plus, ils sont assez faciles à installer : la seule chose à faire est d'associer votre smartphone au gadget.

Une fois que le babyphone est connecté à Internet, il devient une proie facile pour les pirates. La plupart des attaques ne sont pas ciblées, mais commencent plutôt par une analyse de l'Internet visant à découvrir les appareils ayant des vulnérabilités qui peuvent être exploitées. Pour les localiser, les pirates utilisent des moteurs de recherche accessibles au public, tels que Shodan et Censys. Ces moteurs analysent l'Internet des objets (IoT) ou les dispositifs intelligents interconnectés à la recherche de vulnérabilités. Shodan, par exemple, indexe tous les dispositifs IoT exposés publiquement, y compris les écoute-bébés, les webcams et les routeurs au moins une fois par semaine.

À l'aide de l'un de ces outils, les chercheurs en sécurité et les pirates peuvent repérer un type d'appareil spécifique présentant une vulnérabilité non corrigée ou dont le micrologiciel n'est pas mis à jour. Les pirates peuvent également rechercher un port spécifique, ce dernier étant un protocole réseau qui reçoit ou transmet des communications pour un service spécifique. À partir de là, ils peuvent restreindre la recherche à un pays, un fournisseur de services Internet et une plage d'adresses IP.

Une fois qu'un pirate se concentre sur un appareil spécifique, il essaie d'y accéder avec les informations d'identification par défaut, que de nombreux parents laissent en place après avoir configuré l'appareil, laissant ainsi une porte de leur maison intelligente pratiquement ouverte. Les informations d'identification peuvent être récupérées par une simple recherche sur Google, être indiquées dans le manuel du produit, être la paire facile à deviner "admin" et "admin", ou une autre combinaison de mots tout aussi ingénieuse.

Une fois qu'ils ont saisi le contrôle de la caméra, les pirates peuvent simplement observer, mais aussi déplacer la caméra, changer l'endroit où les images et les vidéos sont enregistrées et faire toutes sortes d'autres choses désagréables.

Routeur domestique, réfrigérateur intelligent - tout peut être un point d'entrée

Bien souvent, cela ne commence pas par le babyphone, mais par un routeur non sécurisé ou tout autre appareil non sécurisé connecté à Internet sur votre réseau domestique.

Photo: Sigmund/ Unsplash

Prenons pour exemple un routeur. Votre routeur stocke les paramètres de votre réseau domestique auxquels les appareils intelligents sont connectés. Si vous souhaitez modifier ces paramètres, vous devez vous connecter au micrologiciel installé sur le routeur (son logiciel) via un navigateur. Pour accéder au routeur, un intrus doit connaître son adresse IP, ainsi que votre mot de passe d'accès à distance et vos identifiants de connexion. Les routeurs font partie des appareils connectés à l'internet régulièrement analysés et surveillés par Shodan et d'autres outils similaires qui recherchent les vulnérabilités. Pour la plupart des routeurs, le nom d'utilisateur et le mot de passe par défaut sont "admin". Et si ce n'est pas le cas, vous pouvez facilement trouver les informations d'identification par défaut du routeur en recherchant le nom et le modèle du routeur sur Google... En utilisant l'un des moteurs de recherche que nous avons mentionnés ci-dessus, les pirates peuvent pirater votre routeur et détourner votre réseau domestique, obtenant ainsi l'accès à tous les appareils qui y sont connectés.

Ce n'est peut-être pas un routeur piraté, mais un réfrigérateur intelligent piraté ou même votre propre PC qui servira de point d'entrée aux attaquants. À partir de là, ils pourront s'introduire dans vos autres appareils et interférer avec eux, y compris les babyphones.

Micrologiciel infesté de bogues

La chose la plus sensée à faire est de modifier les informations d'identification par défaut du routeur et du babyphone dès que vous les installez. Bien que cela vous protège sans aucun doute contre les attaques moins sophistiquées, cela ne signifie pas nécessairement que vous êtes déjà sorti d'affaire.

Un problème qui échappe au contrôle direct de l'utilisateur est que le logiciel d'un babyphone peut être infesté de bogues et que le fabricant peut ne pas publier de mises à jour régulières, ce qui permet aux attaquants d'exploiter les vulnérabilités.

Une vulnérabilité dans un babyphone vidéo Wi-Fi très répandu, découverte par les chercheurs de Bitdefender et de PCMag, a permis aux malfaiteurs d'accéder à des images en direct, de faire des captures d'écran, d'écouter de la musique et de connaître l'identifiant de l'appareil. La vulnérabilité provenait d'une mauvaise configuration des autorisations de stockage en nuage, grâce à laquelle toute personne ayant accès à un écoute-bébé pouvait accéder à toutes les vidéos et photos stockées par tous les autres écoute-bébés de la même marque et du même type. Le problème n'a été corrigé qu'après que les chercheurs ont rendu leurs conclusions publiques, neuf mois après la découverte de la vulnérabilité.

Dans le cas d'un autre babyphone populaire, installé entre 50 000 et 100 000 fois sur Google Play, il a fallu un an et demi au fournisseur pour corriger la vulnérabilité qui pouvait permettre aux attaquants d'accéder au flux audio-vidéo et d'exécuter un code malveillant sur l'appareil.

Comme nous l'avons mentionné précédemment, deviner le mot de passe d'un babyphone n'est pas sorcier. Mais un bogue qui s'est glissé dans le logiciel d'une webcam utilisée dans les moniteurs pour bébés a même épargné cette difficulté aux pirates : une faille de sécurité permettait aux attaquants d'accéder à l'interface web de la caméra en appuyant simplement sur le bouton "OK" lorsqu'on leur demandait le nom d'utilisateur et le mot de passe.

Les vulnérabilités de ce type sont celles que les attaquants recherchent lorsqu'ils tentent de pénétrer dans un appareil. Et s'il faut parfois des mois aux fabricants pour proposer un correctif, les pirates ne cessent de rechercher des vulnérabilités. Selon les dernières recherches, les pirates commencent à rechercher les vulnérabilités dans les 15 minutes qui suivent la publication par un fournisseur d'un rapport de divulgation connu sous le nom de document Common Vulnerabilities and Exposures (CVE). Vous pouvez consulter des sites tels que CVE Details pour vérifier que vos appareils ne présentent aucune vulnérabilité publiquement connue.

Que peut-il arriver si votre babyphone est piraté ?

Les babyphones étant des proies si faciles, n'importe qui, de l'adolescent qui s'ennuie à un prédateur pédophile ou à un cambrioleur potentiel, peut être à l'origine d'une attaque. Les témoignages de moniteurs piratés sont nombreux, tout comme les motifs qui les sous-tendent.

Dans l'un d'eux, un pirate aurait craché des jurons sexuels à un bébé par l'intermédiaire de la caméra et menacé d'enlever l'enfant. Dans un autre cas, un homme qui a piraté un moniteur pour bébé a dit à la fillette de 3 ans qu'il l'"aimait ".

Photo: Azamat E/Unsplash

Les personnes qui piratent les babyphones sont connues pour avoir tenté de se lier d'amitié avec des enfants. Une mère a affirmé qu'un inconnu avait essayé de " chuchoter " à son enfant de 2 ans pour qu'il se rendorme à travers le moniteur. Certains agresseurs ont choisi de s'en prendre aux parents. Une femme a affirmé qu'elle s'était réveillée pour trouver son babyphone sans fil avec un visage de chiot qui la regardait fixement. Elle a également vu le moniteur se déplacer de lui-même vers l'endroit où elle allaitait habituellement.

Et si les moniteurs Wi-Fi sont plus susceptibles d'être victimes de telles attaques, les moniteurs numériques et analogiques ne sont pas à l'abri non plus. Cependant, le piratage d'un moniteur numérique est une véritable corvée : un attaquant devra trouver et suivre le signal de l'appareil, être physiquement proche du moniteur et disposer d'un outil d'écoute spécial.

Les malfaiteurs n'interfèrent pas forcément avec votre vie quotidienne et se contentent de vous observer silencieusement à des fins de reconnaissance, en préparation d'un cambriolage. Ils peuvent enregistrer des vidéos pour vous faire chanter à l'avenir. Ou bien ils peuvent utiliser un babyphone pour s'introduire dans d'autres appareils intelligents sur le même réseau. Les possibilités sont infinies et dépendent uniquement de la méchanceté et des compétences du pirate.

Conseils : comment sécuriser un babyphone

Un babyphone est un excellent moyen de garder un œil sur votre enfant. En revanche, les babyphones, en particulier ceux qui sont connectés à Internet, représentent un danger non seulement pour le petit, mais aussi pour toute la famille. Et si vous ne voulez pas inviter des inconnus dans la chambre du bébé, vous devez vous assurer que votre appareil est aussi sûr qu'il peut l'être.

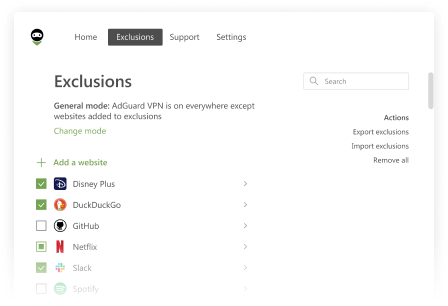

Il existe plusieurs niveaux de sécurité et les dispositifs de surveillance Wi-Fi sont, en règle générale, plus susceptibles d'être piratés que les dispositifs sans Wi-Fi. Par conséquent, si vous avez besoin d'un appareil qui ne fonctionne que dans votre maison, optez pour un appareil sans Wi-Fi. Il transmettra les données par des canaux non statiques qui sont beaucoup plus difficiles à pirater. Toutefois, si vous voulez voir votre petit chou à distance, voici les règles à suivre :

- Modifiez l'identifiant et le mot de passe par défaut de votre écoute-bébé fournis par le fabricant. Assurez-vous de créer un mot de passe fort qui ne soit pas réutilisé sur vos autres appareils. Changez votre mot de passe de temps en temps et n'oubliez pas de supprimer les utilisateurs invités inactifs.

- Optez pour un modèle d'écoute-bébé d'un fabricant de confiance, doté de fonctions de sécurité intégrées, telles qu'une authentification à deux facteurs, un chiffrement fort, un bouton permettant d'activer ou de désactiver la connectivité Wi-Fi et un accès familial basé sur les autorisations.

- Maintenez le logiciel de votre babyphone à jour. Si possible, enregistrez votre appareil auprès du fabricant. Vous recevrez ainsi des avis sur les vulnérabilités de sécurité et les rappels dès qu'ils seront publiés.

- Mettez à jour le micrologiciel de votre routeur et changez le nom d'utilisateur et le mot de passe de votre routeur par rapport aux valeurs d'usine.

- Utilisez un pare-feu qui servira de barrière entre votre réseau domestique local et le web. Il filtre le trafic nuisible et arrête les tentatives d'intrusion depuis l'extérieur.

- Décomposez votre réseau Wi-Fi - créez un réseau Wi-Fi et un mot de passe séparés pour le babyphone de votre enfant et d'autres appareils domestiques intelligents.