Aïe, ça fait mal ! Des annonces Google piratées promeuvent des versions trojanisées des logiciels ChatGPT, Zoom et Cisco.

Personne n'aime les publicités, mais c'est une chose lorsqu'elles sont simplement ennuyeuses, et c'en est une autre lorsqu'elles sont carrément dangereuses. C'est le cas de certaines annonces de recherche Google qui incitent les utilisateurs recherchant des applications populaires à télécharger des logiciels malveillants.

Le principe est le suivant : les cybercriminels paient Google pour qu'il diffuse une annonce dans le moteur de recherche afin que leur lien apparaisse en tête des résultats de recherche. Un utilisateur peu méfiant, croyant que Google a vérifié l'annonceur avant de la diffuser, clique sur l'annonce et est dirigé vers un site généralement inoffensif qui n'a rien à voir avec le logiciel, puis redirigé vers un clone du site web officiel de l'entreprise. De là, l'utilisateur télécharge un cheval de Troie, croyant qu'il s'agit d'un produit légitime. Ce logiciel malveillant peut alors voler des informations personnelles, installer d'autres logiciels malveillants, y compris des rançongiciels, ou même prendre le contrôle de l'ordinateur.

Il n'est pas nécessaire d'être un génie pour mener à bien ces attaques, qui sont devenues de plus en plus populaires ces derniers temps. L'un des derniers exemples en date est un logiciel malveillant baptisé Bumblebee. Selon les chercheurs de SecureWorks, le chargeur de logiciels malveillants, qui était auparavant distribué principalement par des liens d'hameçonnage, se propage désormais par le biais de publicités Google et de l'empoisonnement de l'optimisation des moteurs de recherche (SEO). L'empoisonnement SEO consiste pour un cybercriminel à truffer un site web malveillant de mots-clés, de faux liens retour et de contenu qui permettent au site malveillant d'être mieux classé dans les résultats de recherche qu'un site légitime. Bien que l'empoisonnement par référencement et l'utilisation abusive des annonces Google soient complémentaires, nous nous concentrerons dans cet article sur les annonces Google.

Méfiez-vous de (Bumble)bee

Dans un récent billet de blog, SecureWorks a indiqué que les cybercriminels ont inséré dans les annonces Google des liens qui dirigent les utilisateurs vers le téléchargement de nouveaux logiciels très populaires, tels que ChatGPT, et de logiciels pour télétravail : Zoom, Cisco AnyConnect, un client VPN sécurisé pour l'accès à distance, et Citrix Workspace, une autre application populaire à ces fins. En suivant les liens, les utilisateurs aboutissent à de fausses pages de téléchargement où ils sont accueillis par des versions "trojanisées" des logiciels susmentionnés.

Dans le cadre d'une campagne, SecureWorks a observé l'exécution de deux fichiers lors de l'installation d'un logiciel Cisco vérolé, imprégné du venin de Bumblebee : un programme d'installation légitime pour Cisco AnyConnect et un programme malveillant appelé PowerShell, qui contenait à son tour Bumblebee. Le script PowerShell chargeait Bumblebee dans la mémoire de l'ordinateur sans l'exécuter, ce qui rendait difficile sa détection par les logiciels antivirus.

Selon SecureWorks, l'objectif final des attaquants était de déployer un rançongiciel, un type de logiciel malveillant qui verrouille votre ordinateur ou vos fichiers et exige le paiement d'une rançon pour y accéder à nouveau.

Google Ads : un paradis pour les annonces malveillantes ?

Bumblebee n'est qu'un seul exemple de maliciel capable de se répandre comme une traînée de poudre par le biais des publicités avant que Le Big G ne le détecte. Le problème des publicités malveillantes sur Google Ads est loin d'être nouveau. En fait, les annonces Google, y compris les liens sponsorisés que vous voyez dans les résultats de recherche, sont inondées de "mauvaises" annonces depuis des années. Le marché de la publicité en ligne étant en plein essor, Google ne peut tout simplement pas faire face aux "mauvaises" annonces qui échappent à ses règles. En 2013, Google a déclaré avoir supprimé plus de 350 millions de "mauvaises" annonces, désactivé les annonces de plus de 400 000 sites dissimulant des logiciels malveillants et banni 270 000 "mauvais" annonceurs.

En 2022, les chiffres étaient bien plus élevés : dans son dernier rapport sur la sécurité des publicités, Google a déclaré avoir bloqué plus de 5,2 milliards de "mauvaises" publicités (dont 142 millions pour violation de ses règles en matière de fausses déclarations) et suspendu 6,7 millions de comptes d'annonceurs.

Malgré tous les efforts de Google, le vent ne semble pas vouloir tourner. Les experts tirent la sonnette d'alarme : la situation des logiciels malveillants distribués par l'intermédiaire des annonces Google ne s'améliore pas, mais plutôt semble s'aggraver.

Avec l'augmentation de ces types d'attaques de malvertising, c'est difficile de trouver une application ou un logiciel populaire qui n'ait pas été utilisé comme appât. Au cours des derniers mois, des criminels ont utilisé des publicités pour attirer les utilisateurs vers de faux sites web proposant des produits tels que Slack, Grammarly, μTorrent, Malwarebytes et Microsoft Visual Studio. Un autre problème réside dans le fait que votre logiciel antivirus devrait empêcher votre ordinateur de télécharger des logiciels malveillants, mais que les cybercriminels sont devenus très doués à échapper à la détection par les antivirus.

Comment vous protèger

L'utilisation d'un logiciel antivirus n'étant plus suffisante pour se protéger de ces attaques, il faut recourir à d'autres méthodes. Le FBI, qui a également constaté une augmentation des attaques de logiciels malveillants par le biais d'annonces de recherche, a récemment donné quelques conseils pour éviter d'en tomber victime. Le FBI suggère aux utilisateurs de porter plus d'attention à ce qu'ils téléchargent, c'est-à-dire de vérifier l'URL avant de cliquer sur une publicité et, mieux encore, de sauter Google et de taper l'URL du site directement dans le navigateur.

Il ne fait aucun doute que ces conseils sont utiles, mais ils peuvent ne pas fonctionner lorsque vous êtes pressé ou que vous ne faites pas attention. En outre, les annonceurs malveillants peuvent vous piéger en cachant l'URL réelle du site grâce à une technique connue sous le nom de ad cloaking.

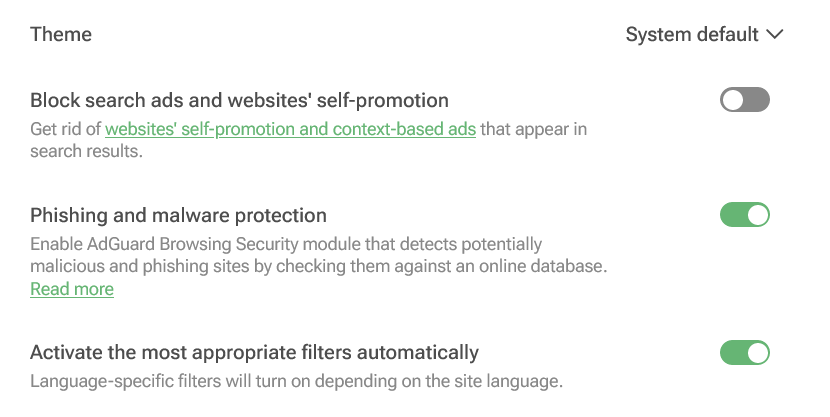

Selon le FBI, un autre moyen de se protéger consiste à utiliser un bloqueur de publicité. L'utilisation d'un bloqueur de publicités, qu'il s'agisse d'une extension de navigateur telle que l'extension AdGuard ou d'une application autonome, semble être le moyen le plus sûr de se protéger contre la menace des publicités placées par les cybercriminels. Avec un bloqueur de publicités, vous n'avez pas besoin de vérifier l'URL d'une publicité, car vous pouvez configurer votre bloqueur de publicités de manière à ce qu'il ne voie pas du tout les annonces de recherche. Dans l'extension AdGuard, vous pouvez le faire en un seul clic en désactivant Bloquer les annonces de recherche et l'autopromotion des sites web, qui est désactivé par défaut.

Screenshot: Exgtension de navigateur AdGuard

En outre, certains bloqueurs de publicité, dont AdGuard, vous empêchent d'accéder à des sites malveillants ou d'hameçonnage connus.