La sécurité sur Internet : Comment protéger son identité numérique

Découvrez quelles informations personnelles sont menacées en ligne, comment elles peuvent être volées et ce qu'un utilisateur Internet peut faire pour protéger son identité numérique et assurer la sécurité des données.

Qu'est-ce que l'usurpation d'identité ?

L'usurpation d'identité est l'acte illégal consistant à obtenir, consulter, dupliquer ou utiliser les données personnelles d'une personne sans son consentement. Avec l'essor d'Internet et les progrès de la technologie numérique, cette tendance inquiétante n'a fait que s'accentuer à notre époque moderne.

Quels types d'information peuvent être volés sur Internet

Vous trouverez ci-dessous les principaux types de données personnelles qui sont fréquemment ciblées par les cybercriminels.

Informations personnelles identifiantes

- Nom

- Date de naissance

- Adresse du domicile

- Numéro de téléphone

Informations financières

- Numéro de compte bancaire

- Numéros de cartes de débit et de crédit

- NIP et mots de passe des comptes bancaires

- Rapports de crédit

Informations médicales

- Antécédents médicaux

- Données d'assurance

- Informations sur les prescriptions

Comptes de médias sociaux

- Logins et mots de passe

- Messages personnels

- Photos et vidéos

Données relatives à l'emploi et à l'éducation

- CV

- Informations sur le salaire

- Données sur l'éducation et les qualifications

Informations sur la géolocalisation

- Emplacement actuel

- Historique des déplacements

Informations sur les achats en ligne

- Historique des achats

- Préférences du consommateur

- Informations sur l'expédition

Données relatives au comportement sur Internet

- Historique des recherches

- Sites web visités

- Informations sur les vidéos regardées

- Contenu de l'e-mail

- Informations de contact

- Identifiants et mots de passe de la boîte aux lettres

Informations biométriques

- Empreintes digitales

- Photos faciales

- Données de reconnaissance vocale

Comment les données volées peuvent être utilisées

Fraude financière

L'accès non autorisé aux informations bancaires peut conduire à des transactions illégales. Par exemple, en 2013, Target a été victime d'une cyberattaque massive qui a entraîné le vol des données de 40 millions de cartes de crédit et de débit.

Détournement de compte

Les cybercriminels s'attaquent souvent aux noms d'utilisateur et aux mots de passe, ce qui leur permet d'accéder sans autorisation aux profils de médias sociaux des individus. Un cas notable s'est produit en 2014, lorsque de nombreuses célébrités ont été victimes de l'attaque de phishing iCloud, compromettant leurs photos et informations personnelles.

Création de fausses identités et fraude à l'identité

Le vol d'informations personnelles identifiables (IPI) peut ouvrir la voie à la création de documents et de factures frauduleux. Ces pratiques frauduleuses peuvent ensuite être utilisées pour obtenir illégalement des prêts ou même accéder à des services médicaux.

Vente d'informations à des tiers

Les données, une fois récoltées ou obtenues illégalement, peuvent être vendues à des annonceurs ou à d'autres entreprises pour des actions marketing sur mesure. Le scandale impliquant Facebook et Cambridge Analytica, où les données personnelles de millions de personnes ont été détournées à des fins de ciblage de campagnes politiques, en est un exemple flagrant.

Espionnage digital et industriel

Le cyberespionnage et l'espionnage industriel constituent des menaces importantes à l'ère numérique. Des pirates informatiques parrainés par des États ou des entreprises s'infiltrent dans les systèmes pour en extraire des données classifiées, commerciales ou liées à la défense. Un exemple frappant est la violation en 2015 de l'Office of Personnel Management des États-Unis, qui a compromis les données de plus de 22 millions d'employés du gouvernement.

Marché noir et organisations criminelles

Les informations personnelles peuvent être échangées sur le marché noir pour de nombreuses activités illégales, notamment la traite des êtres humains et le trafic de stupéfiants.

Attaques par hameçonnage et ingénierie sociale

Les données compromises peuvent servir de tremplin à des attaques ultérieures contre des connaissances ou des collègues d'une personne, comme l'a montré la cyberattaque de 2014 contre Sony Pictures.

Comment protéger son identité sur Internet

Principes fondamentaux de la sécurité

Mots de passe élaborés

Un mot de passe complexe qui mélange des lettres (majuscules et minuscules), des chiffres et des symboles spéciaux est votre forteresse contre les intrusions injustifiées et peut vous protéger contre l'usurpation d'identité. Voici les avantages de l'utilisation de tels mots de passe :

- Défense contre les attaques par dictionnaire : opter pour des mots de passe simples et fréquemment utilisés vous expose à des "attaques par dictionnaire", où les pirates tentent d'utiliser une séquence de mots ou de motifs standard. Un mot de passe fort minimise cette vulnérabilité car il est beaucoup moins prévisible.

- Résistance à la force brute : la diversité et la longueur d'un mot de passe augmentent de manière exponentielle le nombre de combinaisons possibles. Avec un mot de passe complexe, la tentative de force brute, même avec une puissance de calcul élevée, devient une tâche décourageante.

- Protection contre les effractions séquentielles : si des cyberintrus compromettent un compte à l'aide d'un mot de passe simple, ils pourraient être en mesure de reproduire la même chose sur d'autres plateformes. La diversification des mots de passe et la complexité de chacun d'entre eux réduisent cette possibilité.

- Maintenir une sécurité globale : qu'il s'agisse de vos fichiers personnels, de vos données bancaires, de vos plateformes sociales ou de votre courrier électronique, un mot de passe fort agit comme un bouclier qui contrecarre les violations non autorisées.

Authentification à deux facteurs (2FA)

L'authentification à deux facteurs (2FA) est un niveau de sécurité supplémentaire qui contribue à la sécurité de vos comptes en ligne. Elle nécessite non seulement un nom d'utilisateur et un mot de passe pour se connecter à votre compte, mais aussi quelque chose d'autre, comme un jeton physique ou un code de confirmation envoyé sur votre smartphone. Voici ce que vous obtenez lorsque vous utilisez le 2FA :

- Protection contre le piratage : même si les pirates obtiennent votre mot de passe, ils auront besoin d'un deuxième facteur pour se connecter à votre compte, ce qui le rend beaucoup plus difficile à pirater.

- Notification des tentatives de connexion : de nombreux systèmes 2FA vous avertissent lorsque quelqu'un tente de se connecter à votre compte, ce qui vous permet de détecter rapidement toute activité suspecte.

- Convient à de nombreux services : Le système 2FA peut être configuré pour la plupart des services internet modernes, du courrier électronique aux comptes bancaires, ce qui renforce la sécurité globale.

- Facile à utiliser : bien que le système 2FA ajoute une étape supplémentaire au processus de connexion, il est généralement rapide et facile à utiliser.

Mises à jour des logiciels

Les mises à jour régulières des logiciels jouent un rôle essentiel dans le renforcement de votre sécurité numérique. Expliquons pourquoi :

- Combler les lacunes en matière de sécurité : le monde de la technologie est un jeu d'échecs permanent. Les développeurs examinent en permanence leurs logiciels à la recherche de faiblesses. Lorsqu'ils en trouvent, ils publient rapidement des mises à jour, qui sont comme des murs fortifiés empêchant les adversaires de les exploiter. Sans ces mises à jour, vous laissez la porte ouverte aux cyberattaques.

- La lutte contre les logiciels malveillants : les mises à jour modernes sont généralement équipées de défenses contre les dernières souches de virus et de logiciels malveillants. La mise à jour de vos logiciels se traduit par un système plus solide.

- Amélioration des performances : outre les simples améliorations de la sécurité, les mises à jour sont souvent accompagnées d'optimisations des performances et d'ajouts de fonctionnalités qui permettent à votre logiciel de fonctionner plus facilement.

- Respect des protocoles de sécurité : le monde virtuel est en constante évolution, et les protocoles et réglementations de sécurité suivent le mouvement. Des mises à jour régulières garantissent que votre logiciel répond aux normes de sécurité actuelles.

- Protection de la vie privée : avec les dernières versions des logiciels, les cybercriminels ont plus de mal à accéder à vos données personnelles et à les compromettre, qu'il s'agisse de mots de passe, de données financières ou de communications personnelles.

Faites attention aux applications que vous installez et exécutez

Le monde numérique regorge d'innovations et de commodités, mais il est aussi plein de menaces potentielles. Pour les utilisateurs d'ordinateurs de bureau sur des plateformes telles que Windows et Mac, il est important de faire preuve de prudence.

- Faites confiance à l'authenticité : donnez toujours la priorité aux logiciels provenant de développeurs reconnus et autorisés. Ces entités de confiance sont souvent soumises à des tests et à des contrôles de qualité rigoureux pour garantir la sécurité en ligne des utilisateurs. S'aventurer dans des territoires inconnus avec des logiciels de développeurs non vérifiés est un risque que peu de gens devraient prendre.

- Méfiez-vous des logiciels modifiés : les modifications apportées par des tiers, telles que celles que l'on trouve sur les sites de torrents, peuvent être des chevaux de Troie. Elles peuvent sembler inoffensives ou même utiles en apparence, mais peuvent contenir un code malveillant. Une fois activé, ce code peut permettre à des intrus d'accéder à votre système pratiquement sans contrôle.

- Vigilance à l'égard des applications mobiles : l'ère des smartphones a donné naissance à une pléthore d'applications, mais toutes n'ont pas l'intérêt de l'utilisateur à cœur. Certaines applications, en particulier celles créées par des développeurs malhonnêtes, peuvent siphonner une multitude de données personnelles, allant de votre localisation précise à votre adresse IP, pour les revendre ensuite au plus offrant.

- Les extensions de navigateur peuvent être une arme à double tranchant. Si elles peuvent améliorer votre expérience sur le web, elles peuvent aussi être de nature malveillante ou être compromises au fil du temps. Sous le contrôle d'acteurs malveillants, les extensions peuvent enregistrer vos activités en ligne, capturer l'information personnelle sensible et même siphonner votre information bancaire.

Protection des données financières

Dans le paysage numérique actuel, il est essentiel de garder un œil vigilant sur ses comptes. Voici comment la surveillance des comptes peut servir de bouclier à vos données personnelles :

- Repérer rapidement les fraudes : en vérifiant régulièrement vos relevés de carte bancaire, vous pouvez repérer les transactions non autorisées. Ces anomalies peuvent être des signes révélateurs d'une fraude en ligne ou d'une usurpation d'identité impliquant vos données financières.

- Agir rapidement : si quelque chose semble anormal, une détection rapide vous permet de contacter immédiatement votre institution financière. Une action immédiate, telle que le gel de votre compte ou l'annulation de votre carte, peut limiter l'impact potentiel.

- Double vérification des abonnements : la surveillance des comptes peut également servir de bilan de santé financier. L'examen minutieux des prélèvements réguliers permet de s'assurer que vous n'êtes pas facturé pour des services dont vous n'avez plus besoin ou, pire, pour des services fictifs auxquels vous n'avez jamais souscrit, provenant de quelque faux site louche.

- Cultiver la responsabilité numérique : la surveillance habituelle des comptes favorise un état d'esprit proactif à l'égard de votre bien-être financier et protection numérique au large. En surveillant régulièrement vos comptes et en comprenant les nuances de vos entrées et sorties financières, vous ne vous protégez pas seulement, mais vous renforcez également votre confiance dans la navigation dans le monde financier numérique.

Comment assurer la protection des données personnelles

Attention à l'hameçonnage

Les sites web et les courriels d'hameçonnage sont l'un des principaux responsables des violations et de la fuite de données. Il est essentiel de rester vigilant et de ne pas se laisser abuser par ces tactiques trompeuses. À la base, l'hameçonnage, aussi dit phishing, est une manœuvre astucieuse conçue pour vous inciter à divulguer des informations sensibles telles que des mots de passe ou des données de carte de crédit. Ces tentatives d'hameçonnage se présentent souvent sous la forme de services en ligne réputés, mais leur véritable intention est de dérober vos données personnelles.

De plus, certains courriels de phishing sont chargés de logiciels malveillants, prêts à compromettre votre ordinateur. Faites toujours preuve de prudence - abstenez-vous de cliquer sur des pièces jointes ou des liens douteux, surtout si vous avez l'impression que quelque chose ne tourne pas rond. Faites confiance à votre instinct et donnez la priorité à votre sécurité sur Internet.

Gestion de la vie privée dans les médias sociaux

La protection de vos informations personnelles en ligne est primordiale, et la gestion de votre vie privée sur les plateformes de médias sociaux est un élément essentiel de cette stratégie de protection. Voici un aperçu de l'importance de la gestion de la confidentialité sur les médias sociaux :

- Visibilité contrôlée : il est essentiel d'adapter méticuleusement vos paramètres de confidentialité. Vous décidez ainsi qui peut voir vos données personnelles, vos photos et vos mises à jour de statut, ce qui permet de tenir à distance les intrus et les escrocs potentiels.

- Сomment protéger son identité numérique : en limitant les données personnelles que vous partagez publiquement - comme votre date de naissance, votre adresse personnelle ou votre numéro de téléphone - vous réduisez considérablement le risque qu'elles soient exploitées pour des activités frauduleuses.

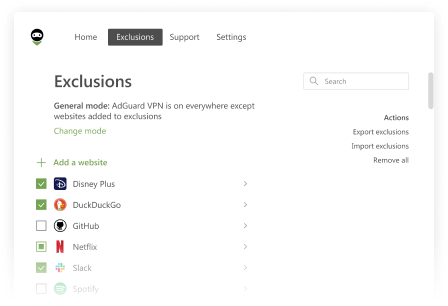

- Réduire les empreintes numériques : les annonceurs et autres entités tierces espionnent souvent vos comportements sur les médias sociaux. En affinant vos préférences en matière de confidentialité ou en utilisant des bloqueurs de publicité tels qu'AdGuard, vous pouvez réduire la quantité de données que ces entités recueillent sur vous.

- Éviter les regards indiscrets : en réduisant la visibilité publique de votre profil et de vos interactions, vous vous protégez de l'attention non sollicitée et des réactions négatives potentielles.

Technology solutions

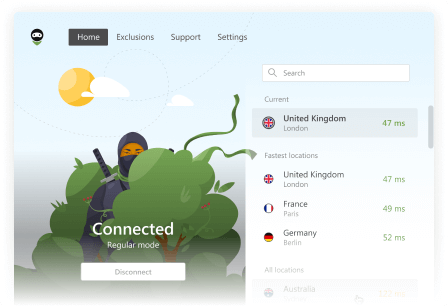

Virtual Private Networks (VPN)

Un VPN (Virtual Private Network) est un atout essentiel pour renforcer votre confidentialité et votre sécurité en ligne. Voyons comment un VPN peut assurer la sécurité et renforcer vos défenses numériques :

- Cryptage robuste : à la base, un VPN établit un conduit crypté entre votre appareil et l'internet. Cela permet de garantir que toutes les informations, y compris du contenu gênant, qui transitent par le réseau sont dissimulées en toute sécurité, à l'abri des regards indiscrets.

- Masquage de votre IP : l'une des principales fonctions d'un VPN est de camoufler votre adresse IP réelle, en la remplaçant par celle du serveur VPN. Grâce à ce camouflage, les sites web et les traqueurs numériques ont du mal à vous localiser ou à discerner votre identité.

- Protection de l'utilisation du Wi-Fi public : les points d'accès Wi-Fi publics, bien que pratiques, sont des terrains propices aux cybermenaces. Un VPN agit comme une barrière protectrice, en chiffrant vos données, ce qui vous permet de rester en sécurité même sur des réseaux potentiellement vulnérables.

- Surmonter les restrictions géographiques : au-delà de la sécurité, un VPN offre également le luxe de contourner les blocages géographiques. Cela signifie que vous pouvez accéder à des contenus qui pourraient être restreints dans votre région.

- Diluer les empreintes numériques : dans notre monde dominé par les données, d'innombrables entités se disputent une partie de vos données d'activité en ligne. Un VPN brouille les pistes, en offrant une couche supplémentaire de confidentialité à votre réputation numérique et en rendant beaucoup plus difficile pour ces entités de suivre votre parcours en ligne.

- Défense contre le phishing et les logiciels malveillants : certains des VPN les plus avancés sont dotés de fonctions intégrées conçues pour contrecarrer les sites malveillants connus, agissant comme une première ligne de défense contre les tentatives de phishing et les logiciels malveillants potentiels.

Logiciels antivirus

Historiquement, les logiciels antivirus ont trouvé leur place principalement dans l'écosystème Windows, étant donné qu'il s'agit de la cible principale des cyber-menaces. Même si les plates-formes comme Mac ont une réputation en ligne d'être relativement isolées, elles ne sont pas totalement à l'abri. Quant aux plateformes mobiles, si elles n'hébergent pas de solutions antivirus au sens classique du terme, elles accueillent des applications qui émulent certaines fonctionnalités antivirus. Examinons les principales fonctionnalités d'un antivirus traditionnel conçu pour Windows ou Mac :

- Détection et neutralisation des logiciels malveillants : à la base, un logiciel antivirus analyse avec vigilance votre système pour détecter les entités malveillantes, y compris les virus, les chevaux de Troie, les vers et autres programmes malveillants qui mettent en péril votre sécurité numérique.

- Protection contre l'hameçonnage : une pléthore de suites antivirus sont équipées de dispositifs de dissuasion contre l'hameçonnage, qui servent à barrer la route aux sites douteux désireux de vous duper et de vous faire livrer des informations sensibles. Cela dit, les navigateurs modernes se sont améliorés et intègrent souvent des mesures de protection similaires.

- Surveillance du trafic web : vous vous aventurez en ligne ? De nombreux outils antivirus gardent un œil sur vos escapades en ligne et vous alertent rapidement si vous vous aventurez sur des territoires potentiellement dangereux ou si vous effectuez des téléchargements risqués.

- Fortifications du pare-feu : qu'ils soient natifs ou associés à l'antivirus, les pare-feu jouent le rôle de gardiens, examinant minutieusement le trafic numérique entrant et sortant et étouffant dans l'œuf toute activité suspecte.

- Mises à jour et renforcements réguliers : le paysage des cybermenaces est en perpétuelle évolution. C'est pourquoi les solutions antivirus sont régulièrement mises à jour, ce qui leur permet d'être bien équipées pour lutter contre les menaces les plus récentes.

- Des informations éducatives : au-delà de la simple protection, certaines marques d'antivirus fournissent également des ressources éducatives, permettant aux utilisateurs d'acquérir des connaissances sur les risques potentiels et les guidant vers des comportements numériques plus sûrs.

- Adaptabilité au mobile : il convient de noter que certaines fonctionnalités, traditionnellement associées aux outils antivirus, ont trouvé leur place sur les plateformes mobiles. C'est le cas par exemple d'AdGuard pour Android et d'AdGuard pour les téléphones portables : AdGuard pour Android et AdGuard pour iOS, qui agissent non seulement comme des boucliers contre les sites de phishing, mais aussi contre les traqueurs.

Courrier temporaire

L'utilisation d'une adresse électronique temporaire peut être un moyen efficace de protéger votre identité et de renforcer votre vie privée en ligne. Voyons plus en détail les multiples avantages qu'il présente :

- L'assurance de l'anonymat : les plateformes de messagerie temporaire vous permettent d'interagir et de vous engager sans mettre à nu votre identité de messagerie principale, ce qui garantit que votre empreinte numérique reste cachée.

- Protection contre les spams : vous vous lancez dans des inscriptions en ligne ponctuelles ou des abonnements éphémères ? Un courriel temporaire agit comme un tampon, garantissant que votre boîte de réception principale ne soit pas souillée par un déluge de messages indésirables.

- Une protection lors des inscriptions : êtes-vous prudent avec les nouveaux sites web ? L'utilisation d'une adresse e-mail temporaire lors de l'inscription en ligne à des plateformes douteuses peut réduire considérablement la probabilité que votre courriel principal soit compromis ou utilisé à mauvais escient.

- Dissuasion contre le phishing : de par leur conception, les adresses électroniques jetables remplissent leur fonction puis disparaissent, ce qui réduit considérablement les risques d'attaques de phishing visant votre compte principal.

- Impénétrable pour les traqueurs : plusieurs fournisseurs d'adresses électroniques éphémères sont allés plus loin en incorporant des fonctions qui empêchent les traqueurs de se cacher dans les courriels, garantissant ainsi la confidentialité de vos mouvements numériques.

- Aucune obligation : qu'il s'agisse de valider un compte, de profiter d'une offre promotionnelle ou de découvrir une nouvelle plateforme, les courriels temporaires vous permettent de le faire sans vous lier par des obligations durables.

Cryptage des données stockées sur l'appareil

Le cryptage des données stockées sur votre appareil constitue un bouclier vital contre les accès non autorisés, en particulier si votre gadget - qu'il s'agisse d'un ordinateur portable, d'un téléphone ou d'une tablette - disparaît ou tombe entre de mauvaises mains. Il est essentiel de reconnaître que nos appareils sont des réservoirs de données inestimables et sensibles : des mots de passe aux données de navigation enregistrées, en passant par les scans de documents et les correspondances privées. Une intrusion dans ce trésor par des acteurs malveillants peut avoir des conséquences catastrophiques.

Heureusement, les systèmes d'exploitation contemporains sont équipés de fonctionnalités intégrées de cryptage des disques ou des systèmes de fichiers. L'activation de ces outils n'est pas seulement conseillée, elle est impérative pour votre sécurité numérique.

Windows

BitLocker: outil de cryptage de disque complet, BitLocker est disponible dans certaines éditions de Windows à partir de Vista. S'intégrant parfaitement au TPM (Trusted Platform Module), il fournit une couche de sécurité renforcée en chiffrant l'intégralité du disque.

Encrypting File System (EFS): avec EFS, les utilisateurs ont la possibilité de crypter des fichiers et des dossiers individuels spécifiquement dans le système de fichiers NTFS.

Mac

FileVault 2: disponible sur macOS, FileVault 2 chiffre l'intégralité du disque de démarrage, en utilisant le chiffrement XTS-AES-128 avec une clé de 256 bits.

Utilitaire de disque ou Disk Utility: dans macOS, l'utilitaire de disque permet également aux utilisateurs de construire des volumes de disque chiffrés en utilisant AES-256.

iOS

Protection des données: iOS présente un cadre multi-clé, employant plusieurs clés pour une protection robuste des données au niveau du système de fichiers. Chaque clé de chiffrement est liée de manière unique à l'identifiant de l'appareil et au code d'accès de l'utilisateur.

Cryptage au niveau des fichiers: Apple a renforcé sa sécurité en introduisant une couche supplémentaire de cryptage au niveau des fichiers à partir d'iOS 10, en complément de ses protocoles de cryptage existants.

Android

Cryptage intégral du disque (Full disk encryption ou FDE): mis en œuvre comme technique de cryptage standard depuis Android 5.0, le FDE garantit que l'intégralité des données de l'appareil est cryptée. Au démarrage de l'appareil, il demande un code PIN ou un mot de passe.

Cryptage basé sur les fichiers ou FBE: introduit dans Android 7.0, le FBE permet de crypter des fichiers et des répertoires individuels à l'aide de clés distinctes, ce qui simplifie la gestion des différents niveaux d'accès au sein d'un seul et même appareil.

Sécurité mobile

Outre les mécanismes de cryptage décrits ci-dessus, plusieurs paramètres essentiels adaptés aux appareils mobiles méritent d'être mentionnés :

- Configuration de l'écran de verrouillage : optez pour un mot de passe ou un code PIN robuste, en les préférant à des motifs simplistes ou à des données biométriques. Désactiver les aperçus de notifications (des SMS aux notifications d'applications bancaires) sur l'écran de verrouillage. Cette mesure empêche les personnes non autorisées de voir le code 2FA en cas de perte du téléphone.

- Autorisations des applications : examinez et régulez régulièrement les autorisations des applications, afin de vous assurer qu'elles n'accèdent pas à des données superflues ou à des fonctionnalités de l'appareil.

- Blocage des sources inconnues : désactivez la possibilité d'installer des applications provenant de sources non vérifiées.

- Navigation sécurisée : dotez votre navigateur de paramètres de navigation sécurisée, afin de limiter efficacement l'accès aux sites malveillants.

- Contrôle à distance : activez les fonctions permettant la localisation à distance et l'effacement des données en cas de disparition de l'appareil.

- Désactiver les services inutiles : pour limiter les failles de sécurité potentielles, désactivez les services tels que Bluetooth et NFC lorsque vous n'en avez pas besoin.

À l'ère du numérique, le risque de devenir la proie d'un voleur d'identité est omniprésent. Avec des outils comme les skimmers de cartes bancaires et les logiciels espions de plus en plus sophistiqués, nos informations personnelles sont constamment menacées. Les courriels d'hameçonnage habilement déguisés en communications légitimes visent à nous inciter à fournir des données sensibles. Même le fait de rejoindre un réseau Wi-Fi apparemment inoffensif peut ouvrir la porte à ceux qui veulent voler votre identité. C'est donc essentiel d'être proactif et bien informé pour se protéger et maintenir votre bonne hygiène informatique. En étant conscient des menaces et en prenant les précautions nécessaires, vous pouvez réduire considérablement le risque d'être victime d'un vol d'identité. Restez informé, restez vigilant et donnez toujours la priorité à votre sécurité en ligne.