Montres intelligentes : si intelligentes que ça ?

A 8 heures du matin, une montre intelligente vibre doucement, vous réveillant, mais vous ne vous sentez pas en forme. Vous jetez un coup d'œil rapide sur le cadran lumineux pour vérifier vos stades de sommeil. Vous avez eu trop peu de sommeil profond la nuit dernière. Ça explique tout. Pendant que vous vous habillez, vous attachez une ceinture intelligente - les capteurs dans sa boucle suivent votre tour de taille, s'assurant que vous ne faites pas d'excès. Avant de sortir, vous vérifiez si vos baskets intelligentes sont bien chargées - elles se lacent toutes seules après que vous les ayez enfilées. Vous portez deux bagues intelligentes : une pour verrouiller votre porte NFC et une autre pour payer un expresso au café le plus proche. Mais vous avez toujours froid. Cela doit être votre tension artérielle. Vous vérifiez à nouveau votre montre intelligente : en effet, elle est trop basse. Un autre café, s'il vous plaît. Vous avez encore froid, mais vous savez que ce n'est pas pour longtemps : votre veste intelligente connectée à Alexa a détecté votre malaise et est déjà en train de se réchauffer.

Cette scène, bien que légèrement exagérée, n'est pas empruntée au dernier épisode de Black Mirror. Tous ces appareils sont déjà sur le marché, certains sont produits en série tandis que d'autres font tout juste irruption sur la scène de l'internet des objets (IdO - IoT - Internet of Things).

Il semble que chaque objet ait désormais son sosie intelligent. Le marché de l'IdO est en plein essor : rien qu'en 2022, il devrait connaître une croissance de 18 %, et d'ici 2025, on estime que nous serons entourés de 27 milliards d'appareils IdO connectés. Tous seront équipés de capteurs intégrés, de logiciels et d'autres technologies capables de collecter de grandes quantités de données de localisation, de santé et d'identification personnelle à grain fin et de les transférer en temps réel à d'autres appareils connectés à Internet et à des serveurs distants. La connexion, qu'elle soit Wi-Fi ou Bluetooth, est, et sera probablement, vulnérable aux piratages et aux fuites.

Certains diront que les "wearables" ne sont que des jouets onéreux, peu fiables, peu sûrs et facilement remplaçables, tandis que d'autres ne pourraient pas imaginer leur vie sans eux. Après tout, ils visent à rendre notre vie quotidienne plus facile, plus pratique et plus prévisible (et c'est parfois le cas !).

Un jouet pour certains, un gilet de sauvetage pour d'autres

Les gourous des gadgets et les geeks de la technologie s'équipent de dispositifs portatifs principalement par curiosité et par manque d'intérêt. Les fanatiques de fitness font confiance à leur capacité à suivre les pas, la distance et les calories brûlées. Les utilisateurs soucieux de leur santé, en particulier ceux qui souffrent de problèmes de santé chroniques, sont séduits par la promesse d'une plus grande autonomie et d'une moindre dépendance vis-à-vis des soignants ou des rendez-vous réguliers et coûteux chez le médecin.

Une ceinture intelligente peut non seulement mesurer le tour de taille, mais aussi prédire une chute. Une semelle GPS est commercialisée comme un outil permettant de suivre les patients atteints de la maladie d'Alzheimer. Une montre intelligente peut surveiller le taux de glycémie en temps réel et partager ces données avec la famille ou un médecin pour qu'ils puissent réagir rapidement en cas de baisse trop importante. Les défibrillateurs portables peuvent administrer un traitement de choc s'ils détectent un rythme cardiaque potentiellement mortel. Un bracelet intelligent pour les malvoyants envoie des vibrations haptiques pour avertir l'utilisateur de la proximité d'objets.

Dire que les wearables sauvent déjà des viesne sera pas une exagération. Une Apple Watch a sauvé la vie d'un cycliste en alertant les services d'urgence de sa chute et en leur envoyant ses coordonnées exactes. Dans un autre cas, un homme a fait un électrocardiogramme avec l'application de sa montre intelligente après avoir ressenti des douleurs thoraciques pour découvrir que 99,9 % de ses artères étaient bloquées. Dans un autre cas encore, une femme a déclaré que la montre l'avait alertée d'un rythme cardiaque anormalement élevé - il s'est avéré qu'elle avait subi une crise cardiaque sans s'en rendre compte.

Sans aucun doute que les fonctionnalités des appareils IoT évolueront à mesure que les capteurs qui les alimentent deviendront plus perfectionnés. Apple cherche à faire en sorte que sa montre intelligente prédise les crises d'asthme. Un groupe d'étudiants suisses a conçu un soutien-gorge intelligent capable de détecter les premiers signes du cancer du sein. La marque Under Armour a déposé une demande de brevet pour une chaussure ( !) capable de prendre la tension artérielle de son utilisateur. Il semble que le ciel soit la seule limite.

De gadget technologique à accessoire en vogue

Avec l'explosion du marché de l'IdO - il devrait croître de 17,8 % par an en moyenne et atteindre 280 milliards de dollars d'ici à 2030 - les wearables ne sont plus uniquement destinés aux passionnés de haute technologie, aux obsédés de la forme physique ou aux personnes souffrant de problèmes de santé.

Si les wearables révolutionnent les soins de santé, ils sont aussi à la mode.

Depuis le premier dispositif IoT portable - une volumineuse webcam sans fil de 1994 qui transmettait des images en direct sur Internet à l'aide d'une antenne - les dispositifs interconnectés ont parcouru un long chemin en termes de design. Levi's s'est associé à Google pour créer une veste en jean capable de répondre aux appels téléphoniques et d'écouter de la musique, l'Apple Watch collabore avec Hermès et Nike, tandis que la Samsung Galaxy Watch est associée à la marque de mode de luxe Thom Browne. Des célébrités comme Kim Kardashian et Gwyneth Paltrow exhibent leurs bagues intelligentes à des millions de personnes sur Instagram.

Les appareils intelligents, qui n'étaient autrefois qu'un gadget de luxe, se sont irrémédiablement généralisés et sont devenus de moins en moins chers. Les technologies portables ont fait leur entrée sur le lieu de travail : les casques intelligents empêchent les ouvriers du bâtiment de surchauffer en surveillant la température et le rythme cardiaque du porteur et en tenant compte de la température et de l'humidité extérieures. Dans le sport : un protège-dents intelligent qui prévient les commotions cérébrales envoie des données à une application iPad via Bluetooth et alerte les entraîneurs si les athlètes subissent un choc à la tête. Dans le domaine de la police : des lunettes intelligentes équipées d'une technologie de reconnaissance faciale peuvent accéder aux bases de données de la police et aider à identifier les suspects. Dans le domaine de l'assurance : certains organismes d'assurance maladie offrent aux clients une montre intelligente gratuitement ou avec une remise importante à condition qu'ils atteignent leurs objectifs d'activité.

Cette liste des possibilités offertes par les dispositifs portables interconnectés n'est pas exhaustive. Leur potentiel n'a pas de limite et, selon toute évidence, ils feront tôt ou tard partie intégrante de nos vies. Si un tel avenir est pratiquement inévitable, nous devrions d'autant plus nous préoccuper de la manière dont ces appareils traitent nos données. Et c'est là que le conte de fée de la science-fiction rencontre la dure réalité.

Les dispositifs intelligents ont la gâchette facile et ne sont pas toujours fiables

Malgré toutes les découvertes en matière de science et d'ingénierie des capteurs, la technologie au cœur des appareils intelligents laisse à désirer. Elle est sujette aux faux positifs, ce qui ne semble pas être un gros problème à première vue. Cependant, il ne faut pas le négliger. Outre qu'ils provoquent une anxiété inutile chez des personnes par ailleurs en bonne santé, les faux positifs pèsent sur les ressources déjà limitées du système de santé.

Une étude récente a révélé que seulement 11,4 % des 264 personnes qui se sont rendues chez un médecin après avoir reçu des lectures de pouls "anormales" et des alertes de l'Apple Watch ont été diagnostiquées comme souffrant d'un nouveau problème cardiaque - ce qui indique un taux élevé de faux positifs. Dans certains de ces cas, les patients ne se sont rendus chez le médecin qu'après que leur montre leur ait spécifiquement demandé de le faire.

Bien que les personnes qui portent des appareils intelligents soient découragées de les utiliser pour l'autodiagnostic, il y a toujours un risque que ces appareils remplacent le tristement célèbre docteur Google comme médecin traitant.

Les fausses alarmes peuvent également immobiliser les ressources policières et retarder la réponse aux vraies urgences. En 2019, les services d'urgence des stations de ski du Colorado, aux États-Unis, ont été inondés de faux appels au 911 provenant d'Apple Watches alors que leurs propriétaires continuaient paisiblement à skier le long des pistes de l'État, inconscients de ce que faisaient leurs gadgets.

Il y a eu des preuves anecdotiques de montres intelligentes qui ont péché par excès de prudence. Une alerte de chute peut être déclenchée par quelque chose d'aussi mineur que le fait de frapper une main sur une surface, de couper des légumes ou d'applaudir.

Les ingénieurs et les développeurs doivent faire preuve d'une grande prudence pour que leurs appareils continuent à sauver des vies sans pour autant devenir trop gourmands. La précision s'améliorera au fur et à mesure que la base de code se développera, mais cette croissance peut aussi potentiellement conduire à plus de bogues dans le code et donc à des vulnérabilités. La quantité de données collectées augmentera aussi inévitablement. Ainsi, si le problème de la précision peut être résolu avec le temps, les problèmes de sécurité et de confidentialité ne feront qu'empirer.

Trop de données, pas assez d'attention

En 2018, les emplacements de bases militaires américaines secrètes, notamment en Afghanistan et en Syrie, ont été exposées par une appli de suivi de fitness Strava. Des experts ont repéré les contours de sites militaires jusque-là inconnus sur une carte montrant 3 trillions de points de données GPS téléchargés par les utilisateurs de Strava. Apparemment, les soldats ont activé la fonction de suivi de l'application lorsqu'ils ont fait leur jogging. Il est peu probable qu'ils aient su où ces données allaient aboutir et qui d'autre pourrait les voir.

Si les soldats avaient si peu d'indices sur ce qui pouvait arriver à leurs données, quel degré de sensibilisation peut-on attendre des utilisateurs ordinaires ?

Certains gouvernements n'en attendent pas beaucoup, et prennent les choses en main. En 2017, l'Allemagne a interdit les montres intelligentes pour enfants dotées d'une fonction de géolocalisation, recommandant aux parents de se débarrasser des appareils qu'ils avaient déjà achetés. Et cela s'est avéré être une décision intelligente. Deux ans plus tard, on a découvert qu'une smartwatch commercialisée pour les enfants et dotée d'un traqueur GPS stockait les données de localisation de 5 000 enfants dans le monde sur les serveurs non cryptés de la société en Chine. Les données contenaient des images, des messages vocaux, des noms et des adresses.

On peut se demander pourquoi ces problèmes de sécurité se posent en premier lieu. Il est vrai que les entreprises peuvent malmener les données des utilisateurs. Cependant, le fond du problème est que de nombreux dispositifs IoT portables ne sont pas sécurisés de par leur conception.

Les montres et les bracelets intelligents restent les dispositifs portables les plus populaires, occupant conjointement plus de 50 % du marché. S'ils peuvent tous deux être synchronisés avec des smartphones, les smart bands ont un ensemble limité de fonctionnalités et sont généralement axés sur le fitness. Les montres intelligentes, quant à elles, offrent un éventail plus large de fonctionnalités et, par conséquent, ont besoin de plus de données utilisateur pour les exécuter - ce qui leur confère un plus grand risque en termes de confidentialité et de sécurité. Comment cela ?

Comme nous l'avons mentionné précédemment, une fonctionnalité plus complexe nécessite un code plus important, et plus le code est important, plus il y a de place pour les bogues, ce qui entraîne davantage de vulnérabilités. En résumé, plus votre appareil intelligent traite de données, plus ces données sont susceptibles d'être compromises en raison d'une vulnérabilité négligée dans sa base de code en constante expansion. L'impact d'une fuite augmente également avec l'augmentation des fonctionnalités : plus le nombre de données traitées est important, plus le nombre de données susceptibles d'être divulguées est élevé - c'est aussi simple que cela.

Un manque de sécurité inhérent

Les dispositifs portables collectent des données grâce à des capteurs et les stockent localement avant de les envoyer à l'application mobile correspondante. Comme la surveillance de la santé 24 heures sur 24 et 7 jours sur 7 nécessite une grande puissance de calcul, la taille relativement réduite des wearables, associée à la nécessité de disposer d'une batterie d'une durée de vie raisonnable, limite leurs possibilités. Afin de compenser le manque de puissance de calcul, la majorité d'entre eux transmettent les données à une passerelle connectée à l'internet (un smartphone, une tablette ou un PC). Cet "appareil parent" sert de stockage temporaire à partir duquel les données sont ensuite transférées vers le cloud.

Ainsi, les smartphones servent d'étape intermédiaire par laquelle passent les données sur leur chemin vers le stockage permanent des données. Les appareils intelligents s'appuient sur trois types de connexion sans fil pour réaliser les données : la communication en champ proche (NFC), le Bluetooth et le Wi-Fi. Dans la plupart des cas, le trafic des appareils IoT n'est pas crypté, ce qui signifie que des acteurs malveillants peuvent "écouter" le trafic et extraire des données personnelles et confidentielles pendant la transmission. Un autre moyen pour les pirates d'accéder aux données est de forcer un wearable à les transférer à un faux "dispositif parent" au lieu du vrai.

Il faut également garder à l'esprit que les wearables partagent avec les applications une grande quantité d'informations de localisation et d'informations personnelles identifiables. Les apps peuvent transférer ces données à des tiers, qui peuvent, à leur tour, les utiliser pour le ciblage publicitaire. Selon un rapport 2019 de Juniper Research, les fournisseurs de wearables IoT devraient gagner 855 millions de dollars en vendant les données produites par les appareils aux fournisseurs d'assurance d'ici 2023.

Des bonnes intentions qui ont mal tourné

Les développeurs trouvent des moyens toujours plus créatifs pour nous faciliter la vie... ou la compliquer. L'année dernière, Apple a lancé un dispositif en forme de pièce de monnaie appelé AirTag qui devrait aider les utilisateurs à suivre leurs biens, comme les clés de voiture. Une fois que vous avez signalé la perte de votre AirTag, celui-ci envoie un signal à tous les appareils Apple Bluetooth proches de vous afin de le retrouver et de vous indiquer son emplacement sur une carte.

L'idée, cependant, s'est quelque peu retournée contre vous. Le traqueur Bluetooth d'Apple est devenu un outil parfait pour la surveillance secrète. Des dizaines de femmes ont déposé des rapports de police concernant des AirTags. Dans de nombreux cas, les victimes ont reçu des notifications indiquant qu'elles étaient suivies par un AirTag inconnu, et dans la moitié des cas, les harceleurs se sont avérés être leurs ex.

Il faut noter que les signaux Bluetooth émis par les montres intelligentes et autres appareils intelligents sont des données traçables et identifiables en soi. Premièrement, chaque appareil Bluetooth possède une adresse unique, parfois appelée adresse MAC Bluetooth. Ensuite, des recherches ont montré qu'il est possible d'identifier une personne par son "empreinte Bluetooth" unique en se basant sur les défauts du matériel Bluetooth. La même chose s'applique au Wi-Fi.

Le chiffrement, ou plutôt l'absence occasionnelle de chiffrement, est un autre problème majeur de la technologie IoT portable. Cela peut entraîner non seulement une atteinte à la vie privée, mais aussi des dégâts assez graves. En 2020, une faille a été découverte dans l'API d'une ceinture de chasteté Bluetooth fabriquée par une société chinoise. La faille a entraîné une courte période pendant laquelle les utilisateurs ne pouvaient pas déverrouiller leurs cages avec une application. Des acteurs malveillants pouvaient utiliser l'API défectueuse pour accéder aux informations personnelles des utilisateurs, notamment leur localisation précise, leurs mots de passe et leurs adresses électroniques stockées sans chiffrement dans la base de données de l'entreprise.

Les vulnérabilités des applications web et des logiciels peuvent également s'infiltrer dans les vêtements intelligents. Que se passe-t-il si votre veste intelligente tombe en panne et refuse de chauffer ou, au contraire, augmente trop le chauffage ? De plus, l'absence de correctifs de sécurité et de mises à jour logicielles en temps voulu rend les vêtements intelligents facilement piratables. L'idée de mourir d'hyperthermie provoquée par une veste intelligente peut sembler empruntée à un film d'horreur boiteux, mais elle est plus proche de la réalité qu'on ne le pense.

L'industrie de l'IdO portable est une industrie naissante. Elle peut promettre beaucoup de choses et en fait déjà beaucoup, mais elle doit aussi relever un énorme défi : se débarrasser des failles de sécurité inhérentes à la conception qui menacent la vie privée et la sécurité des utilisateurs. Et comme les appareils intelligents collectent des données personnelles très sensibles en grande quantité et ne prévoient pas de s'arrêter, plus vite ces failles seront comblées, mieux ce sera.

Les précautions nécessaires

Il faut dire que les fabricants pourraient mettre les questions de confidentialité et de sécurité au second plan pour intégrer un maximum de nouvelles fonctionnalités dans leurs appareils intelligents afin de devancer la concurrence. Le marché de l'IdO se développe à un rythme effréné, il est donc compréhensible que les entreprises veuillent se tailler une place pendant qu'elles le peuvent encore.

Il incombe donc aux utilisateurs de s'assurer qu'ils ne risquent pas leurs données pour un pendentif ou une chaussure. Il existe quelques conseils que vous pouvez suivre :

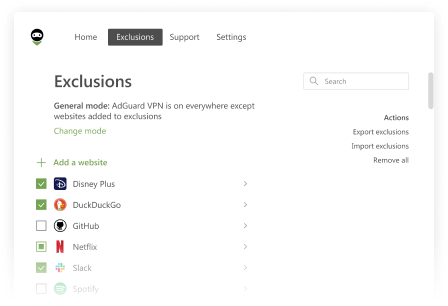

Optez pour des fabricants de confiance qui n'ont pas été pris en flagrant délit de fuite de données ou qui sont peu susceptibles de les stocker sous une forme non cryptée. Le fournisseur doit proposer des mises à jour et des correctifs en temps voulu pour tous les produits pris en charge.

Allez dans les magasins d'applications officiels (App Store, Google Play ou AppGallery) pour trouver des applications et évitez de charger des applications provenant de fausses sources sur votre appareil intelligent.

Désactivez si possible le couplage non autorisé de votre dispositif portable. Vous vous assurez ainsi qu'il ne se connecte pas à des appareils Bluetooth aléatoires.

Si possible, modifiez votre mot de passe défini en usine.

Assurez-vous que vos logiciels et applications sont à jour, afin de ne pas manquer de correctifs critiques.

Configurez l'authentification à deux facteurs sur votre téléphone (ou autre appareil couplé) et vos comptes.