TechTok #4. Aprendendo o básico sobre filtragem e privacidade de DNS

Estamos dando continuidade à nossa série TechTok, onde respondemos às suas perguntas sobre bloqueio de anúncios, VPNs e tecnologia em geral. Já cobrimos vários tópicos relacionados a VPNs e bloqueio de anúncios, então hoje vamos responder algumas de suas perguntas sobre filtragem de DNS e privacidade de DNS. Parece lógico começar com esta pergunta do Lenny:

Como funciona o AdGuard DNS? Quais são os prós e contras da filtragem de DNS em comparação com o bloqueio de anúncios tradicional e quando é melhor usar cada um deles?

A filtragem de DNS é uma ferramenta muito importante na proteção da privacidade e no bloqueio de anúncios, e para entendê-la melhor, devemos primeiro relembrar o que é o DNS e como ele funciona.

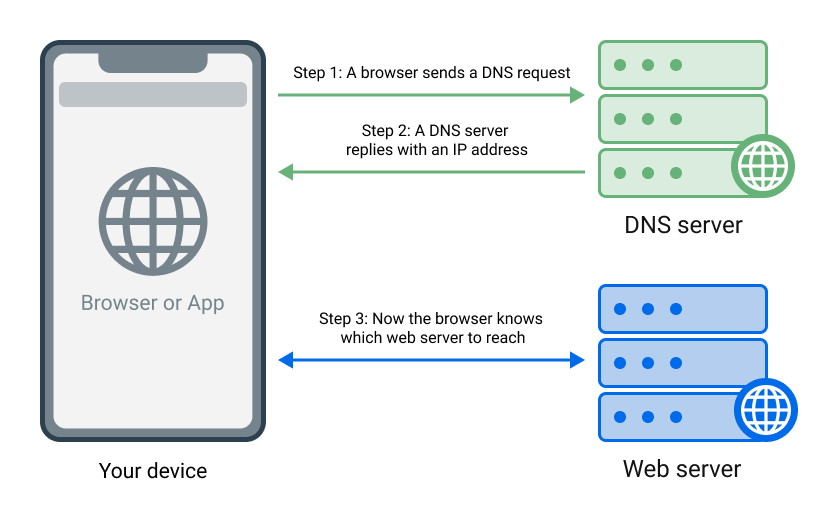

Vamos supor que você digite algo na barra de endereços do seu navegador ou clique em um link. Como o navegador sabe para onde te levar? Ele só entende a linguagem de endereços IP, e não palavras humanas como google.com. Então, para descobrir o endereço IP do site, o navegador consulta um servidor DNS. DNS significa “Sistema de Nomes de Domínio” e esse sistema existe para traduzir nomes de domínios (por exemplo, google.com) em endereços IP (por exemplo, 74.125.139.139). Existem muitos servidores DNS que podem atuar como tradutores, e você pode usar qualquer um deles. O seu Provedor de Serviço de Internet (ISP) vai te fornecer um servidor DNS padrão, mas você pode trocar para qualquer outro que preferir.

Como o DNS funciona

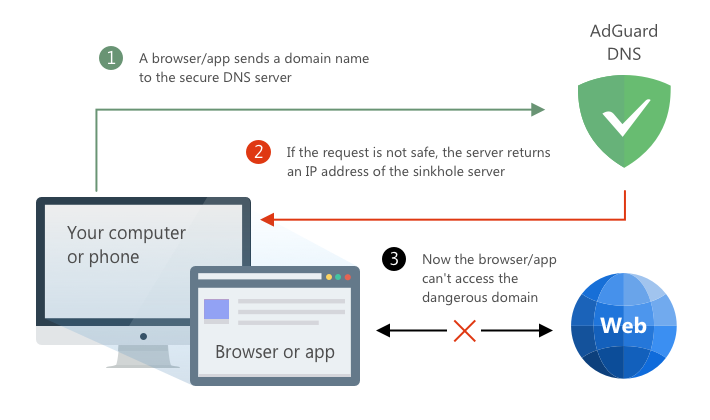

Um servidor DNS "normal" simplesmente retornará o endereço IP do site que você quer visitar, sem maiores complicações. No entanto, existem servidores DNS que, sob certas circunstâncias, ao invés de fornecer o endereço IP correto, retornam 0.0.0.0, efetivamente direcionando-o para um 'buraco negro'. É exatamente assim que funcionam os servidores DNS de bloqueio de anúncios, incluindo o AdGuard DNS.

O princípio básico por trás da filtragem de DNS

Servidores diferentes podem ter listas diferentes de domínios que bloqueiam. No caso do AdGuard DNS, é uma longa lista de domínios de anúncios, rastreamento e maliciosos.

Agora, vamos comparar a filtragem de DNS com a filtragem tradicional. Seu principal inconveniente é evidente: com a filtragem de DNS, você só pode bloquear domínios inteiros. Ela não tem a precisão da filtragem web mais detalhada, onde você poderia bloquear requisições específicas, aplicar regras "cosméticas" para melhorar a aparência da página após bloquear o anúncio, e fazer muitas outras coisas. Quase todas as outras desvantagens do bloqueio de DNS derivam dessa incapacidade, de uma forma ou de outra, e podem ser descritas como “filtragem muito menos flexível”. Mas e quanto às vantagens?

Antes de tudo, está a capacidade de configurá-lo facilmente em praticamente qualquer dispositivo conectado à Internet, desde telefones e tablets, passando por smart TVs, até eletrodomésticos inteligentes. Enquanto para fazer a filtragem web você precisaria de uma extensão de navegador ou de um aplicativo independente de bloqueio de anúncios, com a filtragem de DNS você pode literalmente alterar uma linha de texto nas configurações do seu roteador, e todos os dispositivos conectados ao seu Wi-Fi doméstico estarão protegidos contra anúncios e rastreadores.

Outra vantagem distinta da filtragem de DNS é que ela é aplicada na etapa mais inicial possível, sendo, portanto, a maneira mais eficiente de bloquear anúncios e evitar o rastreamento, especialmente em dispositivos móveis, onde o consumo de bateria e tráfego pode ser uma preocupação.

Resumindo e respondendo à última parte da pergunta do Lenny, idealmente você gostaria de complementar a filtragem de rede com a filtragem de DNS em todos os dispositivos compatível com ambas. Elas se complementam, especialmente no que diz respeito à proteção contra rastreamento. Se precisar escolher, e se o seu dispositivo permitir, opte pela filtragem web tradicional, ela é mais flexível e, em geral, proporcionará uma experiência melhor. E em dispositivos como roteadores e smart TVs, escolha a proteção DNS, pois pode ser a única opção disponível nesses casos.

Agora que sabemos como o DNS e a filtragem de DNS funcionam, é hora de falar sobre como manter sua conexão DNS segura e privada. Esta pergunta simples do xiulou nos ajudará a iniciar a conversa:

O que você acha do protocolo DNScrypt?

Assim como o tráfego regular da web precisa ser protegido para evitar que atores mal-intencionados o falsifiquem e manipulem, o tráfego DNS também precisa dessa proteção. DNSCrypt foi uma das primeiras tentativas de criptografar consultas DNS para protegê-las da vigilância. Na época, foi um grande avanço em privacidade de DNS, mas principalmente porque as alternativas praticamente não existiam. O DNSCrypt ainda está em uso hoje (e o AdGuard DNS o suporta até hoje), mas foi superado e ofuscado por protocolos mais modernos como DNS-over-HTTPS e DNS-over-TLS.

Falando sobre eles, Dmitry pergunta:

Por favor, explique de forma simples como funcionam o DNS-over-TLS e o DNS-over-HTTPS.

O DNSCrypt, apesar de ser o pioneiro dos protocolos de criptografia de DNS, é responsável por menos de 10% de todas as requisições DNS criptografadas hoje. Protocolos muito mais populares são o DNS-over-TLS (DoT) e especialmente o DNS-over-HTTPS (DoH), que juntos representam cerca de 90% de todo o tráfego DNS criptografado. Vamos tentar entender um pouco sobre como eles funcionam.

Com o DNS não criptografado, quando o seu navegador solicita o endereço IP do site ao qual você está se conectando, ele envia a solicitação com o nome de domínio desse site para o servidor DNS em texto simples. Isso significa que qualquer pessoa que "escute" o seu tráfego DNS não encontrará dificuldades e poderá facilmente ver todos os sites que você está tentando visitar. Ou seja, não há privacidade.

Com o DoH, sua comunicação DNS é criptografada com HTTPS, o conhecido protocolo seguro que você vê em todo lugar na web (pense nos ícones de cadeado verde ao lado da barra de endereço no seu navegador). Cada consulta DNS que o seu navegador envia via DoH é criptografada ao ser "embrulhada" dentro de uma solicitação HTTPS. Isso não só fornece proteção por si só, mas também faz com que o seu tráfego DNS se pareça com tráfego HTTPS regular para observadores externos. Dessa forma, eles podem nem perceber que o que estão vendo é uma consulta DNS, muito menos examinar o seu conteúdo.

O DoT funciona de uma maneira um pouco diferente do DoH. Ele usa o protocolo de segurança TLS para criar um túnel direto e seguro entre o seu navegador e o servidor DNS, através do qual as consultas DNS podem viajar em ambas as direções. Isso torna o seu tráfego DNS seguro, mas também muito mais fácil de detectar por qualquer pessoa que esteja observando, pois é facilmente distinguível do tráfego HTTPS regular. No geral, ambos os protocolos oferecem segurança, mas de formas diferentes, e cada um tem seus próprios usos.

Ainda há mais perguntas relacionadas a DNS, mas é impossível responder a todas em apenas um artigo. Com certeza voltaremos à filtragem de DNS e privacidade de DNS mais tarde. Você pode enviar mais perguntas sobre DNS e outros tópicos através deste formulário, e você pode ver as respostas já na próxima edição do TechTok!