Studie besagt: Erweiterungen können Passwörter von Websites stehlen. Sollte man Alarm schlagen?

Die neueste Forschungsarbeit der Universität der Wisconsin-Madison hat ergeben, dass „ein signifikanter Prozentsatz“ der Erweiterungen in Chrome — etwa 12,5% — von den Nutzer:innen Berechtigungen erhalten haben, die ihnen den Zugriff auf sensible persönliche Daten ermöglichen. Das Hauptaugenmerk des Papiers liegt auf Passwörtern, die der Untersuchung zufolge oft im Klartext der Quellcode selbst angesehener Websites gespeichert sind. Diese ungeschützten Passwörter, so argumentieren die Forscher:innen, können zu leichten Zielen für bösartige, datenhungrige Erweiterungen werden.

Es wurde festgestellt, dass auf 15% der von untersuchten Websites, darunter bekannte Websites wie Google und Cloudflare, Passwörter „im Klartext im HTML‑Quellcode zu finden waren“. Die nachlässige Haltung der Website‑Entwickler:innen und die laxen Entwicklungsregeln für Erweiterungen bei Chrome öffnen Tür und Tor für Angreifer, um diese Schwachstelle auszunutzen. Im Rahmen der Untersuchung wurden 190 Erweiterungen identifiziert, die „direkt auf Passwort‑Felder zugreifen“, darunter auch beliebte Erweiterungen wie AdBlockPlus und Honey — beide mit über 10 Millionen Downloads.

Die Forscher:innen sagten:

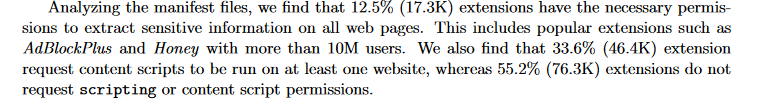

„Bei der Untersuchung der Manifestdateien (die JSON‑formatierten Dateien, die wichtige Informationen über die Fähigkeiten der Erweiterung und die von ihr verwendeten Dateien liefern), wurde festgestellt, das 12,5% (17,3K) der Erweiterungen die erforderlichen Berechtigungen haben, um sensible Informationen auf allen Websites zu extrahieren.“

Die neue Plattform für Erweiterungen von Google Chrome, Manifest V3, beschränkt zwar die Möglichkeiten der Erweiterungen, aber diese Maßnahmen reduzieren die Sicherheitsrisiken nicht wesentlich. Der Untersuchung zufolge: *„Trotz der beabsichtigten Verbesserungen von MV3 in Bezug auf Datenschutz und Sicherheit bleiben die Funktionen der Inhaltsskripts unverändert. Das bedeutet, dass die Sicherheitslücke zwischen der Erweiterung und der Website bestehen bleibt, und eine Erweiterung kann in den DOM-Tree geladen werden und uneingeschränkten Zugriff auf die Website erhalten, was ein Risiko für die Nutzer:innen darstellt.“

Klingt bedrohlich, nicht wahr? Lassen Sie uns also die Dinge klären.

Es geht um Vertrauen, da führt kein Weg daran vorbei

Zwar stimmt es, dass Werbeblocker-Erweiterungen (wie viele andere auch) einige erschreckende Berechtigungen benötigen. Das bedeutet jedoch nicht, dass sie von Natur aus bösartig sind oder unbedingt darauf aus sind, Ihre Daten zu stehlen. Sie können ihre Aufgabe einfach nicht anders erfüllen. Und wir müssen darauf vertrauen, dass sie ihre Arbeit machen.

Es ist auch nicht das erste Mal, dass wegen des Umfangs, in dem Erweiterungen auf Nutzerdaten zugreifen können, die Alarmglocken läuten. Dies ist kein Problem, das nur bei Chrome auftritt — Erweiterungen für andere Browser wie Firefox haben die gleichen Fähigkeiten und Berechtigungen. Auch geht es nicht nur um Werbeblocker: Alle Erweiterungen, die den Inhalt von Websites ändern müssen, wie z. B. Passwort-Manager und Produktivitäts-Tools, benötigen umfassenden Zugriff auf die Informationen auf diesen Websites. Der technische Grund dafür ist, dass diese Erweiterungen JavaScript verwenden, eine Programmiersprache, mit der HTML-Elemente auf der Website gelesen und umgewandelt werden können, um den Zweck der Erweiterung zu erfüllen. Passwort-Manager verwenden beispielsweise JavaScript, um Passwörter und Benutzernamen in Eingabefelder einzufügen, während Produktivitäts-Tools es nutzen, um Ablenkungen zu blockieren, die Zeit zu verfolgen, Websites zu speichern, usw.

Und wie steht es mit Werbeblockern? Werbeblocker lassen JavaScript laufen, um Websites nach Werbeskripts und anderen Elementen zu durchsuchen, die ihrer Blockliste entsprechen. Dadurch können sie diese blockieren und „Werbereste“ wie Leerstellen und unterbrochene Elemente ausblenden, die möglicherweise von den blockierten Werbungen zurückgelassen wurden. Dieser Vorgang wird als „kosmetische Verarbeitung“ bezeichnet.

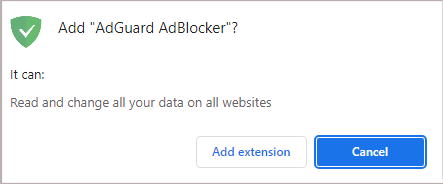

Im Chrome Web Browser Store erklären wir offen, warum AdGuard Browsererweiterung bestimmte Berechtigungen benötigt.

Wir erläutern also, dass wir Berechtigungen zum Lesen und Ändern aller Ihrer Daten auf allen Websites (host permission) und Zugriff auf Registerkarten (tabs permission) benötigen, um Werbung zu blockieren und kosmetische Regeln anzuwenden, damit die Websites sauber und ordentlich aussehen. Außerdem brauchen wir die WebNavigation-Berechtigung (webNavigation permission), um die werbeblockierenden Skriptlets rechtzeitig einzufügen, bevor die Website Werbung lädt.

Kurz gesagt, wie auch viele andere Browsererweiterungen, kann AdGuard aufdringliche Berechtigungen erfordern, um zu funktionieren. Letztendlich liegt es an Ihnen, ob Sie den Entwickler:innen und ihren Gründen für diese Berechtigungen genug vertrauen, um sie zu gewähren.

Sollten Sie also besorgt sein?

Ja, im Großen und Ganzen. Sie sollten bei der Installation von Erweiterungen, die auf Ihre Daten auf Websites zugreifen können, vorsichtig sein. Auch wenn die Wahrscheinlichkeit gering ist, dass die Erweiterung bösartig ist und Ihre Passwörter oder Ihre Bankdaten stiehlt, die im Klartext im HTML-Quellcode einer Website gespeichert sind. Mit zusätzlichen Funktionen kommen auch zusätzliche Risiken, und das gilt nicht nur für Add-ons, sondern auch für andere Dienste und Geräte wie WLAN-fähige Staubsauger oder moderne Autos mit Sensoren. Jedes Mal, wenn Sie Ihrem Add-on erlauben, seine Wunder zu tun, z. B. Werbung zu blockieren, müssen Sie ein höheres Risiko für Ihre Sicherheit und Privatsphäre in Kauf nehmen. Ob Sie diesen Kompromiss fair finden oder nicht, er ist unvermeidlich.

Im Jahr 2018 widmete Mozilla einen ganzen Blogbeitrag den Erweiterungsberechtigungen. Dabei wurden auch „beunruhigend klingende Berechtigungen“ erklärt, die Werbeblocker und ähnliche Erweiterungen aus legitimen Gründen benötigen. Gleichzeitig wurden jedoch auch die Risiken der Installation betont.

Allerdings merkte das Unternehmen an, dass Fälle, in denen böswillige Entwickler:innen vorgeben, dass eine Erweiterung eine bestimmte Funktion hat, obwohl sie in Wirklichkeit etwas anderes tut, „selten“ sind.

Quelle: Mozilla

Sie könnten einwenden, dass selbst „selten“ manchmal zu oft ist. Wir sind voll und ganz damit einverstanden — es würde niemandem helfen, dieses Problem herunterzuspielen. Vor einigen Jahren haben wir selbst mehrere bösartige Werbeblocker-Erweiterungen aufgedeckt, die den Code echten Erweiterungen kopierten und das Verhalten des Browsers auf unerwünschte Weise veränderten. Damals schätzten wir, dass über 20 Millionen Menschen von diesen gefälschten Werbeblockern betroffen sein könnten. Jetzt stellt sich die dringende Frage, wie man sicher sein kann, dass es OK ist, einer Erweiterung die Berechtigung zu geben, alle Ihre Browseraktivitäten zu sehen.

Hier ist eine Checkliste, die erfüllt werden muss, damit eine Erweiterung in unseren Augen als sicher angesehen werden kann:

Die Hersteller der Erweiterung sind klar angegeben und haben eine physische Adresse. Idealerweise sind sie seit vielen Jahren in der Branche tätig

Die Datenschutzrichtlinien sind vorhanden, klar formuliert und benutzerfreundlich

Die Gründe für die Berechtigungen sind eindeutig angegeben und entsprechen dem Zweck der Erweiterung

Die Erweiterung ist Open-Source: Die Liste aller Commits ist einsehbar und immer verfügbar. Ein Beispiel hierfür ist AdGuard, die kostenlose und öffentliche Werbeblocker-Erweiterung für Chrome

Die Entwickler:innen unterhalten eine Online-Präsenz: Sie sind für die Benutzer:innen leicht erreichbar (über soziale Medien, die Website oder einen speziellen Support-Desk) und liefern zeitnahe Antworten

Die Erweiterung hat positive Bewertungen und günstige Rezensionen. Dies ist jedoch keine hundertprozentige Garantie für die Sicherheit, da Bewertungen von Bots manipuliert oder von nicht allzu neugierigen Gelegenheitsnutzer:innen abgegeben werden können, denen die Tatsache genügt, dass die Erweiterung funktioniert und die nicht weiter nachforschen. Aber das ist eine andere Geschichte