Populäre Chrome-Erweiterungen, darunter Werbeblocker, wurden kompromittiert. Wie Sie sich schützen

Im Februar 2025 identifizierte das GitLab Threat Intelligence Team mindestens 16 bösartige Chrome-Erweiterungen, die über 3,2 Millionen Nutzer:innen betrafen. Diese Erweiterungen waren ursprünglich legitime Tools, die über die offiziellen Browser-Stores von vertrauenswürdigen Entwicklern installiert wurden, aber später durch bösartige „Updates“ kompromittiert wurden.

Die Untersuchung ergab, dass dieser Angriff durch kompromittierte Entwicklerkonten ausgelöst wurde. Einige Entwickler hörten zuvor auf, ihre Erweiterungen zu unterstützen und verloren so die Kontrolle über diese, während andere, die weiterhin die Kontrolle hatten, wahrscheinlich durch Phishing-Kits getäuscht wurden.

Bösartige Erweiterungs-Updates führten versteckte Skripte ein, die heimlich Daten stahlen, Web-Anfragen modifizierten und Werbung in Websites injizierten. Diese Änderungen blieben den Nutzer:innen weitgehend unbemerkt, da sie bereits die erforderlichen Berechtigungen erteilt hatten, wodurch Angreifer die Web-Inhalte und Interaktionen der Nutzer:innen nahtlos manipulieren konnten.

Welche Risiken bestehen darin?

Es ist unklar, welchen Schaden diese spezielle bösartige Kampagne verursacht hat, aber Berechtigungen wie „Host-Zugriff“ und „Skripting-Kontrollen“ stellen erhebliche Risiken dar, da sie den Zugriff auf sensible Informationen ermöglichen, einschließlich Kreditkartendaten, Login-Daten, Authentifizierungs-Token und Cookies — was Angreifern potenziell die Kontrolle über Nutzerkonten oder den Zugriff auf private Nachrichten verschaffen kann.

Erweiterungen können auch den Inhalt von Webseiten in Echtzeit modifizieren, wodurch Möglichkeiten für Betrug entstehen, wie etwa das Ändern von Transaktionsdetails auf Bank-Webseiten. Zusätzlich können Angreifer Werbung injizieren, Nutzer:innen auf Phishing-Seiten umleiten oder gefälschte Klicks generieren, um Einnahmen aus Werbung zu manipulieren.

Die Nutzer:innen der betroffenen Erweiterungen hinterließen zahlreiche Kommentare im Chrome Web Store und deuteten darauf hin, dass die Erweiterungen irgendwann nicht mehr vertrauenswürdig waren. Unter anderem bemerkten sie merkwürdig platzierte Werbung, hinzugefügte Affiliate-IDs in Service-Links und Probleme mit console.log — einer integrierten Funktion zur Fehlerbehebung und Code-Analyse:

Quelle: GitLab Security Tech Notes

Werbeblocker und das Thema Vertrauen

Insgesamt wurden 16 Erweiterungen kompromittiert, die vollständige Liste ist auf der Forschungsseite verfügbar. Was uns jedoch besonders auffiel, war, dass drei dieser Erweiterungen Werbeblocker waren — NoAds, Adblock for You und Adblock for Chrome.

Als Werbeblocker selbst finden wir das besonders besorgniserregend. Vor fünf Jahren deckten wir „falsche“ Werbeblocker-Erweiterungen auf, die durch Cookie-Stuffing Werbebetrug betrieben. Diese Erweiterungen, die ferngesteuert waren, injizierten heimlich Affiliate-Cookies in die Browser der Nutzer:innen. Besonders problematisch war, dass einige dieser Erweiterungen sogenannte „Zeitbomben“ waren, die zu schädlicheren Aktionen führen konnten, sobald sie ein weiteres Kommando von einem Remote-Server erhielten. Fazit: Die Wahl eines vertrauenswürdigen Werbeblockers ist entscheidend; die Folgen einer schlechten Wahl können schwerwiegende Auswirkungen haben.

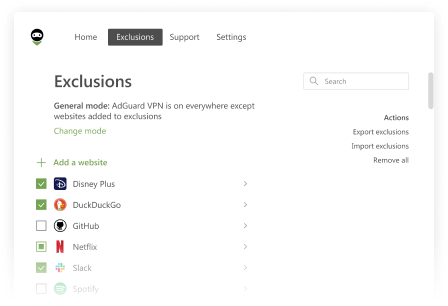

In diesem Fall hatten die Entwickler der Erweiterungen keine böswillige Absicht. Ihre Erweiterungen waren ursprünglich sicher, wurden jedoch später von Bedrohungsakteuren kompromittiert. Dennoch empfehlen wir, aus Vorsichtsgründen wieder einmal, folgende Richtlinien zu befolgen:

- Installieren Sie Erweiterungen nur aus vertrauenswürdigen Quellen, wie offiziellen Stores oder verifizierten Websites

- Recherchieren Sie den Entwickler, bevor Sie ihre Produkte installieren

- Überprüfen Sie die Datenschutzrichtlinie, um die Nutzung der Daten zu verstehen

- Seien Sie vorsichtig, wenn Sie Berechtigungen erteilen, insbesondere wenn eine Erweiterung zu viel Zugriff verlangt

- Entfernen Sie regelmäßig Erweiterungen, die Sie nicht mehr nutzen, um das Risiko bösartiger Updates zu minimieren

Nutzer:innen gewähren oft Berechtigungen, ohne die Auswirkungen vollständig zu verstehen, insbesondere wenn eine Erweiterung nützlich oder vertrauenswürdig erscheint. Einmal erteilte Berechtigungen bleiben bestehen, bis die Erweiterung entfernt wird, was es Angreifern ermöglicht, diese über einen längeren Zeitraum auszunutzen. Und wie wir sehen können, da Erweiterungen automatisch aktualisiert werden, kann eine vertrauenswürdige Erweiterung später bösartige Updates einführen, die die Sicherheit der Nutzer:innen ohne deren Wissen gefährden.

Nun wurden die betroffenen Erweiterungen bereits aus dem Chrome Store entfernt, aber Nutzer:innen sollten sie auch von ihren Geräten entfernen und wachsam bleiben, um sich vor ähnlichen Vorfällen in der Zukunft zu schützen.

Lesen Sie diese Ausgabe unserer TechTok-Serie, um zu erfahren, wie Sie vertrauenswürdige Apps und Erweiterungen erkennen. Bleiben Sie wachsam und setzen Sie Sicherheit bei Ihrer Wahl an erste Stelle!