Cookies, Google, Amazon, Twitter piraté & surveillance sans mandat : AdGuard résume

Dans cette édition du digest AdGuard : Chrome ne peut pas dire adieu aux cookies tiers, Twitter est piraté, les pays européens jugent que Google n'est pas sûr pour les écoles, les sonnettes intelligentes partagent des données avec la police (sans mandat), le Royaume-Uni souhaite que les entreprises technologiques scannent les téléphones, tandis que les États-Unis stockent les données de localisation des téléphones portables.

Les principaux opérateurs de réseau testent une nouvelle méthode de suivi des utilisateurs sans cookies

Les principaux fournisseurs de télécommunications européens, Vodafone et Deutsche Telekom, ont testé un nouvel outil de suivi qui pourrait remplacer les cookies tiers. Alors que l'ancienne méthode de suivi repose sur le stockage des empreintes de sites web sur l'appareil, un nouvel outil appelé TrustPid permet aux fournisseurs de services de stocker toutes les données. Avec TrustPid, les opérateurs attribuent des "jetons pseudo-anonymes " aux utilisateurs sur la base de leur adresse IP. Si les opérateurs de sites web, privés de données sur les utilisateurs en raison de l'élimination progressive des cookies tiers, veulent en savoir plus sur les visiteurs, ils peuvent faire appel à cet identifiant et personnaliser les publicités. Si les sites web ne sont peut-être pas en mesure d'identifier les utilisateurs individuels, les opérateurs de réseaux pourraient le faire facilement.

TrustPid affirme que le mécanisme est "respectueux de la vie privée ", mais il est déjà comparé à un code de suivi controversé connu sous le nom de "supercookie ". Contrairement à un cookie ordinaire, qui peut être effacé et bloqué, un "supercookie " ne peut pas l'être puisqu'il n'est pas stocké sur l'appareil. Verizon a été sanctionné aux États-Unis en 2016 pour avoir introduit des "supercookies " dans le navigateur des utilisateurs sans leur consentement. Vodafone affirme que TrustPid n'est pas un "supercookie " et qu'il est conforme au GDPR.

Il s'agit d'un autre cas où les entreprises technologiques tentent de contourner les restrictions de suivi sous le couvert de la protection de la vie privée. Avec la disparition imminente des cookies tiers, les entreprises tentent de compenser la perte de revenus publicitaires en inventant de nouveaux moyens de collecter les données des utilisateurs. Les entreprises rivalisent pour être les premières à adopter les nouvelles technologies de suivi et s'emparer ainsi d'une partie du marché publicitaire. L'ironie est qu'elles présentent leur quête d'argent publicitaire comme quelque chose qui profitera aux utilisateurs.

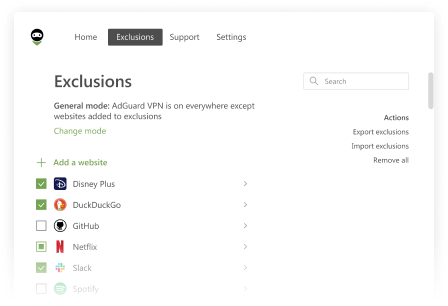

Le Danemark et les Pays-Bas limitent l'utilisation des services Google dans les écoles

À l'approche de la rentrée scolaire, le Danemark a déclaré la chasse ouverte à Google. L'agence danoise de protection des données a interdit l'utilisation des Chromebooks et de Google Workspace pour le traitement des données personnelles dans les écoles. L'interdiction s'applique directement à une municipalité, mais il est conseillé aux autres de faire de même. L'agence a jugé que la manière dont le géant de la technologie traite les données personnelles est incompatible avec la législation européenne sur la protection des données (GDPR). Elle s'est notamment opposée au fait que Google puisse transférer des données vers des pays tiers tels que les États-Unis "sans le niveau de sécurité nécessaire ". Google Workplace for Education comprend des outils pédagogiques incontournables tels que Google Classroom, Google Docs, Google Slides, Gmail, Google Meet et Google Drive.

Le ministère néerlandais de l'éducation a quant à lui exhorté les écoles à prendre des mesures supplémentaires pour sécuriser les données lors de l'utilisation du navigateur Web Chrome et de Chrome OS de Google. En l'état actuel, les deux services ne sont pas conformes au GDPR et devraient le devenir au plus tôt en août 2023, lorsque Google publiera leurs versions actualisées. Pour l'instant, les écoles qui souhaitent continuer à utiliser Chrome doivent se conformer aux règles qui ne manqueront pas d'incommoder certains apprenants. Par exemple, les écoles devront désactiver la traduction automatique des sites web, désactiver les contrôles orthographiques, désactiver la personnalisation des annonces et s'assurer que les données sont stockées en Europe. Les écoles sont également encouragées à abandonner le moteur de recherche de Google et à opter pour des options plus respectueuses de la vie privée, comme DuckDuckGo.

Si les pratiques de partage des données de Google sont devenues une source d'inquiétude pour les gouvernements, il est grand temps que vous commenciez à vous en préoccuper vous-même (si ce n'est pas déjà fait).

5,4 millions d'informations sur les comptes Twitter sont en vente

On dirait que Twitter n'a pas de répit. En plus de sa bataille juridique imminente avec Elon Musk au sujet d'un accord de rachat malheureux, le géant des médias sociaux a reçu un autre coup dur. Une base de données contenant les numéros de téléphone et les adresses électroniques de 5,4 millions de comptes Twitter a été mise en vente pour 30 000 dollars. Les données auraient été récupérées en décembre 2021 et obtenues grâce à une vulnérabilité qui a depuis été corrigée. Le trésor contient des informations publiques sur les profils Twitter (un surnom et une description du profil) ainsi qu'un numéro de téléphone et/ou une adresse électronique.

Cette brèche représente une menace majeure pour les utilisateurs de Twitter, en particulier pour les personnalités publiques - il semble que nous pourrions voir davantage d'escroqueries cryptographiques sur les médias sociaux impliquant des célébrités à l'avenir. En outre, en faisant correspondre l'adresse électronique de l'utilisateur à des bases de données connues, les attaquants peuvent essayer de trouver des informations sur des hommes politiques, des militants ou des célébrités et les faire sortir ou les faire chanter. Les personnes qui utilisent le même courriel pour s'inscrire sur de nombreux sites web, y compris ceux dont le contenu est douteux ou interdit, comme les sites pornographiques ou les marchés illégaux, sont particulièrement vulnérables. En général, il est préférable d'utiliser une adresse électronique dédiée aux médias sociaux pour éviter que vos données ne soient compromises lors de violations de ce type.

On pourrait croire que les grandes entreprises dotées d'une infrastructure de sécurité élaborée (comme Twitter) sont à l'abri des bugs et des fuites, mais c'est une fausse impression - gardez cela à l'esprit lorsque vous les autorisez à accéder à vos données.

Des adieux persistants : Chrome retarde encore l'élimination progressive des cookies tiers

Dire adieu aux cookies tiers semble être trop douloureux pour Google. Le géant de la technologie a annoncé qu'il retarderait l'amortissement du mécanisme de suivi dans son navigateur Chrome, cette fois jusqu'à la seconde moitié de 2024.

Alors que Safari et Firefox bloquent les cookies tiers par défaut, Google avait initialement prévu de mettre fin à la prise en charge des cookies tiers d'ici 2022 dans le cadre de l'initiative Privacy Sandbox. Cette échéance a été d'abord repoussée à 2023 et maintenant à 2024.

!Google a de nouveau reporté la suppression progressive des cookies tiers](https://cdn.adguard.com/content/blog/digests/digest_august2022/cookieb.jpg)

Au début de l'année, Google a lancé son initiative Privacy Sandbox, dont l'objectif déclaré était de concilier les intérêts des utilisateurs soucieux de leur vie privée et ceux des annonceurs. Elle était censée y parvenir en remplaçant les cookies tiers par le mécanisme appelé Topics. Présenté comme une alternative au tracking respectueuse de la vie privée, Topics ne fera malheureusement que consolider le monopole publicitaire de Google, en permettant à Big Tech de continuer à identifier les utilisateurs individuels. Vous pouvez lire notre examen approfondi de Topics et de la Privacy Sandbox dans son ensemble.

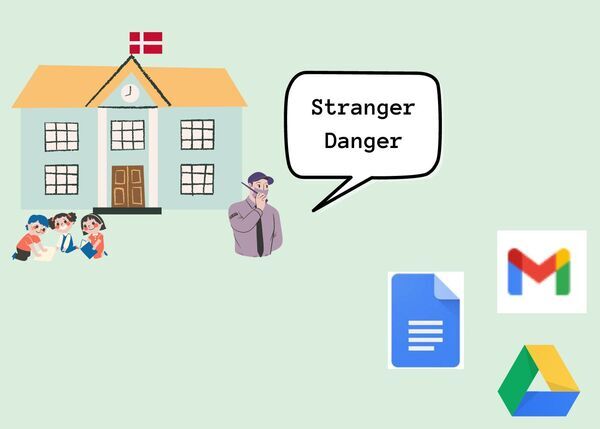

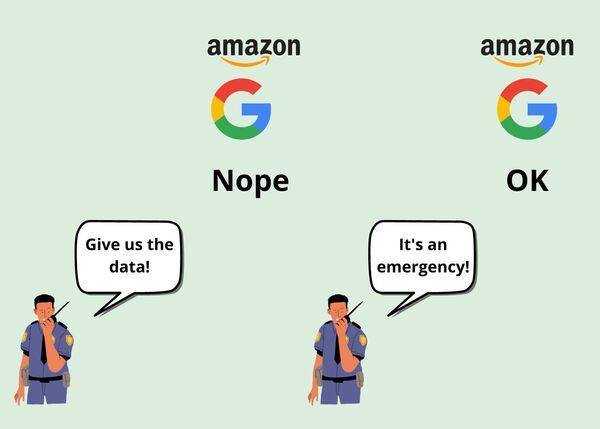

Urgence ! Google et Amazon permettent à la police d'accéder aux données des sonnettes et des caméras

Nest, propriété de Google, et Ring, propriété d'Amazon, qui vendent tous deux des sonnettes vidéo intelligentes et des caméras de sécurité domestiques, ont confirmé qu'ils pouvaient donner à la police l'accès à des données vidéo privées sans le consentement de l'utilisateur ni mandat en cas d'"urgence ". Ring a révélé avoir accédé à 11 demandes de ce type depuis le début de l'année, dont certaines concernaient des cas d'enlèvement, d'automutilation et de tentative de meurtre. Nest a déclaré qu'elle se réserve le droit d'accéder à de telles demandes, mais qu'elle ne l'a pas encore fait.

Il n'est pas clair si Ring informe les clients après que la société a fourni les données des utilisateurs aux forces de l'ordre. Nest a déclaré qu'elle informait généralement les utilisateurs des demandes d'urgence, sauf si la loi l'interdit.

La loi américaine permet aux entreprises qui traitent des séquences vidéo de se conformer aux demandes sans mandat, mais elles ne sont pas légalement obligées de le faire. Cette pratique est alarmante car elle peut donner lieu à des abus de la part de la police. En l'absence de contrôle juridique, les entreprises se voient accorder le droit exclusif de décider si un incident donné constitue une urgence, et les utilisateurs devraient y réfléchir à deux fois avant de confier leurs données à de telles entreprises.

Les utilisateurs devraient réfléchir à deux fois avant de confier leurs données à de telles entreprises. Pourtant, c'est nous, utilisateurs, qui devons payer pour cette fonctionnalité, alors que nous n'en avons pas nécessairement besoin. En fait, les utilisateurs n'ont d'autre choix que de financer de leur poche l'espionnage des grandes entreprises technologiques. La seule alternative est de ne pas acheter ces produits.

Le Royaume-Uni fait pression pour que les géants de la technologie scannent les téléphones pour détecter les abus sexuels sur les enfants

Les responsables de la cybersécurité au Royaume-Uni ont demandé aux entreprises technologiques de créer des logiciels pour scanner les téléphones côté client. Cette idée s'inscrit dans le cadre du projet de loi britannique sur la sécurité en ligne. Si elle est adoptée, elle pourrait obliger les plates-formes en ligne à analyser le contenu des utilisateurs à la recherche de matériel pédopornographique et d'actes terroristes.

L'idée ressemble à la tentative d'Apple d'introduire la fonction de détection de CSAM l'année dernière. Apple a dû faire face à la réaction des défenseurs de la vie privée, qui ont fait valoir que cela mettrait en péril le cryptage de bout en bout et ont finalement reporté le lancement de la fonction. Au début de l'année, la Commission européenne a proposé une loi qui obligerait les entreprises de technologie à analyser les messages pour y détecter les éléments du CSAM et le "grooming" dans les messages.

Le Royaume-Uni peut vouloir marcher sur la corde raide entre la vie privée et la protection des enfants, mais une fois que le cryptage de bout en bout est miné, il n'y a plus de retour possible. Nous sommes les témoins directs d'une tendance inquiétante : d'abord dans l'UE et maintenant au Royaume-Uni, la vie privée est érodée sous le prétexte de protéger les enfants. L'efficacité de la mesure est discutable, tandis que les dommages causés à la vie privée des utilisateurs seront irréparables et durables.

Just Buy It: Data brokers sell location information to US government

Des documents obtenus par l'Union américaine pour les libertés civiles (ACLU) ont montré que le gouvernement américain a acheté en masse des données de localisation de téléphones à deux courtiers, échappant à toute surveillance judiciaire. Les agences américaines qui s'occupent de l'immigration et de la sécurité des frontières ont acheté de copieuses quantités de données à Venntel et Babel Street de 2017 à 2019. Dans un cas, les douanes américaines et la protection des frontières (CBP) ont obtenu jusqu'à 133 654 points de localisation de téléphones portables en l'espace de 3 jours.

L'ACLU considère cette pratique comme un suivi injustifié qui repose sur les données "tranquillement extraites des applications pour smartphones ".

Les développeurs d'applications peuvent intégrer des kits de développement logiciel (SDK) de tiers dans leurs applications afin de pouvoir suivre la localisation des utilisateurs. Ainsi, les développeurs économisent l'argent et le temps nécessaires pour mettre au point leurs propres solutions. Cependant, certains SDK peuvent transférer les données des utilisateurs à des tiers et les vendre. Nous avons écrit précédemment sur un vendeur de SDK appelé SafeGraph, qui vendait les données de localisation des clients des cliniques d'avortement. Une façon de protéger votre vie privée est de ne donner aux applications que les autorisations nécessaires. Et si vous devez autoriser votre application à identifier votre position (par exemple, s'il s'agit d'une application météo), vous pouvez vérifier qu'elle ne transmet pas vos données de localisation ailleurs.