ТехТок №5: Кому доверять?

Мы продолжаем серию статей ТехТок, где отвечаем на ваши вопросы о блокировке рекламы, работе VPN-сервисов и о других цифровых технологиях. В первых четырёх выпусках мы ответили на ряд вопросов о блокировке рекламы, VPN и DNS. Сегодня мы сосредоточимся на чём-то, возможно, более общем и менее конкретном, но, тем не менее, очень важном: вопросах доверия.

Что мы имеем в виду под этим? Мы взаимодействуем с интернетом через бесчисленное множество приложений, программ и браузерных расширений. Мы используем мессенджеры для отправки личных сообщений и браузеры для интернет-сёрфинга, вводим наши данные для совершения покупок в различных приложениях. Как мы можем быть уверены, что им всем можно доверять?

Вероятно, самый важный инструмент в вашем цифровом арсенале — это браузер, поскольку он служит проводником для большинства ваших онлайн-активностей. Вы должны быть уверены, что можете ему доверять или, по крайней мере, знать о потенциальных угрозах конфиденциальности, прежде чем вверить ему свою личную информацию. Этот вопрос пришёл от читателя, который представился как любитель AdGuard, и это никак не повлияло на то, что мы выбрали именно его 👀:

В браузере Chrome нет трекеров. Как они отслеживают пользователей? И говорят, что Firefox — приватный браузер, но у него 4 трекера, которые можно найти даже в форках Firefox. Почему так?

Нам нужно начать с того, что цифры, представленные в вопросе, несколько вводят в заблуждение. Вероятно, они взяты из сервиса, похожего на Exodus, который анализирует Android-приложения на наличие трекеров. Действительно, Exodus отображает 0 трекеров для мобильной версии Chrome и 3 скрипта отслеживания для Android-версии Firefox. Однако эти цифры не следует воспринимать как истину. Во-первых, они касаются только мобильных приложений, но это вовсе не главная причина, почему они не отражают реального положения вещей. Exodus просматривает только сторонние скрипты, которых на самом деле нет в мобильной версии Chrome (или, по крайней мере, у них нет скриптов, известных Exodus). Вместо этого Chrome полагается на собственные механизмы отслеживания. Он собирает пользовательские данные напрямую и отправляет их на серверы Google, минуя алгоритмы обнаружения Exodus.

Как же именно вас отслеживают Chrome, Firefox и другие браузеры и какие из них заслуживают вашего доверия больше всего?

Сторонние куки

Начнем со сторонних куки. Несмотря на то, что они вымирают и постепенно заменяются другими методами отслеживания, они по-прежнему остаются актуальными и сегодня. Не в последнюю очередь благодаря Chrome, который приостановил свои планы по отказу от файлов cookie и до сих пор сохраняет их включёнными по умолчанию. Edge, который часто следует примеру Chrome в вопросах конфиденциальности, делает то же самое. В той или иной степени все остальные браузеры, в том числе Firefox, Safari и Brave, по умолчанию блокируют сторонние файлы cookie, поэтому все они зарабатывают балл в виртуальную копилку приватности.

Прямое отслеживание

Теперь перейдём к отслеживанию, интегрированному в сами браузеры. Chrome снова задаёт тон с Privacy Sandbox — инициативой, направленной на замену файлов куки — которая на первый взгляд кажется безопасной для конфиденциальности, но на самом деле таковой не является. Если углубиться в такие технологии, как Topics API и Protected Audience API, две неотъемлемые части Privacy Sandbox, то становится очевидным, что у них много недостатков и они приносят мало пользы. Решение Microsoft Edge для файлов cookie, Ad Selection API, очень уж похоже на Privacy Sandbox, что уже само по себе вызывает беспокойство. Оба браузера затрудняют, если не делают невозможным, полный отказ от любого отслеживания, что делает их плохим выбором для человека, ориентированного на конфиденциальность.

Firefox и Safari традиционно считаются более конфиденциальными и заслуживающими доверия альтернативами Chrome, и на это есть веские причины. Их не уличали в явной слежке за своими пользователями, и у обоих есть инструменты, которые по умолчанию блокируют стороннее отслеживание. Однако следует отметить, что в последние месяцы Mozilla, компания-разработчик браузера Firefox, подавала неоднозначные сигналы. Например, недавно Mozilla удалила давнее обещание «никогда не продавать данные пользователей» из условий использования на сайте. А в ноябре прошлого года многих удивило приобретение ими компании, занимающейся метрикой рекламы (Acronym). За прошедшие годы Mozilla заработала приличный кредит доверия, поэтому мы не хотим торопиться с выводами, но, кажется, ветер перемен добрался и до «лисьего леса».

Наконец, есть браузеры, которые с самого начала позиционировали себя как противоположность Chrome с его бесконечным сбором данных — например, Brave и DuckDuckGo. Оба не разрешают сторонние файлы cookie, по умолчанию блокируют трекеры и предлагают ряд дополнительных функций, ориентированных на конфиденциальность.

Только вам решать, какие браузеры заслуживают вашего доверия, а какие нет, но какой бы из них вы ни выбрали, рекомендуем сверить выставленные настройки по нашему руководству, чтобы убедиться, что вы максимально защищены.

Переходим к следующему вопросу от пользователя, представившегося как PR:

Как вы можете гарантировать надёжность своих приложений, ведь они имеют закрытый исходный код? AdGuard для Windows или Android может видеть почти весь мой интернет-трафик, даже зашифрованный HTTPS-трафик.

На эту же тему вопрос от пользователя, который предпочёл остаться неназыванным:

Когда я включаю фильтрацию HTTPS, это означает, что AdGuard (например, AdGuard для Mac) может видеть всё. Почему я должен доверять вам? Откуда мне знать, что AdGuard не отправляет часть информации на ваши серверы?

Оба эти вопроса напрямую касаются AdGuard, поэтому разделим ответ на две части. В первой части мы постараемся максимально объяснить, почему с AdGuard ваши данные в безопасности, а затем поговорим подробнее о том, как различать надёжные и ненадёжные приложения и расширения браузера в целом.

Итак, что происходит, когда вы устанавливаете и запускаете AdGuard на своём устройстве? Это правда, что полнофункциональные приложения блокировщика AdGuard для Windows, Mac и Android (в отличие от браузерных расширений и, в некоторой степени, приложений для iOS) работают на сетевом уровне. Конечно, между ними есть различия, но основной принцип схож. Чтобы фильтровать ваш интернет-трафик, AdGuard сначала пропускает его через себя, проверяя, нет ли там рекламы или трекинг-запросов. Самое важное тут заключается в том, что процесс фильтрации происходит полностью на вашем устройстве. AdGuard никогда не отправляет информацию о том, какие сайты вы посещаете на свои серверы. Иногда мы можем отправлять такую информацию, как версия вашей ОС или язык приложения. Мы делаем это, чтобы проверить наличие обновлений и статус лицензии или отправить отчёт о сбое. Вы можете увидеть всё, что отправляет AdGuard во всех возможных случаях, в уведомлении о конфиденциальности приложения для Windows, приложения для Mac, приложения для Android (внизу страницы можно найти информацию по всем остальным продуктам).

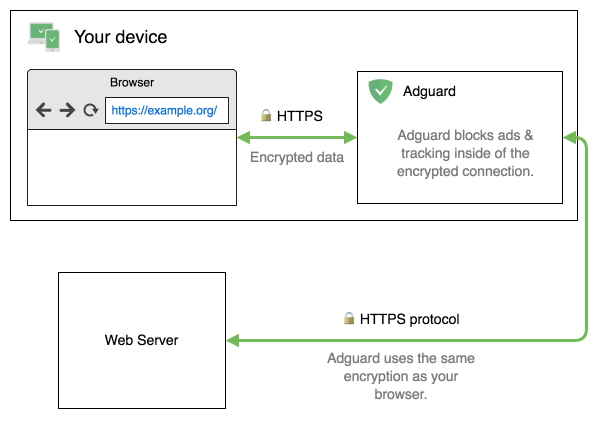

Несколько слов о том, как AdGuard фильтрует HTTPS и обеспечивает безопасность. Обычно, когда браузер пытается подключиться к сайту, этот сайт представляет сертификат безопасности как доказательство того, что он действительно является тем, за кого себя выдаёт. Важно, чтобы сертификат, который использует сайт, был выдан центром сертификации (CA), которому доверяет ваш браузер. Такой центр сертификации гарантирует, что сертификат SSL действительно выдан владельцу сайта. Теперь добавим в это уравнение AdGuard. Для каждого веб-запроса браузера AdGuard устанавливает два безопасных соединения: одно с браузером, а другое с сайтом, к которому вы подключаетесь. Но браузер должен доверять AdGuard так же, как он доверяет сайтам в обычном сценарии, и для этой цели AdGuard генерирует собственный сертификат и устанавливает его в систему.

Конечно, при этом ваше соединение остаётся безопасным. После проверки содержимого веб-запроса на наличие рекламы и трекеров AdGuard снова шифрует его перед отправкой на веб-сервер. Поскольку браузер больше не может просмотреть сертификат сайта и проверить его действительность, AdGuard выполняет эту проверку самостоятельно, и мы принимаем дополнительные меры безопасности.

Про то, как работает HTTPS-фильтрация, можно почитать в нашей Базе знаний.

А теперь пришло время ответить на другой вопрос, который задаст любой человек, задумывающийся о сохранности своих данных: как я могу им всем доверять? Как я могу быть уверен, что ваше (или любое другое) приложение не украдёт мои данные, пряча свои злые намерения за красивым фасадом различных функций? Правда в том, что нет стопроцентного способа всех проверить. Для каждого устанавливаемого вами приложения существует риск того, что оно может оказаться вредоносным, украсть ваши данные или заразить ваше устройство вирусами. Есть достаточно примеров, когда даже самые солидные на первый взгляд приложения пытались украсть данные своих пользователей. Но вот на что следует обращать внимание:

- Проверьте, имеет ли приложение/расширение открытый исходный код. Открытый исходный код приложения не означает автоматически, что ему можно доверять, но это значительно повышает его «чистоплотность». Например, наличие открытого репозитория GitHub является большим плюсом в вопросе доверия к приложению и часто даже позволяет вам следить за процессом разработки.

- Изучите разработчика. Посетите официальный сайт разработчика, посмотрите, есть ли у него другие заслуживающие доверия приложения. Погуглите разработчика в сети. Остерегайтесь разработчиков с одним приложением/расширением и с сайтами без контактной информации.

- Проверьте разрешения приложения. Этот совет может показаться глупым и очевидным, но действительно стоит обращать внимание на то, какие разрешения всплывают в процессе и после установки. Если вы подозреваете, что запросов у приложения больше, чем ему нужно, проверьте их, прежде чем принимать, и соблюдайте осторожность.

- Проанализируйте политику конфиденциальности. Большой красный флаг — это полное отсутствие политики конфиденциальности, лучше избегать таких приложений вовсе. Не намного лучше, если политика конфиденциальности представляет собой одностраничный PDF-файл. Но даже если она выглядит правдоподобной, потратьте 5 минут на её изучение — иногда вы будете искренне удивлены тому, что можно в ней найти.

- Используйте программное обеспечение для мониторинга сети (для продвинутых пользователей), например, WireShark для ПК или NetGuard для Android. С помощью этих инструментов вы можете увидеть, отправляет ли только что установленное приложение запросы к подозрительным доменам.

Как видите, нет волшебной кнопки, которая бы сказала вам, можно доверять приложению или нет, даже в случае с AdGuard. Но если вы будете уделять этому вопросу внимание, вы сможете значительно снизить риски кражи ваших личных данных или чего ещё похуже.

Мы скоро вернёмся со следующими ответами — присылайте нам свои вопросы по любой теме, связанной с технологиями, через эту форму, и, возможно, вы увидите ответы на них уже в следующем выпуске TechTok!