Как составлять свои фильтры

В этой статье мы рассказываем, как писать пользовательские правила фильтрации для использования в продуктах AdGuard. Чтобы проверить правила, скачайте приложение AdGuard

Фильтр — это набор правил фильтрации рекламного контента (баннеров, всплывающих окон и тому подобного). В AdGuard есть список базовых фильтров, созданных нашей командой. Они постоянно дорабатываются и дополняются, и, как мы надеемся, удовлетворяют требованиям большинства пользователей.

В то же время AdGuard позволяет создавать пользовательские фильтры, используя те же типы правил, что и в наших фильтрах.

Для описания синтаксиса правил мы используем Augmented BNF for Syntax Specifications, но не всегда строго следуем этой спецификации.

Синтаксис правил AdGuard изначально основан на синтаксисе правил Adblock Plus. Позже мы расширили его новыми типами правил для лучшей фильтрации рекламы. Часть информации в этой статье об общих для ABP и AdGuard типах правил взята из руководства Adblock Plus по написанию фильтров.

Комментарии

Любая строка, начинающаяся с восклицательного знака, является комментарием. В списке правил она подсвечивается серым цветом. AdGuard будет игнорировать эту строку, так что можете спокойно писать там всё, что хотите. Комментарии обычно размещаются над правилами и описывают то, что они делают.

Например:

! Это комментарий. Под этой строкой находится правило фильтрации.

||example.org^

Примеры

Блокировка по имени домена

Это правило блокирует:

https://example.org/ad1.gifhttps://subdomain.example.org/ad1.gifhttps://ads.example.org:8000/

Это правило не блокирует:

https://ads.example.org.us/ad1.gifhttps://example.com/redirect/https://ads.example.org/

По умолчанию такие правила не действуют для запросов документов. Это означает, что правило ||example.org^ будет блокировать запрос к example.org, когда вы попытаетесь перейти на этот домен с другого сайта, но если вы введёте example.org в адресную строку и попытаетесь перейти на него, сайт откроется. Чтобы заблокировать запрос документа, нужно использовать правило с модификатором$document: ||example.org^$document.

Блокировка конкретного адреса

Это правило блокирует:

https://example.org/

Это правило не блокирует:

https://example.org/banner/img

Модификаторы базовых правил

Правила фильтрации поддерживают множество модификаторов, которые позволяют вам точно настраивать поведение правила. Вот пример правила с некоторыми простыми модификаторами.

Это правило блокирует:

https://example.org/script.jsif this script is loaded fromexample.com.

Это правило не блокирует:

https://example.org/script.jsесли этот скрипт загружен сexample.org.https://example.org/banner.pngпотому что это не скрипт.

Разблокировка адреса

Это правило разблокирует:

https://example.org/banner.pngeven if there is a blocking rule for this address.

Правила блокировки с модификатором $important приоритетнее, чем обычные правила разблокировки.

Разблокировка всего сайта

Это правило разблокирует

- Оно отключает все косметические правила на

example.com. - Оно блокирует все запросы, отправленные с этого сайта, даже если есть правила блокировки, соответствующие этим запросам.

Косметические правила

Косметические правила применяются с использованием CSS — специального языка программирования, который понимает каждый браузер. В основном, он добавляет новый стиль CSS на сайт, цель которого — скрыть определённые элементы. Вы можете узнать больше о CSS в целом.

AdGuard расширяет возможности CSS и позволяет разработчикам фильтров решать гораздо более сложные задачи. Но чтобы использовать эти расширенные правила, вы должны хорошо понимать, что такое CSS.

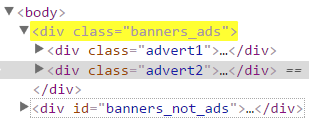

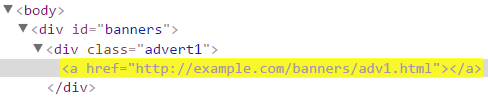

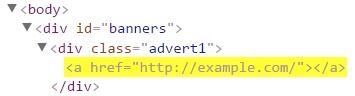

Популярные CSS-селекторы

| Имя | CSS-селектор | Описание |

|---|---|---|

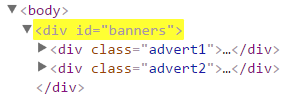

| Селектор ID | #banners | Выбирает все элементы, id которых равен banners. |

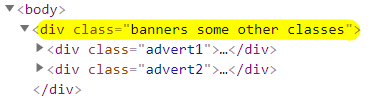

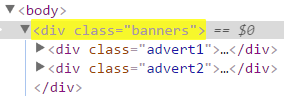

| Селектор класса | .banners | Выбирает все элементы с атрибутом class, содержащие banners. |

| Селектор атрибута | div[class="banners"] | Соответствует всем div элементам с атрибутом class , равным banners. |

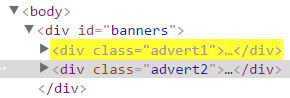

| Селектор вхождения подстроки | div[class^="advert1"] | Выбирает все div-элементы, атрибут class которых начинается с advert1. |

| Селектор вхождения подстроки | div[class$="banners_ads"] | Выбирает все div-элементы, атрибут class которых заканчивается на banners_ads. |

| Селектор вхождения подстроки | a[href^="https://example.com/"] | Matches all links that are loaded from https://example.com/ domain. |

| Селектор атрибута | a[href="https://example.com/"] | Matches all links to exactly the https://example.com/ address. |

Ограничения и запреты

Доверенные фильтры

Некоторые правила можно использовать только в доверенных фильтрах. В эту категорию входят:

- Списки фильтров, созданные командой AdGuard

- Пользовательские списки фильтров, помеченные как

trusted(доверенные) - Пользовательские правила

AdGuard Content Blocker

AdGuard Content Blocker — это расширение для браузеров Samsung и Яндекс, которое можно установить из Google Play. Его не следует путать с полнофункциональным AdGuard для Android, который можно загрузить только с нашего сайта. К сожалению, возможности AdGuard Content Blocker ограничены тем, что позволяют браузеры, а они поддерживают только старый синтаксис фильтров Adblock Plus:

- Базовые правила блокировки со следующими модификаторами:

$domain,$third-partyи модификаторы типа контента. - Базовые правила исключения со следующими модификаторами:

$document,$elemhide. - Базовые правила скрытия элементов без поддержки расширенного CSS.

Из-за указанных выше ограничений AdGuard Content Blocker не будет упоминаться в примечаниях по совместимости.

SafariConverterLib

Конвертер Safari стремится поддерживать синтаксис правил фильтрации AdGuard, насколько это возможно, но всё же существуют ограничения и недостатки, которые трудно преодолеть.

Базовые (сетевые) правила

Конвертер Safari поддерживает значительное подмножество базовых правил и, безусловно, самые важные их типы.

Поддержка с ограничениями

-

Правила регулярных выражений ограничены подмножеством регулярных выражений, которые поддерживаются Safari.

-

$domain- модификатор домена поддерживается с несколькими ограничениями:- Невозможно смешивать разрешённые и запрещённые домены (например,

$domain=example.org|~sub.example.org). Пожалуйста, проголосуйте за запрос на добавление функции в WebKit, чтобы снять это ограничение. - «Любой TLD» (т.е.

domain.*) поддерживается не полностью. В текущей реализации конвертер просто заменяет.*на 100 самых популярных TLD. Эта реализация будет улучшена в будущем. - Использование регулярных выражений в

$domainне поддерживается, но это также будет улучшено в будущем.

- Невозможно смешивать разрешённые и запрещённые домены (например,

-

$denyallow— этот модификатор поддерживается через преобразование правила$denyallowв набор правил (одно блокирующее правило + несколько разблокирующих).Из-за этого ограничения

$denyallowразрешено использовать только когда у правила также есть модификатор$domain.- Общее правило

*$denyallow=x.com,image,domain=a.comбудет конвертировано в:

*$image,domain=a.com@@||x.com$image,domain=a.com- Правило

/banner.png$image,denyallow=test1.com|test2.com,domain=example.orgбудет конвертировано в:

/banner.png$image,domain=example.org@@||test1.com/banner.png$image,domain=example.org@@||test1.com/*/banner.png$image,domain=example.org@@||test2.com/banner.png$image,domain=example.org@@||test2.com/*/banner.png$image,domain=example.org- Правило без

$domainне поддерживается:$denyallow=a.com|b.com.

- Общее правило

-

$popup— правила всплывающих окон поддерживаются, но они по сути такие же, как и правила блокировки$document, и не попытаются закрыть вкладку. -

Правила исключений (

@@) отключают косметическую фильтрацию на соответствующих доменах.Правила исключений в Safari зависят от типа правила

ignore-previous-rules, поэтому для их работы мы должны расставить правила в определённом порядке. Правила исключений без модификаторов размещаются в конце списка и, следовательно, они отключают не только блокировку URL, но и косметические правила.Это ограничение может быть снято, если будет реализована #70.

-

$urlblock,$genericblockпо сути то же самое, что и$document, т.е. оно отключает все виды фильтрации на сайтах.Эти ограничения могут быть сняты, когда #69 и #71 будут реализованы.

-

$contentне имеет смысла в случае Safari, поскольку правила HTML-фильтрации не поддерживаются, поэтому оно используется только для совместимости. Правила с модификатором$contentограничиваются типомdocument. -

$specifichideреализован путём сканирования существующих правил скрытия элементов и удаления целевого домена из ихif-domain-массива.- Правила

$specifichideДОЛЖНЫ таргетироваться на домен, т.е. быть такими:||example.org^$specifichide. Правила с более специфичными шаблонами будут отклонены, т.е.||example.org/path$specifichideне будут поддерживаться. - Правила

$specifichideохватывают только правила, таргетированные на тот же домен, что и само правило, поддомены игнорируются. Т.е. правило@@||example.org^$specifichideотключитexample.org##.banner, но проигнорируетsub.example.org##.banner. Это ограничение может быть снято, если будет реализована #72.

- Правила

-

Модификаторы

urlblock,genericblock,generichide,elemhide,specifichideиjsinjectмогут использоваться только в качестве единственного модификатора в правиле. Это ограничение может быть снято в будущем: #73. -

$websocket(полностью поддерживается начиная с Safari 15). -

$ping(полностью поддерживается начиная с Safari 14).

Не поддерживается

$app$header$method$strict-first-party(будет поддерживаться в будущем: #64)$strict-third-party(будет поддерживаться в будущем: #65)$to(будет поддерживаться в будущем: #60)$extension$stealth$cookie(частичная поддержка в будущем: #54)$csp$hls$inline-script$inline-font$jsonprune$xmlprune$network$permissions$redirect$redirect-rule$referrerpolicy$removeheader$removeparam$replace$urltransform

Косметические правила

Конвертер Safari поддерживает большинство косметических правил, хотя поддерживаются только правила сокрытия элементов с базовыми CSS-селекторами нативно через блокировку контента Safari, все остальные необходимо интерпретировать с помощью дополнительного расширения.

Ограничения косметических правил

-

Ограничения для указания доменов такие же, как и у модификатора базовых правил

$domain. -

Небазовые модификаторы правил поддерживаются с некоторыми ограничениями:

$domain— те же ограничения, что и везде.$path— поддерживается, но если вы используете регулярные выражения, они будут ограничены подмножеством регулярных выражений, которые поддерживаются Safari.$url— будет поддерживаться в будущем: #68

Правила скриптов/скриптлетов

Safari Converter полностью поддерживает как правила скриптов, так и правила скриптлетов. Однако эти правила могут быть интерпретированы только отдельным расширением.

Правила скриптлетов очень важно запускать как можно раньше после загрузки страницы. Причина в том, что они должны быть запущены раньше, чем скрипты страницы. К сожалению, в Safari всегда будет небольшая задержка, которая может снизить качество блокировки.

Правила фильтрации HTML

Правила HTML-фильтрации не поддерживаются и не будут поддерживаться в будущем. К сожалению, Safari не предоставляет необходимых технических возможностей для их реализации.

Базовые правила

Самые простые правила — это так называемые Базовые правила. Они используются для блокировки запросов к определённым URL-адресам. Либо, при наличии специального маркера @@ в начале правила, для разблокировки запроса. Основной принцип для этого типа правил достаточно прост: необходимо указать адрес и дополнительные параметры, которые ограничивают или расширяют область действия правила.

Базовые правила, блокирующие запросы, применяются только к подзапросам. Это означает, что они не будут блокировать загрузку страницы, если это не будет явно указано с помощью модификатора $document.

Браузер определяет заблокированный подзапрос как выполненный с ошибкой.

Правила короче 4 символов считаются некорректными и игнорируются.

Синтаксис базовых правил

rule = ["@@"] pattern [ "$" modifiers ]

modifiers = [modifier0, modifier1[, ...[, modifierN]]]

pattern— маска адреса. URL каждого запроса сопоставляется с этой маской. В шаблоне также можно использовать специальные символы, описанные ниже. Обратите внимание, что AdGuard обрезает URL до 4096 символов, чтобы ускорить сопоставление и избежать проблем с длинными URL.@@— маркер, который используется в правилах исключения. С такого маркера должны начинаться правила, отключающие фильтрацию для запроса.modifiers— параметры, используемые для «уточнения» базового правила. Некоторые параметры ограничивают область действия правила, а некоторые могут полностью изменить принцип его работы.

Специальные символы

*— wildcard-символ. Используется, чтобы обозначить любой набор символов. Это может быть как пустая строка, так и строка любой длины.||— указание на применение правила к указанному домену и его поддоменам. Этот специальный символ позволяет не указывать конкретный протокол и поддомен в маске адреса. It means that||stands forhttps://*.,https://*.,ws://*.,wss://*.at once.^— указатель для разделительного символа. Разделителем может быть любой символ кроме буквы, цифры и следующих символов:_-.%. Например, в адресеhttp://example.com/?t=1&t2=t3жирным выделены разделительные символы. Конец адреса также принимается в качестве разделителя.|— указатель на начало или конец адреса. Значение зависит от расположения символов в маске. For example, a ruleswf|corresponds tohttps://example.com/annoyingflash.swf, but not tohttps://example.com/swf/index.html.|https://example.orgcorresponds tohttps://example.org, but not tohttps://domain.com?url=https://example.org.

|, ||, ^ можно использовать только в правилах, содержащих шаблон URL. Например, ||example.com##.advert неверно и будет проигнорировано блокировщиком.

Рекомендуем также прочитать шпаргалку по фильтрам от Adblock Plus, чтобы лучше понять, как строятся такие правила.

Поддержка регулярных выражений

Если вы хотите добиться ещё большей гибкости при составлении правил, вы можете использовать регулярные выражения вместо упрощённой маски со специальными символами, которая используется по умолчанию.

Такие правила работают медленнее обычных, поэтому рекомендуется избегать их или хотя бы ограничивать их область действия конкретными доменами.

Чтобы блокировщик определил, что вы хотите использовать регулярное выражение, необходимо, чтобы pattern имел особый вид:

pattern = "/" regexp "/"

Например, правило /banner\d+/$third-party применит регулярное выражение banner\d+ ко всем сторонним запросам. Правила-исключения с использованием регулярных выражений выглядят вот так: @@/banner\d+/.

AdGuard для Safari и AdGuard для iOS не полностью поддерживают регулярные выражения в силу ограничений Content Blocking API (см. раздел The Regular expression format).

Поддержка wildcard для доменов верхнего уровня (TLD)

Wildcard-символы поддерживаются для TLD-доменов в шаблонах косметических правил, правил HTML-фильтрации и JavaScript.

Для косметических правил, например, example.*##.banner, несколько доменов будут сопоставлены благодаря части .*, т.е. example.com, sub.example.net, example.co.uk и т. д.

При составлении базовых правил вы можете использовать wildcard-символ для TLD только вместе с модификатором $domain. Например, ||*/banners/*$image,domain=example.*.

В AdGuard для Windows, Mac и Android и в браузерном расширении AdGuard правила с подстановочным знаком .* соответствуют любому публичному суффиксу (или eTLD). Но для AdGuard для Safari и iOS поддерживаемый список доменов верхнего уровня ограничен из-за ограничений Safari.

Правила с wildcard для доменов верхнего уровня не поддерживаются в AdGuard Content Blocker.

Примеры базовых правил

-

||example.com/ads/*— a simple rule, which corresponds to addresses likehttps://example.com/ads/banner.jpgand evenhttps://subdomain.example.com/ads/otherbanner.jpg. -

||example.org^$third-party— правило, которое блокирует сторонние запросы к доменуexample.orgи его поддоменам. -

@@||example.com$document— наиболее общее правило-исключение. Такое правило полностью отключает фильтрацию на доменеexample.comи всех его поддоменах. Существует ряд модификаторов, которые можно использовать в правилах исключений. Более подробно о правилах-исключениях и параметрах, которые могут в таких правилах использоваться, написано ниже.

Модификаторы базовых правил

Возможности, описанные в этом разделе, предназначены для опытных пользователей. Они расширяют возможности «Общих правил», но для их применения необходимо представлять, как работает браузер.

Вы можете изменить поведение «общего правила», используя дополнительные модификаторы. Список этих параметров располагается в конце правила за знаком доллара $ и разделяется запятыми.

Пример:

||domain.com^$popup,third-party

Базовые модификаторы

Приведённые ниже модификаторы самые простые и часто применяемые. В основном, они просто ограничивают сферу применения правила.

| Модификатор \ Продукты | Приложения CoreLibs | AdGuard для Chromium | AdGuard для Chrome MV3 | AdGuard для Firefox | AdGuard для iOS | AdGuard Mini для Mac | AdGuard Content Blocker |

|---|---|---|---|---|---|---|---|

| $app | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $denyallow | ✅ | ✅ | ✅ | ✅ | ❌ | ✅ | ❌ |

| $domain | ✅ | ✅ | ✅ *[1] | ✅ | ✅ *[1] | ✅ *[1] | ✅ |

| $header | ✅ | ✅ *[2] | ✅ *[2] | ✅ *[2] | ❌ | ❌ | ❌ |

| $important | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ❌ |

| $match-case | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $method | ✅ | ✅ | ✅ | ✅ | ✅ *[2] | ✅ *[2] | ❌ |

| $popup | ✅ *[3] | ✅ | ✅ *[3] | ✅ | ✅ *[3] | ✅ *[3] | ❌ |

| $strict-first-party | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $strict-third-party | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $third-party | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $to | ✅ | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ |

- ✅ — полностью поддерживается

- ✅ * — поддерживается, но надёжность может быть разной или могут возникнуть ограничения; ознакомьтесь с описанием модификатора для получения подробной информации

- ❌ — не поддерживается

$app

Этот модификатор ограничивает действие правила до конкретного приложения (или списка приложений). Это может быть не слишком важно для Windows и Mac, но это очень важно для мобильных устройств, где некоторые правила фильтрации должны быть связаны с конкретным приложением.

- Android — используйте имя пакета приложения, например,

org.example.app. - Windows — используйте имя процесса, например,

chrome.exe. - Mac — используйте bundle ID или имя процесса, например,

com.google.Chrome.

На Mac вы можете найти bundle ID или имя процесса интересующего вас приложения в деталях соответствующих запросов в Журнале фильтрации.

Синтаксис

Модификатор представляет собой список из одного или нескольких выражений, каждое из которых сопоставляется с приложением определённым образом в зависимости от его типа. Эти выражения разделены символом |.

applications = ["~"] entry_0 ["|" ["~"] entry_1 ["|" ["~"]entry_2 ["|" ... ["|" ["~"]entry_N]]]]

entry_i = ( regular_app / wildcard_app / regexp )

regular_app— a regular application name (example.app). It corresponds to the specified application and is matched lexicographically.wildcard_app— an application name ending with a wildcard character*, such asorg.example.*orcom.ad*. It matches all applications whose names start with the specified prefix. Matching is done lexicographically.regexp— a regular expression that starts and ends with/. It works the same way as the basic URL rules, but the characters/,$,,, and|must be escaped with\.

Примеры

||baddomain.com^$app=org.example.app— правило для блокировки запросов, которые соответствуют указанной маске и отправлены Android-приложениемorg.example.app.||baddomain.com^$app=org.example.app1|org.example.app2— аналогичное правило, но оно работает как для приложенияorg.example.app1, так и дляorg.example.app2.

Если вы хотите, чтобы правило не применялось к определённым приложениям, начните название приложения с символа ~.

||baddomain.com^$app=~org.example.app— правило для блокировки запросов, соответствующих указанной маске и отправленных из любого приложения, кромеorg.example.app.||baddomain.com^$app=~org.example.app1|~org.example.app2— аналогично, но в исключениях два приложения:org.example.app1иorg.example.app2.

You can use wildcards in the $app modifier:

||baddomain.com^$app=org.example.*— applies to all apps whose package names start withorg.example.

You can use regular expressions in the $app modifier by enclosing them in forward slashes /.../. This allows for more flexible matching — for example, targeting a group of apps from the same publisher or matching complex patterns.

||baddomain.com^$app=/org\.example\.[a-z0-9_]+/— applies to all apps whose package name starts withorg.example(e.g.org.example.app1,org.example.utility, etc.).||baddomain.com^$app=/^org\.example\.app\$\|^org\.example\.[ab].*/— applies toorg.example.appand to any app whose package starts withorg.example.aororg.example.b.

The $app modifier supports combining all three types of entries — plain names, wildcards, and regular expressions — within the same rule, but it does not allow combining negated and non-negated expressions together.

||example.com^$app=org.example.app|org.example.*|/org\.example\.[a-z]+/— applies toorg.example.app, all matchingorg.example.*andorg.example.[a-z]+apps.

- Apps in the modifier value cannot include a wildcard inside the string , e.g.

$app=com.*.music. Use a regular expression instead:$app=/com\..*\.music/. - You cannot combine negated (

~) and non-negated expressions in the same$appmodifier — this would be ambiguous.

- Только AdGuard для Windows, Mac и Android имеют технические возможности для поддержки правил с модификатором

$app. - On Windows the process name is case-insensitive starting with AdGuard for Windows with CoreLibs v1.12 or later.

- Support for regular expressions and for combining different types of entries (plain names, wildcards, and regular expressions) in the

$appmodifier is available starting from CoreLibs v1.19 or later.

$denyallow

Модификатор $denyallow позволяет избежать создания дополнительных правил, когда требуется отключить то или иное правило для определённых доменов. Модификатор $denyallow соответствует только целевым доменам, но не доменам реферера.

Добавление этого модификатора в правило равносильно исключению доменов при помощи паттерна правила либо при помощи добавления дополнительных правил-исключений. Чтобы добавить несколько доменов в одно правило, используйте символ | в качестве разделителя.

Примеры

Это правило:

*$script,domain=a.com|b.com,denyallow=x.com|y.com

эквивалентно этому правилу:

/^(?!.*(x.com|y.com)).*$/$script,domain=a.com|b.com

или комбинации этих трёх:

*$script,domain=a.com|b.com

@@||x.com$script,domain=a.com|b.com

@@||y.com$script,domain=a.com|b.com

- Паттерн правила не может указывать на конкретные домены, например, не может начинаться с

||. - Домены в значении модификатора не могут быть отменены, например

$denyallow=~x.com, или иметь подстановочный домен TLD, например$denyallow=x.*, или быть регулярным выражением, например$denyallow=/\.(com\|org)/. $denyallowне может использоваться вместе с$to. Его можно выразить инвертированным$to:$denyallow=a.com|b.comэквивалентно$to=~a.com|~b.com.

Правила, нарушающие эти ограничения, считаются недействительными.

Правила с модификатором $denyallow не поддерживаются в AdGuard для iOS, Safari и AdGuard Content Blocker.

$domain

$domain ограничивает область действия правила запросами, сделанными с указанных доменов и их поддоменов (как указано в HTTP-заголовке Referer).

Синтаксис

Модификатор представляет собой список из одного или нескольких выражений, разделённых символом |, каждое из которых сопоставляется с доменом определённым образом в зависимости от его типа (см. ниже).

domains = ["~"] entry_0 ["|" ["~"] entry_1 ["|" ["~"]entry_2 ["|" ... ["|" ["~"]entry_N]]]]

entry_i = ( regular_domain / any_tld_domain / regexp )

Regular_domain— обычное доменное имя (domain.com). Соответствует указанному домену и его поддоменам. Сопоставляется лексикографически.any_tld_domain— доменное имя, оканчивающееся подстановочным знаком в качестве публичного суффикса, например, дляexample.*этоco.ukвexample.co.uk. Соответствует указанному домену и его поддоменам с любым публичным суффиксом. Сопоставляется лексикографически.regexp— регулярное выражение, начинается и заканчивается символом/. Паттерн работает так же, как и в основных правилах URL, но символы/,$,,и|должны быть экранированы с помощью\.

Правила с модификатором $domain в виде regular_domain поддерживаются всеми продуктами AdGuard.

Примеры

Просто $domain:

||baddomain.com^$domain=example.orgблокирует запросы, которые соответствуют указанной маске и отправлены с доменаexample.orgили его поддоменов.||baddomain.com^$domain=example.org|example.com— такое же правило, но срабатывать оно будет как для доменаexample.org, так и дляexample.com.

Если вы хотите, чтобы правило не применялось к определённым доменам, начните доменное имя со знака ~.

$domain и инверсия ~:

||baddomain.com^$domain=example.orgблокирует запросы, которые соответствуют указанной маске и отправлены с доменаexample.orgили его поддоменов.||baddomain.com^$domain=example.org|example.com— такое же правило, но срабатывать оно будет как для доменаexample.org, так и дляexample.com.||baddomain.com^$domain=~example.orgблокирует запросы, которые соответствуют указанной маске и отправлены с любого домена, кромеexample.orgи его поддоменов.||baddomain.com^$domain=example.org|~foo.example.orgблокирует запросы, отправленные с доменаexample.orgи всех его поддоменов, кромеfoo.example.org.||baddomain.com^$domain=/(^\|.+\.)example\.(com\|org)\$/блокирует запросы, отправляемые с доменовexample.orgиexample.comи всех их поддоменов.||baddomain.com^$domain=~a.com|~b.*|~/(^\|.+\.)c\.(com\|org)\$/блокирует запросы, отправленные с любых доменов, кромеa.com,bс любым публичным суффиксом (b.com,b.co.uk, и т.д.),c.com,c.orgи их поддоменов.

Модификатор $domain, соответствующий целевому домену:

In some cases the $domain modifier can match not only the referrer domain, but also the target domain.

This happens when the rule has one of the following modifiers: $cookie, $csp, $permissions, $removeparam.

These modifiers will not be applied if the referrer matches a rule with $domain that explicitly excludes the referrer domain, even if the target domain also matches the rule.

Примеры

*$cookie,domain=example.org|example.comзаблокирует cookies для всех запросов от и кexample.orgиexample.com.*$document,domain=example.org|example.comwill block requests only fromexample.organdexample.com, but not to them.

In the following examples it is implied that requests are sent from https://example.org/page (the referrer) and the target URL is https://targetdomain.com/page.

page$domain=example.orgсработает, так как соответствует рефереру.page$domain=targetdomain.comwill not be matched because it does not match the referrer domain.||*page$domain=targetdomain.com,cookiewill be matched because the rule contains$cookiemodifier despite the pattern||*pagemay match specific domains.page$domain=targetdomain.com|~example.org,cookiewill not be matched because the referrer domain is explicitly excluded.

Ограничения модификатора $domain

In AdGuard for Chrome MV3, regexp and any_tld_domain entries and the $removeparam modifier are not supported.

AdGuard for iOS and AdGuard for Safari support the $domain modifier but have some limitations. For more details, see the SafariConverterLib section.

Rules with regexp in the $domain modifier are not supported by AdGuard for Safari and AdGuard for iOS.

Rules with regular expressions in the $domain modifier are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.11 or later, and AdGuard Browser Extension with TSUrlFilter v3.0.0 or later.

In AdGuard for Windows, Mac and Android with CoreLibs v1.12 or later the $domain modifier can be alternatively spelled as $from.

$header

The $header modifier allows matching the HTTP response having a specific header with (optionally) a specific value.

Syntax

$header "=" h_name [":" h_value]

h_value = string / regexp

where:

h_name(обязательно) — имя HTTP-заголовка. Сопоставляется без учёта регистра символов.h_value(опционально) — выражение для сопоставления значения HTTP-заголовка, может быть одним из:string— последовательность символов. Лексикографически сопоставляется со значением заголовка;regexp— регулярное выражение, начинается и заканчивается символом/. Паттерн работает так же, как и в основных URL-правилах, но символы/,$и,должны быть экранированы с помощью\.

The modifier part, ":" h_value, may be omitted. In that case, the modifier matches the header name only.

Примеры

||example.com^$header=set-cookie:foo— блокирует запрос, ответ которого содержит заголовокSet-Cookieсо значениемfoo.||example.com^$header=set-cookieблокирует запрос, ответ которого содержит заголовокSet-Cookieс любым значением.@@||example.com^$header=set-cookie:/foo\, bar\$/разблокирует запросы, ответы которых содержат заголовокSet-Cookieсо значениемfoo, bar$.@@||example.com^$header=set-cookieразблокирует запрос, ответ которого содержит заголовокSet-Cookieс любым значением.

Ограничения модификатора $header

-

The

$headermodifier can be matched only when headers are received. So if the request is blocked or redirected at an earlier stage, the modifier cannot be applied. -

In AdGuard Browser Extension, the

$headermodifier is only compatible with$csp,$removeheader(response headers only),$important,$badfilter,$domain,$third-party,$match-case, and content-type modifiers such as$scriptand$stylesheet. The rules with other modifiers are considered invalid and will be discarded. -

In AdGuard Browser Extension MV3, regular expressions in the

$headermodifier values are not supported.

Rules with the $header modifier are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.11 or later, AdGuard Browser Extension with TSUrlFilter v3.0.0 or later, and AdGuard Browser Extension MV3 v5.3 or later.

$important

The $important modifier applied to a rule increases its priority over rules without the identical modifier. Even over basic exception rules.

Go to rules priorities for more details.

Примеры

! blocking rule will block all requests despite of the exception rule

||example.org^$important

@@||example.org^

! if the exception rule also has `$important` modifier, it will prevail and requests won't be blocked

||example.org^$important

@@||example.org^$important

$match-case

This modifier defines a rule which applies only to addresses that match the case. Default rules are case-insensitive.

Примеры

*/BannerAd.gif$match-case— this rule will blockhttps://example.com/BannerAd.gif, but nothttps://example.com/bannerad.gif.

Rules with the $match-case are supported by AdGuard for iOS and AdGuard for Safari with SafariConverterLib v2.0.43 or later.

All other products already support this modifier.

$method

This modifier limits the rule scope to requests that use the specified set of HTTP methods. Negated methods are allowed. The methods must be specified in all lowercase characters, but are matched case-insensitively. To add multiple methods to one rule, use the vertical bar | as a separator.

Примеры

||evil.com^$method=get|headблокирует только запросы GET и HEAD кevil.com.||evil.com^$method=~post|~putблокирует любые запросы кevil.com, кроме POST или PUT.@@||evil.com$method=getразблокирует только GET-запросы кevil.com.@@||evil.com$method=~postразблокирует любые запросы кevil.com, кроме POST.

-

In AdGuard for iOS and AdGuard Mini for Mac, the

$methodmodifier does not support negation. Therefore, rules such as$method=~getare not supported. -

Rules with a combination of negated and non-negated values are considered invalid. So, for example, the rule

||evil.com^$method=get|~headwill be ignored.

Rules with $method modifier are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.12 or later, and AdGuard Browser Extension for Chrome, Firefox, and Edge with TSUrlFilter v2.1.1 or later.

In AdGuard for iOS (v4.5.15 or later) and AdGuard Mini for Mac (v2.1 or later), the $method modifier is supported with limitations.

$popup

AdGuard will try to close the browser tab with any address that matches a blocking rule with this modifier. Please note that not all the tabs can be closed.

Примеры

||domain.com^$popup— if you try to go tohttps://domain.com/from any page in the browser, a new tab in which specified site has to be opened will be closed by this rule.

Ограничения модификатора $popup

- The

$popupmodifier works best in AdGuard Browser Extension for Chromium-based browsers and Firefox. - In AdGuard for Chrome MV3 rules with the

$popupmodifier would not work, so we disable converting them to declarative rules. We will try to use them only in our TSUrlFilter engine and close new tabs programmatically. - In AdGuard for iOS and AdGuard for Safari,

$popuprules simply block the page right away. - In AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux, the

$popupmodifier may not detect a popup in some cases and it will not be blocked. The$popupmodifier applies thedocumentcontent type with a special flag which is passed to a blocking page. Blocking page itself can do some checks and close the window if it is really a popup. Otherwise, page should be loaded. It can be combined with other request type modifiers, such as$third-party,$strict-third-party,$strict-first-party, and$important.

Rules with the $popup modifier are not supported by AdGuard Content Blocker.

$strict-first-party

Works the same as the $~third-party modifier, but only treats the request as first-party if the referrer and origin have exactly the same hostname.

Requests without a referrer are also treated as first-party requests, and the rules with the $strict-first-party modifier are applied to such requests.

Примеры

- domain.com$strict-first-party — это правило применяется только к

domain.com. For example, a request fromdomain.comtohttps://domain.com/icon.icois a first-party request. A request fromsub.domain.comtohttps://domain.com/icon.icois treated as a third-party one (as opposed to the$~third-partymodifier).

You can use a shorter name (alias) instead of using the full modifier name: $strict1p.

Rules with the $strict-first-party modifier are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.16 or later.

Requests without a referrer are matched by rules with $strict-first-party in AdGuard for Windows, AdGuard for Mac, and AdGuard for Android with CoreLibs v1.18 or later.

$strict-third-party

Works the same as the $third-party modifier but also treats requests from the domain to its subdomains and vice versa as third-party requests.

Примеры

||domain.com^$strict-third-party— правило применяется на всех доменах, кромеdomain.com. An example of a third-party request:https://sub.domain.com/banner.jpg(as opposed to the$third-partymodifier).

You can use a shorter name (alias) instead of using the full modifier name: $strict3p.

Rules with the $strict-third-party modifier are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.16 or later.

$third-party

A restriction on third-party and custom requests. A third-party request is a request from an external domain. For example, a request to example.org from domain.com is a third-party request.

To be considered as such, a third-party request should meet one of the following conditions:

- Its referrer is not a subdomain of the target domain or vice versa. For example, a request to

subdomain.example.orgfromexample.orgis not a third-party request - Its

Sec-Fetch-Siteheader is set tocross-site

Примеры

$third-party:

||domain.com^$third-party— this rule applies to all domains exceptdomain.comand its subdomains. The rule is never applied if there is no referrer. An example of a third-party request:https://example.org/banner.jpg.

If there is a $~third-party modifier, the rule is only applied to requests that are not from third parties. Which means they have to be sent from the same domain or shouldn't have a referrer at all.

$~third-party:

||domain.com$~third-party— this rule applies only todomain.comand its subdomains. Example of a non third-party request:https://sub.domain.com/icon.ico.

Requests without a referrer are also treated as non third-party requests and the rules with the $~third-party modifier are applied to such requests.

You may use a shorter name (alias) instead of using the full modifier name: $3p.

Requests without a referrer are matched by rules with $~third-party in AdGuard for Windows, AdGuard for Mac, and AdGuard for Android with CoreLibs v1.18 or later.

$to

$to limits the rule scope to requests made to the specified domains and their subdomains. Чтобы добавить несколько доменов в одно правило, используйте символ | в качестве разделителя.

Примеры

/ads$to=evil.com|evil.orgблокирует любые запросы кevil.comилиevil.orgи их поддоменам с путём, соответствующим/ads./ads$to=~not.evil.com|evil.comблокирует любые запросы кevil.comи его поддоменам с путём, совпадающим с/ads, за исключением запросов кnot.evil.comи его поддоменам./ads$to=~good.com|~good.orgблокирует любые запросы с путём, соответствующим/ads, за исключением запросов кgood.comилиgood.orgи их поддоменам.

$denyallow cannot be used together with $to. Его можно выразить инвертированным $to: $denyallow=a.com|b.com эквивалентно $to=~a.com|~b.com.

Rules with the $to modifier are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.12 or later, and AdGuard Browser Extension with TSUrlFilter v2.1.3 or later.

Модификаторы типа контента

There is a set of modifiers, which can be used to limit the rule's application area to certain type of content. These modifiers can also be combined to cover, for example, both images and scripts.

There is a big difference in how AdGuard determines the content type on different platforms. For AdGuard Browser Extension, content type for every request is provided by the browser. AdGuard for Windows, Mac, and Android use the following method: first, the apps try to determine the type of the request by the Sec-Fetch-Dest request header or by the filename extension. If the request is not blocked at this stage, the type will be determined using the Content-Type header at the beginning of the server response.

Examples of content-type modifiers

||example.org^$image— соответствует всем картинкам с доменаexample.org.||example.org^$script,stylesheet— соответствует всем скриптам и стилям с доменаexample.org.||example.org^$~image,~script,~stylesheet— соответствует всем запросам к доменуexample.org, кроме картинок, скриптов и стилей.

| Модификатор \ Продукты | Приложения CoreLibs | AdGuard для Chromium | AdGuard для Chrome MV3 | AdGuard для Firefox | AdGuard для iOS | AdGuard для Safari | AdGuard Content Blocker |

|---|---|---|---|---|---|---|---|

| $document | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ❌ |

| $font | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $image | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $media | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $object | ✅ | ✅ | ✅ | ✅ | ❌ | ❌ | ✅ |

| $other | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ❌ |

| $ping | ✅ *[1] | ✅ | ✅ | ✅ | ❌ | ❌ | ✅ |

| $script | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $stylesheet | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $subdocument | ✅ *[2] | ✅ | ✅ | ✅ | ✅ | ✅ | ❌ |

| $websocket | ✅ | ✅ | ✅ | ✅ | ✅ *[3] | ✅ *[3] | ❌ |

| $xmlhttprequest | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $webrtc 🚫 | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $object-subrequest 🚫 | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

- ✅ — полностью поддерживается

- ✅ * — поддерживается, но надёжность может быть разной или могут возникнуть ограничения; ознакомьтесь с описанием модификатора для получения подробной информации

- ❌ — не поддерживается

- 🚫 — удалён и больше не поддерживается

$document

The rule corresponds to the main frame document requests, i.e. HTML documents that are loaded in the browser tab. It does not match iframes, there is a $subdocument modifier for these.

By default, AdGuard does not block the requests that are loaded in the browser tab (e.g. "main frame bypass"). The idea is not to prevent pages from loading as the user clearly indicated that they want this page to be loaded. However, if the $document modifier is specified explicitly, AdGuard does not use that logic and prevents the page load. Instead, it responds with a "blocking page".

If this modifier is used with an exclusion rule (@@), it completely disables blocking on corresponding pages. It is equivalent to using $elemhide, $content, $urlblock, $jsinject, $extension modifiers simultaneously.

Примеры

-

@@||example.com^$documentполностью отключает фильтрацию на всех страницах сайтаexample.comи всех его поддоменах. -

||example.com^$documentблокирует запрос HTML-документа наexample.comс помощью блокирующей страницы. -

||example.com^$document,redirect=noopframeперенаправляет запрос HTML-документа сайтаexample.comна пустой HTML-документ. -

||example.com^$document,removeparam=testудаляет параметрtestиз запроса HTML-документа кexample.com. -

||example.com^$document,replace=/test1/test2/заменяетtest1наtest2в запросе HTML-документа кexample.com.

You may use a shorter name (alias) instead of using the full modifier name: $doc.

$font

The rule corresponds to requests for fonts, e.g. .woff filename extension.

$image

The rule corresponds to images requests.

$media

The rule corresponds to requests for media files — music and video, e.g. .mp4 files.

$object

The rule corresponds to browser plugins resources, e.g. Java or Flash.

Rules with $object modifier are not supported by AdGuard for Safari and AdGuard for iOS.

$other

The rule applies to requests for which the type has not been determined or does not match the types listed above.

$ping

The rule corresponds to requests caused by either navigator.sendBeacon() or the ping attribute on links.

Ограничения модификатора $ping

AdGuard for Windows, Mac, and Android often cannot accurately detect navigator.sendBeacon(). Using $ping is not recommended in the filter lists that are supposed to be used by CoreLibs-based AdGuard products.

Rules with $ping modifier are not supported by AdGuard for Safari and AdGuard for iOS.

$script

The rule corresponds to script requests, e.g. JavaScript, VBScript.

$stylesheet

The rule corresponds to CSS files requests.

You may use a shorter name (alias) instead of using the full modifier name: $css.

$subdocument

The rule corresponds to requests for built-in pages — HTML tags frame and iframe.

Примеры

||example.com^$subdocumentблокирует запросы встроенных страниц (frameиiframe) кexample.comи всем его поддоменам.||example.com^$subdocument,domain=domain.comблокирует запросы встроенных страниц (frameиiframe) кexample.comи его поддоменам сdomain.comи всех его поддоменов.

You may use a shorter name (alias) instead of using the full modifier name: $frame.

Ограничения модификатора $subdocument

In AdGuard for Windows, Mac, and Android subdocuments are being detected by the Sec-Fetch-Dest header if it is present. Otherwise, some main pages may be treated as subdocuments.

Rules with $subdocument modifier are not supported by AdGuard Content Blocker.

$websocket

The rule applies only to WebSocket connections.

Ограничения модификатора $websocket

For AdGuard for Safari and AdGuard for iOS, it is supported on devices with macOS Monterey (version 12) and iOS 16 or higher respectively.

$websocket modifier is supported in all AdGuard products except AdGuard Content Blocker.

$xmlhttprequest

The rule applies only to ajax requests (requests sent via the JavaScript object XMLHttpRequest).

You may use a shorter name (alias) instead of using the full modifier name: $xhr.

AdGuard for Windows, Mac, Android when filtering older browsers cannot accurately detect this type and sometimes detects it as $other or $script. They can only reliably detect this content type when filtering modern browsers that support Fetch metadata request headers.

$object-subrequest (удалён)

$object-subrequest modifier is removed and is no longer supported. Rules with it are considered as invalid. The rule corresponds to requests by browser plugins (it is usually Flash).

$webrtc (удалён)

This modifier is removed and is no longer supported. Rules with it are considered as invalid. If you need to suppress WebRTC, consider using the nowebrtc scriptlet.

The rule applies only to WebRTC connections.

Примеры

||example.com^$webrtc,domain=example.org— это правило блокирует WebRTC-соединения cexample.comотexample.org.@@*$webrtc,domain=example.org— это правило отключает оболочку RTC дляexample.org.

Модификаторы правил исключений

Exception rules disable the other basic rules for the addresses to which they correspond. They begin with a @@ mark. All the basic modifiers listed above can be applied to them and they also have a few special modifiers.

We recommend to get acquainted with the Adblock Plus filter cheatsheet, for better understanding of how exception rules should be made.

| Модификатор \ Продукты | Приложения CoreLibs | AdGuard для Chromium | AdGuard для Chrome MV3 | AdGuard для Firefox | AdGuard для iOS | AdGuard для Safari | AdGuard Content Blocker |

|---|---|---|---|---|---|---|---|

| $content | ✅ | ❌ | ❌ | ✅ | ❌ | ❌ | ❌ |

| $elemhide | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $extension | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $jsinject | ✅ | ✅ | ✅ *[1] | ✅ | ✅ | ✅ | ❌ |

| $stealth | ✅ | ✅ | ❌ | ✅ | ❌ | ❌ | ❌ |

| $urlblock | ✅ | ✅ | ❌ | ✅ | ✅ *[2] | ✅ *[2] | ❌ |

| $genericblock | ✅ | ✅ | ✅ | ✅ | ✅ *[3] | ✅ *[3] | ❌ |

| $generichide | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ |

| $specifichide | ✅ | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ |

- ✅ — полностью поддерживается

- ✅ * — поддерживается, но надёжность может быть разной или могут возникнуть ограничения; ознакомьтесь с описанием модификатора для получения подробной информации

- ❌ — не поддерживается

By default, without specifying additional content type modifiers, exception rule modifiers override other basic rules only for main frame document requests (see $document for more information about main frame document).

Например:

- Сайт

example.comсодержитiframe, указывающий наexample1.com.. - Применено правило

#%#//console.log('test').

In this case, the log will appear twice in the console: once for the main frame document and once for iframe.

If you add the @@||example.com^$jsinject rule, the log will appear only once for iframe.

$content

Disables HTML filtering, $hls, $replace, and $jsonprune rules on the pages that match the rule.

Примеры

@@||example.com^$contentотключает все правила модификации контента на страницахexample.comи всех его поддоменах.

$elemhide

Disables any cosmetic rules on the pages matching the rule.

Примеры

@@||example.com^$elemhideотменяет все косметические правила для страниц на сайтеexample.comи на всех его поддоменах.

You may use a shorter name (alias) instead of using the full modifier name: $ehide.

$extension

Disables specific userscripts or all userscripts for a given domain.

Syntax

$extension[="userscript_name1"[|"userscript_name2"[|"userscript_name3"[...]]]]

userscript_name(i) stands for a specific userscript name to be disabled by the modifier. The modifier can contain any number of userscript names or none. In the latter case the modifier disables all the userscripts.

Userscript names usually contain spaces or other special characters, which is why you should enclose the name in quotes. Both single (') and double (") ASCII quotes are supported. Multiple userscript names should be separated with a pipe (|). However, if a userscript name is a single word without any special characters, it can be used without quotes.

You can also exclude a userscript by adding a ~ character before it. In this case, the userscript will not be disabled by the modifier.

$extension=~"userscript name"

When excluding a userscript, you must place ~ outside the quotes.

If a userscript's name includes quotes ("), commas (,), or pipes (|), they must be escaped with a backslash (\).

$extension="userscript name\, with \"quote\""

Примеры

@@||example.com^$extension="AdGuard Assistant"отключает пользовательский скриптПомощник AdGuardна сайтеexample.com.@@||example.com^$extension=MyUserscriptотключает пользовательский скриптMyUserscriptна сайтеexample.com.@@||example.com^$extension='AdGuard Assistant'|'AdGuard Popup Blocker'отключает оба пользовательских скриптаПомощник AdGuardиБлокировщик всплывающей рекламы от AdGuardна сайтеexample.com.@@||example.com^$extension=~"AdGuard Assistant"отключает все пользовательские скрипты на сайтеexample.com, кромеПомощника AdGuard.@@||example.com^$extension=~"AdGuard Assistant"|~"AdGuard Popup Blocker"отключает все пользовательские скрипты на сайтеexample.com, кромеПомощника AdGuardиБлокировщика всплывающей рекламы от AdGuard.@@||example.com^$extension— пользовательские скрипты не будут работать на страницах сайтаexample.com.@@||example.com^$extension="AdGuard \"Assistant\""отключает пользовательский скриптAdGuard "Assistant"на сайтеexample.com.

- Только AdGuard для Windows, Mac и Android имеют технические возможности для поддержки правил с модификатором

$extension. - Rules with

$extensionmodifier with specific userscript name are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.13 or later.

$jsinject

Forbids adding of JavaScript code to the page. You can read about scriptlets and javascript rules further.

Примеры

@@||example.com^$jsinjectотменяет все javascript-правила для страниц на сайтеexample.comи на всех его поддоменах.

Ограничения модификатора $jsinject

Rules with the $jsinject modifier cannot be converted to DNR in AdGuard for Chrome MV3. We only use them in the TSUrlFilter engine to disable some cosmetic rules.

The $jsinject modifier is not supported by AdGuard for Chrome MV3 (yet) and AdGuard Content Blocker.

$stealth

Disables the Tracking protection (formerly Stealth Mode) module for all corresponding pages and requests.

Syntax

$stealth [= opt1 [| opt2 [| opt3 [...]]]]

opt(i) stand for certain Tracking protection options disabled by the modifier. The modifier can contain any number of specific options (see below) or none. In the latter case the modifier disables all the Tracking protection features.

The list of the available modifier options:

searchqueriesотключает опцию Скрывать поисковые запросыdonottrackотключает опцию Просить сайты не отслеживать вас3p-cookieотключает Самоуничтожение сторонних куки1p-cookieотключает Самоуничтожение куки сайта3p-cacheотключает опцию Блокировать заголовки ETag и If-None-Match3p-authотключает опцию Блокировать сторонний заголовок авторизацииwebrtcотключает опцию Блокировать WebRTCpushотключает опцию Блокировать Push APIlocationотключает опцию Блокировать Location APIflashотключает опцию Блокировать Flashjavaотключает опцию Блокировать Javareferrerотключает опцию Скрывать Referer от третьих лицuseragentотключает опцию Скрывать User-Agentipотключает опцию Скрывать IP-адресxclientdataотключает опцию Удалять заголовок X-Client-Datadpiотключает опцию Защищать от DPI

Примеры

@@||example.com^$stealthполностью отключает Защиту от трекинга для запросов кexample.comи поддоменам, кроме блокировки куки и скрытия параметров отслеживания (см. ниже).@@||domain.com^$script,stealth,domain=example.comотключает Защиту от трекинга только для script-запросов кdomain.comи поддоменам наexample.comи всех его поддоменах.@@||example.com^$stealth=3p-cookie|dpiотключает блокировку сторонних куки-файлов и меры защиты от DPI для запросов кexample.com.

Blocking cookies and removing tracking parameters is achieved by using rules with the $cookie, $urltransform and $removeparam modifiers. Exception rules that contain only the $stealth modifier will not do these things. If you want to completely disable all Tracking protection features for a given domain, you must include all three modifiers: @@||example.org^$stealth,removeparam,cookie.

- Параметры модификатора должны быть написаны строчными буквами, т. е.

$stealth=DPIбудет отклонено. - Параметры модификатора не могут отрицаться, т.е.

$stealth=~3p-cookieбудет отклонён. - Браузерное расширение AdGuard поддерживает только опции

searchqueries,donottrack,referrer,xclientdata,1p-cookieи3p-cookie.

- Защита от трекинга доступна в AdGuard для Windows, AdGuard для Mac, AdGuard для Android и расширении AdGuard для Firefox и браузеров на базе Chromium, за исключением AdGuard для Chrome MV3. Все остальные продукты будут игнорировать правила с модификатором

$stealth. - Rules with

$stealthmodifier with specific options are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.10 or later, and AdGuard Browser Extension with TSUrlFilter v3.0.0 or later. - In AdGuard Browser Extension, Block WebRTC is applied globally and cannot be controlled on a per-site basis. Exception rules like

$stealth=webrtchave no effect.

$urlblock

Disables blocking of all requests sent from the pages matching the rule and disables all $cookie rules.

Примеры

@@||example.com^$urlblock— любые запросы, отправленные со страниц сайтаexample.comи всех его поддоменов, не будут блокироваться.

Ограничения модификатора $urlblock

In AdGuard for iOS and AdGuard for Safari, rules with $urlblock work as $document exclusion — unblock everything.

Rules with $urlblock modifier are not supported by AdGuard Content Blocker, and AdGuard for Chrome MV3.

Generic-правила

Before we can proceed to the next modifiers, we have to make a definition of generic rules. The rule is generic if it is not limited to specific domains. Wildcard character * is supported as well.

For example, these rules are generic:

###banner

*###banner

#@#.adsblock

*#@#.adsblock

~domain.com###banner

||domain.com^

||domain.com^$domain=~example.com

And these are not:

domain.com###banner

||domain.com^$domain=example.com

$genericblock

Disables generic basic rules on pages that correspond to exception rule.

Примеры

@@||example.com^$genericblockотключает базовые правила generic на любых страницахexample.comи всех поддоменах.

Ограничения модификатора $genericblock

In AdGuard for iOS and AdGuard for Safari, rules with $genericblock work as $document exclusion — unblock everything.

Rules with $genericblock modifier are not supported by AdGuard Content Blocker, and AdGuard for Chrome MV3.

$generichide

Disables all generic cosmetic rules on pages that correspond to the exception rule.

Примеры

@@||example.com^$generichideотключает косметические правила generic на страницах сайтаexample.comи всех его поддоменах.

You may use a shorter name (alias) instead of using the full modifier name: $ghide.

specifichide

Disables all specific element hiding and CSS rules, but not general ones. Has an opposite effect to $generichide.

Примеры

@@||example.org^$specifichideотключаетexample.org##.banner, но не##.banner.

You may use a shorter name (alias) instead of using the full modifier name: $shide.

All cosmetic rules — not just specific ones — can be disabled by $elemhide modifier.

Rules with $specifichide modifier are not supported by AdGuard for iOS, AdGuard for Safari, and AdGuard Content Blocker.

Расширенные возможности

These modifiers are able to completely change the behavior of basic rules.

| Модификатор \ Продукты | Приложения CoreLibs | AdGuard для Chromium | AdGuard для Chrome MV3 | AdGuard для Firefox | AdGuard для iOS | AdGuard для Safari | AdGuard Content Blocker |

|---|---|---|---|---|---|---|---|

| $all | ✅ | ✅ | ✅ *[1] | ✅ | ✅ | ✅ | ❌ |

| $badfilter | ✅ | ✅ | ✅ *[2] | ✅ | ✅ | ✅ | ❌ |

| $cookie | ✅ | ✅ | ✅ *[3] | ✅ | ❌ | ❌ | ❌ |

| $csp | ✅ | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ |

| $hls | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $inline-font | ✅ | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ |

| $inline-script | ✅ | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ |

| $jsonprune | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $xmlprune | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $network | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $permissions | ✅ *[4] | ✅ | ✅ | ✅ *[4] | ❌ | ❌ | ❌ |

| $redirect | ✅ | ✅ | ✅ *[5] | ✅ | ❌ | ❌ | ❌ |

| $redirect-rule | ✅ | ✅ | ❌ | ✅ | ❌ | ❌ | ❌ |

| $referrerpolicy | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $removeheader | ✅ | ✅ *[7] | ✅ *[7] | ✅ *[7] | ❌ | ❌ | ❌ |

| $removeparam | ✅ | ✅ | ✅ *[6] | ✅ | ❌ | ❌ | ❌ |

| $replace | ✅ | ❌ | ❌ | ✅ | ❌ | ❌ | ❌ |

| $urltransform | ✅ | ❌ | ❌ | ❌ | ❌ | ❌ | ❌ |

| $reason | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ❌ |

| noop | ✅ | ✅ | ✅ | ✅ | ✅ | ✅ | ❌ |

| $empty 👎 | ✅ | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ |

| $mp4 👎 | ✅ | ✅ | ✅ | ✅ | ❌ | ❌ | ❌ |

- ✅ — полностью поддерживается

- ✅ * — поддерживается, но надёжность может быть разной или могут возникнуть ограничения; ознакомьтесь с описанием модификатора для получения подробной информации

- ❌ — не поддерживается

- 👎 — устарел; всё ещё поддерживается, но в будущем будет удалён

$all

$all modifier is made of all content-types modifiers and $popup. E.g. rule ||example.org^$all is converting into rule:

||example.org^$document,subdocument,font,image,media,object,other,ping,script,stylesheet,websocket,xmlhttprequest,popup

This modifier cannot be used as an exception with the @@ mark.

Ограничения модификатора $all

Since $popup is a part if $all, the $all modifier is not supported by AdGuard for Chrome MV3 because of $popup modifier limitations.

Rules with $all modifier are not supported by AdGuard Content Blocker.

$badfilter

The rules with the $badfilter modifier disable other basic rules to which they refer. It means that the text of the disabled rule should match the text of the $badfilter rule (without the $badfilter modifier).

Примеры

||example.com$badfilterотключает||example.com||example.com$image,badfilterотключает||example.com$image@@||example.com$badfilterотключает@@||example.com||example.com$domain=domain.com,badfilterотключает||example.com$domain=domain.com

Rules with $badfilter modifier can disable other basic rules for specific domains if they fulfill the following conditions:

- The rule has a

$domainmodifier - The rule does not have a negated domain

~in$domainmodifier value

In that case, the $badfilter rule will disable the corresponding rule for domains specified in both the $badfilter and basic rules. Please note that wildcard-TLD logic works here as well.

Примеры

/some$domain=example.com|example.org|example.ioотключено дляexample.comправилом/some$domain=example.com,badfilter/some$domain=example.com|example.org|example.ioотключено дляexample.comиexample.orgправилом/some$domain=example.com|example.org,badfilter/some$domain=example.com|example.orgи/some$domain=example.ioполностью отключены правилом/some$domain=example.com|example.org|example.io,badfilter/some$domain=example.com|example.org|example.ioполностью отключено правилом/some$domain=example.*,badfilter/some$domain=example.*отключено дляexample.comиexample.orgправилом/some$domain=example.com|example.org,badfilter/some$domain=example.com|example.org|example.ioНЕ отключено дляexample.comправилом/some$domain=example.com|~example.org,badfilter, поскольку значение модификатора$domainсодержит отрицание домена

Ограничения модификатора $badfilter

In AdGuard for Chrome MV3 a rule with the $badfilter modifier is applied in DNR only if it fully cancels the source rule. We cannot calculate it if it is only partially canceled. Examples.

Rules with $badfilter modifier are not supported by AdGuard Content Blocker.

$cookie

The $cookie modifier completely changes rule behavior. Instead of blocking a request, this modifier makes AdGuard suppress or modify the Cookie and Set-Cookie headers.

Multiple rules matching a single request

In case if multiple $cookie rules match a single request, we will apply each of them one by one.

Syntax

$cookie [= name[; maxAge = seconds [; sameSite = strategy ]]]

where:

name— опционально, строка или регулярное выражение для сопоставления с именем куки.seconds— количество секунд, на которое сместится истечение срока действия куки.strategy— строка для стратегии Same-Site, которая будет применена к куки.

For example,

||example.org^$cookie=NAME;maxAge=3600;sameSite=lax

every time AdGuard encounters a cookie called NAME in a request to example.org, it will do the following:

- Установит дату истечения срока хранения на текущее время плюс

3600секунд - Позволяет куки использовать стратегию Same-Site.

Escaping special characters

If regular expression name is used for matching, two characters must be escaped: comma , and dollar sign $. Use backslash \ to escape each of them. For example, escaped comma looks like this: \,.

Примеры

||example.org^$cookieблокирует все куки, установленныеexample.org; это эквивалентно установкеmaxAge=0$cookie=__cfduidблокирует куки CloudFlare везде$cookie=/__utm[a-z]/блокирует куки Google Analytics везде||facebook.com^$third-party,cookie=c_userне позволяет Facebook отслеживать вас, даже если вы вошли в систему

There are two methods to deactivate $cookie rules: the primary method involves using an exception marked with @@ — @@||example.org^$cookie. The alternative method employs a $urlblock exception (also included under the $document exception alias — $elemhide,jsinject,content,urlblock,extension). Here's how it works:

@@||example.org^$cookieразблокирует все куки-файлы, установленныеexample.org@@||example.org^$urlblockразблокирует все файлы куки, установленныеexample.org, и отключает блокировку всех запросов, отправленных сexample.org@@||example.org^$cookie=conceptразблокирует один куки-файл с именемconcept@@||example.org^$cookie=/^_ga_/разблокирует все куки, соответствующие регулярному выражению

Ограничения модификатора $cookie

In AdGuard for Chrome MV3 we delete cookies in 2 ways: from content-script side (to which we have access) and from onBeforeSendHeaders listener. Since onBeforeSendHeaders and other listeners are no longer blocking, we are not able to delete them in all cases. You can check if a rule works with this test.

$cookie rules support these types of modifiers: $domain, $~domain, $important, $third-party, $~third-party, strict-third-party, and strict-first-party.

Rules with $cookie modifier are not supported by AdGuard Content Blocker, AdGuard for iOS, and AdGuard for Safari.

$csp

This modifier completely changes the rule behavior. If it is applied to a rule, the rule will not block the matching request. Response headers will be modified instead.

In order to use this type of rules, it is required to have the basic understanding of the Content Security Policy security layer.

For the requests matching a $csp rule, we will strengthen response security policy by enhancing the content security policy, similar to the content security policy of the $csp modifier contents. $csp rules are applied independently from any other rule type. Only document-level exceptions can influence it (see the examples section), but no other basic rules.

Multiple rules matching a single request

In case if multiple $csp rules match a single request, we will apply each of them.

Syntax

$csp value syntax is similar to the Content Security Policy header syntax.

$csp value can be empty in the case of exception rules. See examples section below.

Примеры

||example.org^$csp=frame-src 'none'запрещает все фреймы на example.org и его поддоменах.@@||example.org/page/*$csp=frame-src 'none'отключает все правила с модификатором$csp, в точности соответствующимframe-src 'none'на всех страницах, подходящих под паттерн правила. Например, правило выше.@@||example.org/page/*$cspотключает все$csp-правила на всех страницах, подходящих под паттерн правила.||example.org^$csp=script-src 'self' 'unsafe-eval' http: https:отключает инлайн-скрипты на всех страницах, подходящих под паттерн правила.@@||example.org^$documentили@@||example.org^$urlblockотключает все$csp-правила на всех страницах, подходящих под паттерн правила.

- Некоторые символы запрещены в значении

$csp:,,$. - Правила

$cspподдерживают три типа модификаторов:$domain,$importantи$subdocument. - Правила с директивами

report-*считаются некорректными.

Rules with $csp modifier are not supported by AdGuard Content Blocker, AdGuard for iOS and AdGuard for Safari.

$hls

$hls rules modify the response of a matching request. They are intended as a convenient way to remove segments from HLS playlists (RFC 8216).

The word "segment" in this document means either a "Media Segment" or a "playlist" as part of a "Master Playlist": $hls rules do not distinguish between a "Master Playlist" and a "Media Playlist".

Syntax

||example.org^$hls=urlpatternудаляет сегменты, URL которых соответствует паттернуurlpattern. Паттерн работает так же, как в базовых URL-правилах, однако символы/,$и,в составеurlpatternнеобходимо экранировать с помощью\.||example.org^$hls=/regexp/optionsудаляет сегменты, в которых URL-адрес или один из тегов (для определённых параметров, если они есть) соответствуют регулярному выражениюregexp. Доступные значенияoptions:t— вместо URL-адреса сегмента проверять каждый тег сегмента на соответствие регулярному выражению. Сегмент с соответствующим тегом будет удалён;i— сделать регулярное выражение нечувствительным к регистру символов.

The characters /, $ and , must be escaped with \ inside regexp.

Исключения

Basic URL exceptions shall not disable rules with the $hls modifier. They can be disabled as described below:

@@||example.org^$hlsотключает все правила$hlsдля ответов от URL-адресов, соответствующих||example.org^ URL.@@||example.org^$hls=textотключает все правила$hls, у которых значение модификатора$hlsравноtext, для ответов с URL-адресов, соответствующих||example.org^ URL.

$hls rules can also be disabled by $document, $content and $urlblock exception rules.

When multiple $hls rules match the same request, their effect is cumulative.

Примеры

||example.org^$hls=\/videoplayback^?*&source=dclk_video_adsудаляет все сегменты с соответствующим URL.||example.org^$hls=/\/videoplayback\/?\?.*\&source=dclk_video_ads/iделает почти то же самое, но с помощью регулярного выражения вместо URL-паттерна.||example.org^$hls=/#UPLYNK-SEGMENT:.*\,ad/tудаляет все сегменты с соответствующим тегом.

Anatomy of an HLS playlist

A quick summary of the specification:

- An HLS playlist is a collection of text lines

- A line may be empty, a comment (starts with

#), a tag (also starts with#, can only be recognized by name) or a URL - A URL line is called a "segment"

- Tags may apply to a single segment, i.e. the first URL line after the tag, to all segments following the tag and until the tag with the same name, or to the whole playlist

Some points specific to the operation of $hls rules:

- When a segment is removed, all of the tags that apply only to that segment are also removed

- When there is a tag that applies to multiple segments, and all of those segments are removed, the tag is also removed

- Since there is no way to recognize different kinds of tags by syntax, we recognize all of the tags specified by the RFC, plus some non-standard tags that we have seen in the field. Any lines starting with

#and not recognized as a tag are passed through without modification, and are not matched against the rules - Tags will not be matched if they apply to the entire playlist, and

$hlsrules cannot be used to remove them, as these rule types are intended for segment removals. If you know what you are doing, you can use$replacerules to remove or rewrite just a single tag from the playlist

An example of a transformation done by the rules:

Original response

#EXTM3U

#EXT-X-TARGETDURATION:10

#EXTINF,5

preroll.ts

#UPLYNK-SEGMENT:abc123,ad

#UPLYNK-KEY:aabb1122

#EXT-X-DISCONTINUITY

#EXTINF,10

01.ts

#EXTINF,10

02.ts

#UPLYNK-SEGMENT:abc123,segment

#UPLYNK-KEY:ccdd2233

#EXT-X-DISCONTINUITY

#EXTINF,10

01.ts

#EXTINF,10

02.ts

#EXT-X-ENDLIST

Applied rules

||example.org^$hls=preroll

||example.org^$hls=/#UPLYNK-SEGMENT:.*\,ad/t

Modified response

#EXTM3U

#EXT-X-TARGETDURATION:10

#UPLYNK-SEGMENT:abc123,segment

#UPLYNK-KEY:ccdd2233

#EXT-X-DISCONTINUITY

#EXTINF,10

01.ts

#EXTINF,10

02.ts

#EXT-X-ENDLIST

- Правила с модификатором

$hlsмогут быть использованы только в доверенных фильтрах. - Правила

$hlsсовместимы только с модификаторами$domain,$third-party,$strict-third-party,$strict-first-party,$app,$important,$match-caseи$xmlhttprequest. - Правила

$hlsприменимы только к HLS-плейлистам, т. е. к тексту в кодировке UTF-8, начинающемуся со строки#EXTM3U. Никакие другие ответы не будут модифицированы этими правилами. - Правила с

$hlsне применяются к ответам размером больше 10 МБ.

Rules with the $hls modifier are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.10 or later.

$inline-script

The $inline-script modifier is designed to block inline JavaScript embedded into the web page, using Content Security Policy (CSP). It improves security and privacy by preventing application of inline ads or potentially malicious scripts. The rule ||example.org^$inline-script is converting into the CSP-syntax rule:

||example.org^$csp=script-src 'self' 'unsafe-eval' http: https: data: blob: mediastream: filesystem:

$inline-font

The $inline-font modifier is designed to block inline fonts embedded into the web page, using Content Security Policy (CSP). It improves security and privacy by preventing application of inline fonts that could be used for data collection and fingerprinting. The rule ||example.org^$inline-font is converting into the CSP-syntax rule:

||example.org^$csp=font-src 'self' 'unsafe-eval' http: https: data: blob: mediastream: filesystem:

$jsonprune

$jsonprune rules modify the response to a matching request by removing JSON items that match a modified JSONPath expression. They do not modify responses which are not valid JSON documents.

In AdGuard for Windows, Mac, and Android with CoreLibs v1.11 or later, $jsonprune also supports modifying JSONP (padded JSON) documents.

Syntax

||example.org^$jsonprune=expressionудаляет из ответа элементы, соответствующие изменённому JSONPath-выражениюexpression.

Due to the way rule parsing works, the characters $ and , must be escaped with \ inside expression.

The modified JSONPath syntax has the following differences from the original:

- Script expressions are not supported

- The supported filter expressions are:

?(has <key>)— true if the current object has the specified key?(key-eq <key> <value>)— true if the current object has the specified key, and its value is equal to the specified value?(key-substr <key> <value>)— true if the specified value is a substring of the value of the specified key of the current object

- Whitespace outside of double- or single-quoted strings has no meaning

- Both double- and single-quoted strings can be used

- Expressions ending with

..are not supported - Multiple array slices can be specified in square brackets

There are various online tools that make working with JSONPath expressions more convenient:

https://www.site24x7.com/tools/jsonpath-finder-validator.html https://jsonpathfinder.com/ https://jsonpath.com/

Keep in mind, though, that all JSONPath implementations have unique features/quirks and are subtly incompatible with each other.

Исключения

Basic URL exceptions shall not disable rules with the $jsonprune modifier. They can be disabled as described below:

@@||example.org^$jsonpruneотключает все правила$jsonpruneдля ответов от URL-адресов, соответствующих||example.org^.@@||example.org^$jsonprune=textотключает все правила$jsonprune, у которых значение модификатора$jsonpruneравноtext, для ответов с URL-адресов, соответствующих||example.org^ URL.

$jsonprune rules can also be disabled by $document, $content and $urlblock exception rules.

When multiple $jsonprune rules match the same request, they are sorted in lexicographical order, the first rule is applied to the original response, and each of the remaining rules is applied to the result of applying the previous one.

Примеры

||example.org^$jsonprune=\$..[one\, "two three"]удаляет все вхождения ключей one и two three в любом месте JSON-документа.

Input

{

"one": 1,

"two": {

"two three": 23,

"four five": 45

}

}

Output

{

"two": {

"four five": 45

}

}

||example.org^$jsonprune=\$.a[?(has ad_origin)]удаляет всех прямых потомковa, которые обладают свойствомad_origin.

Input

{

"a": [

{

"ad_origin": "https://example.org",

"b": 42

},

{

"b": 1234

}

]

}

Output

{

"a": [

{

"b": 1234

}

]

}

||example.org^$jsonprune=\$.*.*[?(key-eq 'Some key' 'Some value')]удаляет все элементы на уровне вложенности 3, обладающие свойством Some key, равным Some value.

Input

{

"a": {"b": {"c": {"Some key": "Some value"}, "d": {"Some key": "Other value"}}},

"e": {"f": [{"Some key": "Some value"}, {"Some key": "Other value"}]}

}

Output

{

"a": {"b": {"d": {"Some key": "Other value"}}},

"e": {"f": [{"Some key": "Other value"}]}

}

Nested JSONPath expressions

In AdGuard for Windows, Mac and Android with CoreLibs v1.11 or later, JSONPath expressions may be used as keys in filter expressions.

||example.org^$jsonprune=\$.elems[?(has "\$.a.b.c")]удаляет всех прямых потомковelems, которые обладают свойством, выбираемым JSONPath-выражением$.a.b.c.

Input

{

"elems": [

{

"a": {"b": {"c": 123}},

"k": "v"

},

{

"d": {"e": {"f": 123}},

"k1": "v1"

}

]

}

Output

{

"elems": [

{

"d": {"e": {"f": 123}},

"k1": "v1"

}

]

}

||example.org^$jsonprune=\$.elems[?(key-eq "\$.a.b.c" "abc")]удаляет всех прямых потомковelems, которые обладают свойством, выбираемым выражением JSONPath$.a.b.cсо значением, равным"abc".

Input

{

"elems": [

{

"a": {"b": {"c": 123}}

},

{

"a": {"b": {"c": "abc"}}

}

]

}

Output

{

"elems": [

{

"a": {"b": {"c": 123}}

}

]

}

- Правила

$jsonpruneсовместимы только с этими модификаторами:$domain,$third-party,$strict-third-party,$strict-first-party,$app,$important,$match-caseи$xmlhttprequest. - Правила с

$jsonpruneне применяются к ответам размером больше 10 МБ.

Rules with the $jsonprune modifier are supported by AdGuard for Windows, AdGuard for Mac, AdGuard for Android, and AdGuard for Linux with CoreLibs v1.10 or later.

$xmlprune

$xmlprune rules modify the response to a matching request by removing XML items that match an XPath 1.0 expression. The expression must return a node-set. $xmlprune rules do not modify responses which are not well-formed XML documents.

Syntax

||example.org^$xmlprune=expressionудаляет из ответа элементы, соответствующие XPath-выражениюexpression.

Due to the way rule parsing works, the characters $ and , must be escaped with \ inside expression.

Исключения

Basic URL exceptions shall not disable rules with the $xmlprune modifier. They can be disabled as described below:

@@||example.org^$xmlpruneотключает все правила$xmlpruneдля ответов от URL-адресов, соответствующих||example.org^.@@||example.org^$xmlprune=textотключает все правила$xmlprune, у которых значение модификатора$xmlpruneравноtext, для ответов с URL-адресов, соответствующих||example.org^ URL.

$xmlprune rules can also be disabled by $document, $content and $urlblock exception rules.

When multiple $xmlprune rules match the same request, they are applied in lexicographical order.

Примеры

||example.org^$xmlprune=/bookstore/book[position() mod 2 = 1]удаляет книги с нечётными номерами из книжного магазина.

Input

<?xml version="1.0" encoding="UTF-8"?>

<bookstore>

<book category="cooking">

<title lang="en">Everyday Italian</title>

<author>Giada De Laurentiis</author>

<year>2005</year>

<price>30.00</price>