【AdGuardニュース】Facebook、DuckDuckGo、WhatsAppの新プライバシーツール、Signalの不運など

AdGuardニュースダイジェストです。DuckDuckGoは過ちを正し、ラップトップは子供をスパイし、健康アプリは女性をスパイし、WhatsAppは新しいプライバシー機能を発表し、Messengerはエンドツーエンドの暗号化を拡張し、Signalは攻撃で被害を受ける。

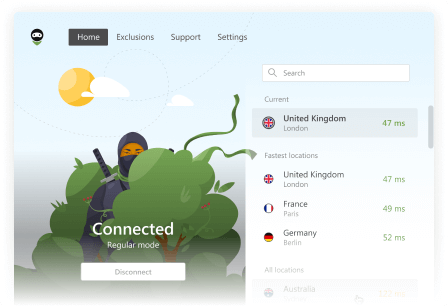

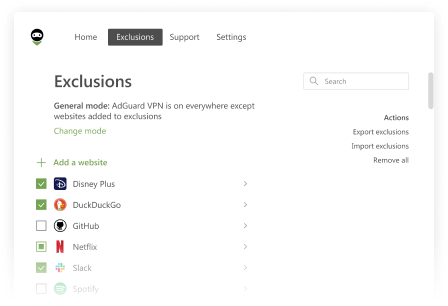

DuckDuckGoはMicrosoftのトラッカーをブロックするようになるが、どこでもブロックするわけではない

DuckDuckGoは今年初め、DuckDuckGoブラウザにおいてMicrosoftのトラッカーを実行することを許可したことで非難を浴びたが、プライバシーを重視する人々の信頼を取り戻そうとしている。

同社は、マイクロソフト社のトラッカーをこれ以上甘く見ないと発表し、Bing社とLinkedIn社のドメインのトラッキングスクリプトを、DuckDuckGoのモバイルブラウザと拡張機能で読み込まないようにし始める予定だ。

DuckDuckGoは、 「プライベート広告コンバージョンのためのアーキテクチャ」 に取り組んできたというが、当面は、プライバシーに焦点を当てた検索エンジンで広告を配信するために、マイクロソフトの助けがまだ必要である。

そのため、マイクロソフトが提供する広告を検索でクリックすると、DuckDuckGoは広告主のウェブサイトにトラッキングスクリプトを読み込ませることになる。

ただし、ユーザーは検索設定で広告を無効にすることができます。

DuckDuckGoは、セキュリティ研究者によって発覚した後のみ、Microsoftとのトラッキング取引について白状した。したがって、できる限り面目を保つために、サードパーティのトラッカー対策をマイクロソフトに対しても拡大する以外に選択肢はないのかもしれない。

どっちにしても、これは歓迎すべき一歩だ。追跡の軽減は結局軽減なので。

学校支給のノートパソコンが授業後に生徒をスパイする件

パンデミック時に学生に支給されたノートパソコンは、授業中や授業後の学生を監視しており、次年度もそうし続けるだろう。

新しい調査によると、学校は生徒をオンラインで監視しており、この監視の80%は「学校支給のデバイスで行われている」と、米国の教師の89%が回答している。

ほとんどの場合、監視は生徒の規律違反のために行われ、自傷行為や暴力の脅威を示すものではありません。生徒と教師の約半数は、学校の授業時間外も監視が続いていると報告しています。

さらに、学校から支給されたノートパソコンからの警告は、警察などの「公共の安全に焦点を当てた第三者」に直接転送されることもあります。

44%の教師が、このような24時間体制の監視によって、生徒が何らかの法執行機関から連絡を受けたことに繋がったと答えています。

また、学校から支給された無料のChromebookで検索した内容はほぼ秘密ではないと生徒は分かるかもしれないが、なんと、このスパイソフトウェアは私物の携帯電話のデータまでも取り込むことができることが判明した。

生徒が自分の携帯電話をノートパソコンに接続すると、監視ソフトは携帯電話から写真を吸い上げてスキャンすることができると、『Wired』は報じている。

悲しいことに、このパンデミックは押し付けがましい監視を常態化させ、昨今よくあるように、子どもを守るという崇高な目標が、一律にスパイ行為を正当化するために利用されているのです。

スパイツールが生徒の安全に寄与するかどうかは議論の余地がありますが、スパイツールが子どもたちのプライバシーを踏みにじり、恐怖心を植え付け、過剰な取り締まりを招くことは確かです。

人気の生理・妊娠系アプリがデータを漏らす

Mozillaの新しい研究により、人気のあるリプロダクティブ・ヘルス・アプリの大多数がユーザーのプライバシーを保護するのに不十分であることが判明した。

研究者は、10個の生理記録アプリ、10個の妊娠記録アプリ、5個のウェアラブルデバイスを調査した。

18個のアプリはMozillaの閾値をクリアできず、十分に安全だとみなされなかったが、スマートデバイス(Garmin、Apple Watch、Fitbit、Oura Ring、Whoop Strap 4)は合格したという。

大人気の「Flo」という生理トラッカーには、怪しいところがあるとされ、第三者のソースからデータを購入している可能性があるとして非難を浴びた。

ドイツに拠点を置く「Clue」生理トラッカーは、デフォルトで個人データを広告主と共有し、生年月日を広告識別子として使用し、強力なパスワードを要求していない ことを非難された。

いくつかのアプリは、誤解を招く、または曖昧なプライバシーポリシーでフラグされ、また、膨大な量のデータを収集し、法執行機関を含む第三者とデータを共有していると指摘されたアプリもあった。とFacebook。

今回の調査結果は、機密性の高い健康データを扱うほとんどのアプリが、プライベートでも安全でもないことを明確に思い出させるものです。

お使いのアプリには必要最小限の権限しか与えないようにし、プライバシーポリシーを確認しておくことを強くお勧めします。

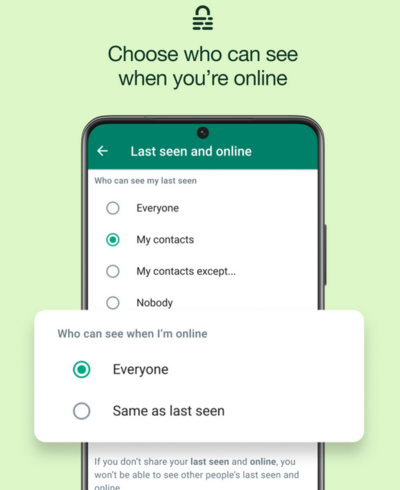

WhatsAppの新プライバシー機能で"透明マント"を着用可能に

プライバシーに焦点を当てた最新アップデートの一環として、WhatsAppは、注目されずにグループから脱退できる機能を提供。

今後は、グループ管理者のみにユーザーによるグループ脱退が通知されます。また、ユーザーは自分がオンラインであることを見ることができる人を選択できるようになります。

オンラインであることを見られメッセージに応答しないと、「なぜ答えないの?」系の質問から逃れるようになりました。

プライバシー保護を目的としたもう一つのアップデートとして、WhatsAppは「一度しか見れない」メッセージのスクリーンショット撮影を禁止すると発表した。

以前は、プライバシー重視の機能で共有されたメッセージのスクリーンショットを撮ることができたが、今後はこの抜け道が塞がれることになる。

確かに、スクショとって何度でも見ることができるのであれば、「一度しか見れない」メッセージの意味はあまりないですよね。

この新機能は、WhatsAppのユーザー体験をよりプライベートなものにするとされています。

しかし、ユーザーからの報告に対応するコンテンツモデレーターの軍団のような、より疑わしい慣行を覚えている人々にとっては、WhatsAppの信頼を取り戻すには十分ではないかもしれません。

結局のところ、WhatsAppは、プライバシー保護が不十分であることで有名なMetaとデータを共有しているので。

Meta、Facebookメッセンジャーでデフォルトのエンドツーエンド暗号化を

Metaは、自社のすべてのチャットアプリにエンドツーエンドの暗号化を導入するという約束について長引いているかもしれませんが、その考えを捨てているわけでもない。

同社は、新しいテストの一環として、Messenger上の一部の個別チャットに対してエンドツーエンドの暗号化をデフォルトでオンにすると発表している。

テストグループに属する人のうち、最も頻繁に行われるチャットが自動的に暗号化されることになる。

エンドツーエンド暗号化がデフォルトのWhatsAppとは異なり、Messengerにはセキュリティの追加レイヤーがまだない。

したがって、個々のチャットで「秘密の会話」モードに入ることで、エンドツーエンドの暗号化を有効にする負担はユーザーにのしかかる。

今年初め、Messengerはグループチャットや通話用のオプトイン・エンドツーエンド暗号化機能も展開している。

さらにメタ社は、エンドツーエンドで暗号化された会話を、端末ではなくメタ社のサーバーにある「セキュアストレージ」に保存できるようにすると述べている。

Meta社は、ユーザーからメッセージが報告されない限り、メッセージにアクセスすることはないという。

新しい端末でチャット履歴を復元するには、ユーザーはPINを設定するか、コードを生成する必要がある。

また、アクセスキーを保存するにはiCloudなどのサードパーティクラウドサービスを利用することも可能。

暗号化されていないメッセンジャーは2022年には時代錯誤のように聞こえるので、FacebookがメッセンジャーとInstagramのプライベートメッセージを「2023年のいつか」に暗号化するという以前の公約を約束通り実行すればいいことだろう。

警察が中絶事件の証拠にFacebookメッセージを使用

上記のMessengerのアップデートのタイミングは、Facebookが10代の女性とその母親のDMを警察に引き渡したことを認めた直後であるため、不思議です。

その結果、2人の女性は中絶関連の罪に問われることになった。

Motherboardが入手した裁判文書によると、Facebookはネブラスカ州警察からの捜索令状に応じてチャットを引き渡したという。

メッセージには、ティーン女性とその女性の母親が、中絶誘発剤を飲んで胎児を処分する方法について話し合っているとされる様子が含まれていた。

疑惑の中絶は、州法で認められている時期より遅い時点、妊娠の後半に行われた。

Metaは、機密データを警察に渡したことを確認したが、令状には中絶に関する記述は「全くなかった」と主張している。

この事件は、連邦最高裁が連邦中絶保護を終了させる前の6月上旬に展開された。連邦中絶保護の判決は、アプリやソーシャルメディアが機密性の高い医療データをどのように扱うかについての懸念を新たにした。

メタ社は、自社の暗号化アップデートが中絶論争と関係があることを否定した。

さらに、エンドツーエンドの暗号化自体は、このようなケースで防弾保護を提供するものではありません。

秘密の暗号化キーが会社のサーバーに保存されている場合でも、それを知っている人なら誰でも簡単にデータを解読することができるのだ。

メッセンジャーの新しい「セキュアストレージ」機能は、どうやらこれを防ぐことを目的としているようです。

Signalユーザーの電話番号がサードパーティーの情報漏洩で流出

お使いのアプリは限りなく安全でプライベートなものであるかもしれませんが、運営を第三者に依存している限り、最も安全なメッセージングアプリの中の王者であるSignalを襲ったような侵害から決して免れることはできない。

エンドツーエンド暗号化メッセンジャーであるSignalは、通信大手のTwilioが8月上旬に受けた侵入攻撃の巻き添えとなった。

この攻撃の結果、Twilioの顧客125社(その中にSignalも含まれる)のデータが漏洩した。

TwilioはSignalの電話番号認証を行っています。

Signalによると、攻撃者は1,900人のユーザーの電話番号またはSMS認証コードにアクセスした可能性があるという。

攻撃者は特に3つの番号を探しており、あるユーザーは誰かがその人のアカウントを再登録したと報告している。

Signalは、この侵害に対応して、影響を受けたすべてのユーザーに通知し、すべてのデバイスで登録を解除して、再度登録できるようにしている。

また、ユーザーには、アカウントを有効にする前にセキュリティPINの入力を要求する機能をオンにするよう勧めている。

今回の不正アクセスはSignalにとって好ましいことではありませんが、エンドツーエンド暗号化やその他のセキュリティ対策の重要性も浮き彫りにしています。

これらの措置により、悪意ある者がメッセージ履歴、プロフィール情報、連絡先リストにアクセスすることはできなくなります。

もちろん、エンドツーエンド暗号化は万能ではなく、適切に実装されて初めてその目的を果たすものであり、脆弱なアルゴリズムや暗号鍵の漏洩によってデータが危険にさらされることがないよう、常に注意しなければなりません。